Computerwoche - 08 Juli 2013

Transcript of Computerwoche - 08 Juli 2013

BUSINESS-PROCESS- MANAGEMENT

IDG Business Media GmbH, Zenit Pressevertrieb GmbH, Postfach 810580, 70522 Stuttgart

VMware entwickelt sich zum Cloud-Anbieter

Patrick Gelsinger, CEO des Virtuali- sierungsspezialisten, skizziert im CW-Gespräch, wie er den Software- konzern ausrichten will. Seite 6

Karriere nach dem Outsourcing

IT-Profis, die mit der IT zum Dienstleister wechseln, sind nicht selten nervös. Dabei eröffnen sich oft gute Karrierechancen. Seite 40

Viele Unternehmen sind mit ihren BPM-Initiativen ins Stocken

geraten. Schuld ist der tiefe Graben zwischen IT und Business.

www.computerwoche.de

Nr. 27-28 vom 8. Juli 2013 Einzelpreis Inland: 6,90 €

Schwerpunkt Industrie 4.0Wie das Internet die Fabriken erobert Seite 28Chancen für den Standort Deutschland Seite 32

COMPUTERWOCHE sucht die besten Cloud-Projekte JETZTbewerben bis 31. Juli!

Bewerbungsschluss: 31. Juli 2013 www.best-in-cloud.de/bewerbung

Peter Burghardt, techconsult GmbH

Dr. Stefan Ried, Forrester Research

Horst Westerfeld, Hessisches Ministerium für Finanzen

Dr. Mathias Weber, BITKOM e.V.

Dr. Wolfgang Martin, Wolfgang Martin Team

Frank P. Sempert, Saugatuck Technology Inc.

Dr. Carlo Velten, Experton Group AG

Dr.-Ing. Stefan Tai, Karlsruher Institut für Technologie (KIT)

EX

PE

RT

EN

JU

RY

Best in Cloud - Telling True Cloud Stories23. – 24. Oktober 2013, Frankfurt am Main

Haben Sie eine spannende Cloud-Story? Dann präsentieren Sie diese zusammen mit Ihrem Referenzkunden vor den Topentscheidern aus IT- und Fachabteilungen. Bewerben Sie sich jetzt um einen der begehrten Best in Cloud-Awards in den Kategorien: • Software as a Service (Public/Hybrid/Private) • Infrastructure as a Service (Public/Hybrid/Private) • Platform as a Service (Public/Hybrid/Private)

NEU: Sie haben einen App Store, den Sie als Anbieter im Kunden-Auftrag eingerichtet oder den Sie als Groß-Anwender selbst konzipiert haben? Machen Sie mit und reichen Sie Ihr Konzept ein!

Sponsor

Aussteller

cw24_QUA_Best_in_Cloud.pdf Juni 3, 2013 11:14:00 Uhr

In dieser AusgabeTrends & Analysen

5 Oracle macht Gegner zu Verbündeten Cloud-Begehrlichkeiten:OraclepartnertmitSales-

force.comundMicrosoft.

6 Interview mit VMware-CEO Pat Gelsinger WiesichderVirtualisierungsspezialistzumCloud-

Providerwandelnmöchte.

Produkte & Praxis

22 Single-Sign-on – worauf es ankommt ModerneLösungenunterstützenmobileApps,die

CloudundsozialeNetzwerke.

26 12c läutet Architekturwechsel ein OraclerüstetDatenbankfür(Private-)Cloud-

Umgebungen.

IT-Strategien

28 Schwerpunkt Industrie 4.0 DasInternethältEinzugindieFabriken–und

ermöglichtneueProdukteundGeschäftsmodelle.

36 Es ist noch jede Menge Saft – im PC CIOsmögentrotzDesktop-Virtualisierungund

ThinClientsnichtaufdenPCverzichten.

Job & Karriere

40 Karriere nach dem Outsourcing VierBeispielezeigen,wiederWechselvom

AnwenderzumDienstleistergelingenkann.

44 Der empathische Entwickler Open-Source-Profiswerdengernegenommen.

BPM 2.0 12VieleFachbereichewürdenihreProzessegernselbstmodellie-renundumsetzen.DasSchlagwortheißt„ZeroCoding“.DochwierealistischistdieserAnsatz?

Windows 8.1 24DasUpdatevonWindows8bringtneueFunktioneninSachenSicher-heit,demEinbindenmobilerEndge-räteundderBedienung.MicrosoftwendetsichanFirmenkunden.

Interview mit einem kriminellen Hacker„Mit einem Botnetz Geld zu verdienen ist einfacher als Zähneputzen“: Ein Ex-Blackhat berichtet. www.computerwoche.de/2540793

WLAN-AC-Router im TestGigabit-Geschwindigkeit fürs WLAN verspricht der neue Standard 802.11ac. Wir testen, ob es stimmt. www.computerwoche.de/2541599

Cloud-Börse vor der Eröffnung 10Anfang2014willdieDeutscheBörseeinenelektronischenMarktplatzfürstandardisierteRechen-undSpeicherkapazitäteneröffnen.AmazonundGooglebekommenKonkurrenzausDeutschland.

Tite

lfoto

: Ser

gey

Niv

ens/

Shut

ters

tock

Highlights der Woche

cw27_Fabasoft_230x102.pdf Juli 1, 2013 12:22:35 Uhr

Inhalt 327-28/13

CW-Kolumne

Finger weg von meinem Prozess!

Wem gehören die Prozesse? – Selbst-verständlich denen, die sie anwen-

den. Also den Fachbereichen. So weit, so gut. Aber wer soll sie modellieren, testen und optimieren? Na, selbstverständlich ... nicht die IT! Oder?

Einer nicht repräsentativen Studie im Auftrag des Softwareanbieters Metasonic zufolge wünschen sich deutsche Fachbe-reichsleiter dringend Business-Prozess-Management-Systeme, die sie selbst – be-ziehungsweise ihre Mitarbeiter – entwer-fen, umsetzen und verändern können. Zwar hängen viele Antworten nicht uner-heblich von der Fragestellung ab. Aber tatsächlich geistert der Begriff „Zero Co-ding“ schon länger durch die Fachabtei-lungen. Die Aussicht, Geschäftsabläufe ohne die hausinterne IT-Abteilung zu mo-dellieren und in ausführbare Programme umzuwandeln, ist verlockend.

„Bevor ich dir das erklärt habe, mache ich es dreimal selbst.“ Diese Einstellung ist relativ plausibel. Besonders, wenn es sich beim Gegenüber um eine als schwer-fällig, pedantisch und begriffsstutzig emp-fundene IT-Abteilung handelt. Das Argu-ment, dass eigentlich nur die IT den Über-blick über alle Unternehmensprozesse hat, ist richtig, klingt aber mittlerweile abge-droschen. Vor allem dann, wenn der IT-

Bereich diesen selbst gestellten Anspruch möglicherweise gar nicht erfüllt.

Eitel ist aber auch die Hoffnung der Fachbereiche, ihre Prozesse völlig ohne IT-Hilfe abbilden zu können. Das mag für lokal begrenzte Abläufe vielleicht noch möglich sein, aber sicher nicht für bereichs übergreifende. Und schon gar nicht mit „null Codierung“.

Diesen Zahn muss der CIO seinen Ma-nagement-Kollegen ziehen. Aber nicht, indem er mit seiner Governance-Rute we-delt. Kluge IT-Verantwortliche haben ne-ben der „technischen“ IT längst eine in-terne Prozessberatung aufgebaut. Die besetzen sie mit Mitarbeitern, die gute IT-Kenntnisse und Business-(Prozess-)Know-how vereinen. Und damit „unterwandern“ sie die Fachbereiche. Klingt einfacher, als es ist, wirkt aber dem Vernehmen nach extrem vertrau-ensbildend.

„Der Plan, Googles Suchmaschinen-Domi-nanz mit Bing zu brechen, trägt für Micro-soft erste Früchte und könnte sich schon in wenigen Jahren richtig auszahlen. Die Idee ist einfach: Man bringt die Leute dazu, die Bing-Suche zu verwenden, egal wo sie sind, was sie tun – sie müssen nicht mal wissen, dass sie Bing benutzen. Für Microsoft heißt das in der Praxis, Search-APIs herauszubringen, die es Entwicklern einfach machen, Bing-Features in mög-lichst viele Apps einzubetten. Es bedeutet auch, Bing tief in Windows 8 zu integrie-ren, aber auch in Apples Siri, und mögli-cherweise auch tief in iOS und Mac OS. (…) Das sind keine leeren Worte, Microsoft ist längst dabei.“

„Computerworld”

„Private

Clouds sind

keine Clouds.“

Joachim Schreiner, Deutschland-Chef von Salesforce.com, im

Gespräch mit der COMPUTERWOCHE (http://www.cowo.de/a/2541887)

„Es gibt diesen bemerkenswerten Auftritt am 9. Dezember 1968. In San Francisco treffen sich an diesem Tag auf einer Konfe-renz mehr als eintausend führende Compu-ter-Wissenschaftler aus der ganzen Welt. Auf der Bühne, vor einem sechseinhalb Meter großen Bildschirm, sitzt Douglas C. Engel-bart, Computertechniker aus Kalifornien. Seinen Kollegen demonstriert er an diesem Tag, wie er ein vernetztes Computersystem geschaffen hat, das es ermög licht, Informa-tionen unter Wissenschaftlern schnell und kollaborativ zu teilen. Die Fachwelt ist be-geistert. Doch das eigentliche Highlight sind nicht die Dinge auf dem für damalige Verhältnisse monströs großen Bildschirm. Das Highlight hält Engelbart in seiner Hand. Es ist ein kleiner Kasten aus Holz, den er er-funden hat und den er zur Steuerung des Computers nutzt. Es ist ein Gerät, das Engel-bart berühmt machen und das später als Computermaus in die Technikgeschichte eingehen wird.“

„Süddeutsche Zeitung“ zum Tode von Douglas C. Engelbart, dem Erfinder

der Computermaus

Was die anderen sagen

Seiten-Spiegel

Die beliebte iPad-Ausgabe der compu-ter woche nutzt in der aktuellen Ver-

sion alle Möglichkeiten, die das iPad bietet. Sie überzeugt durch hohe Ladegeschwindigkeit und hilft Anwendern, die auf eine neuere iPad-Version wechseln wollen, ihre einmal er-worbenen Einzelhefte mit geringem Aufwand in optimierter Qualität wiederherzustellen. Hin-zu kommen ständig neue Detailverbesserungen in

Grafik und Usability. Die iPad-Ausgabe ent-hält ferner die von vielen Lesern gewünsch-

te Druck funk tion, mit der sich einzelne Ausgaben der com-puterwoche problemlos über AirPrint-fähige Druck-Set ups zu Papier bringen lassen. Push-Benachrichtigungen informieren un sere iPad-Leser – deren Zustimmung vorausgesetzt – über neu eingestellte Ausgaben. So erfahren Sie sofort, wenn die aktuellste computer-woche am digitalen Kiosk verfügbar ist.

COMPUTERWOCHE auf dem iPadLesen Sie die neuesten Heftausgaben schon freitags –

digital auf Ihrem iPad!

Foto

: Sal

esfo

rce.

com

Karin QuackRedakteurin CW

4 Trends & Analysen 27-28/13

Es sei die beste Entscheidung gewesen, die er je getroffen habe, kommen-tierte Marc Benioff, CEO von Sales-

force.com, den Entschluss, die Infrastruktur des Cloud-Spezialisten auf eine Oracle-Basis zu stellen. Dazu zählen Oracles Linux-Distribution, Java-Middleware sowie 50 Exadata-Server-Systeme. Außerdem will Salesforce.com Oracles neue Datenbankge-neration 12c einführen (siehe Seite 26). Deren Verbesserungen hinsichtlich Cloud Computing seien sehr wichtig für Sales-force.com, beteuerte Benioff. Der Manager hofft, mit Oracle 12c seine Kosten für Da-tenbank-Server zu halbieren.

Zwar überlappten sich die Portfolien, es gebe jedoch wesentlich mehr Möglichkeiten zusammenzuarbeiten als zu konkurrieren, äußerte sich Oracle-Chef Ellison ungewohnt

friedfertig zur neuen Cloud-Allianz. Diese sieht auch vor, dass Oracle die CRM-Soft-ware von Salesforce.com mit dem eigenen „Fusion Human Capital Management“ (HCM) sowie seiner „Financial Cloud“ inte-griert. Mit der Out-of-the-Box-Integration entfielen auf Kundenseite aufwendige In-tegrationsprojekte, beschrieb Ellison die Vorteile für die Anwender. Schließlich wer-de von Anbietern erwartet, konstruktiv und professionell zum Wohle der Kunden zu-sammenzuarbeiten.

Falsche Cloud und KakerlakenfalleMit dem neuen Pakt scheinen die Schar-mützel, die sich Ellison und Benioff in der Vergangenheit geliefert hatten, Geschichte. Ihren Höhenpunkt fanden die Auseinander-setzungen im Herbst 2011, als Oracle auf seiner Hausmesse OpenWorld eine Keyno-te des Salesforce-Chefs kurzfristig aus dem Programm nahm. Benioff warnte damals die Anwender mit Blick auf Oracles Cloud-Offerten vor einer falschen Cloud. Ellison konterte, die Beschreibung treffe eher auf die Salesforce-Cloud zu: eine „Kakerlaken-falle“, aus der Kunden nicht mehr heraus-fänden.

Aus Sicht von Analysten könnte die An-näherung der erste Schritt zu einer spek-takulären Übernahme sein. Aus Oracle-Perspektive wäre es eine ideale Verbindung, mutmaßen Carlo Velten und Steve Janata, Senior Analysts der Experton Group: Sales-force.com als Innovationsführer bei Cloud-Workloads und Oracle als Schwergewicht im IT-Backend.

Oracle hatte seine verstärkten Cloud-Ambitionen kurz zuvor mit einem anderen überraschenden Bündnis unterstrichen: Ende Juni machten Microsoft-Chef Steve Ballmer und Oracle-President Mark Hurd ihre Cloud-Allianz bekannt. Danach sollen Anwender künftig Oracle-Software auf Windows-Servern unter Hyper-V und auf Microsofts Cloud-Plattform Azure betreiben können. Zudem könnten Kunden Oracle-

Lizenzen auf die Azure-Plattform bezie-hungsweise virtuelle Hyper-V-Server über-tragen. Im Gegenzug kündigte Microsoft an, Oracle-Software wie die Datenbank, den WebLogic-Server, eine vollständige Java-Umgebung sowie Oracles Linux-Distribution auf Azure anzubieten.

Cloud Computing erzeugt DruckDer Deal zeige, wie groß der Druck durch Cloud-Computing-Modelle auf die etablier-ten Anbieter mittlerweile geworden ist, kommentierten die Experton-Analysten. Microsoft müsse sich gegenüber Amazon AWS und VMware in Position bringen. Und Oracle habe sich lang gegen das margen-schwächere Cloud-Geschäft gestemmt, so dass vieles am Datenbankprimus vorbeige-laufen sei. Der Hersteller müsse aufpassen, nicht den Anschluss zu verlieren. Dabei hel-fen soll auch ein Bündnis mit Netsuite, das ERP-Software aus der Cloud anbietet. Elli-son, der an dem Cloud-Anbieter betei ligt ist, kündigte an, seine HCM- und Financials-Anwendungen mit dem Cloud-ERP zu inte-grieren. (ba)

Oracle öffnet sich für den Cloud-Markt

Marc Benioff, CEO von Salesforce, nannte den Entschluss, auf Oracle-Infrastruktur zu setzen, seine „bislang beste Entscheidung“.

Lawrence Ellison, Chef von Oracle, gab sich betont professionell: Kunden erwarteten, dass die Anbieter kooperieren.

Foto

s: ID

G N

ews

Serv

ice

Vollbeilage: KYOCERA Document Solutions Deutschland, 40670 Meerbusch.

Beilagenhinweis

Larry Ellison hat Frieden mit seinen Erzrivalen Microsoft und Salesforce.com

geschlossen. Allianzen mit beiden sollen dem Datenbankspezialisten helfen,

die Cloud-Geschäfte ins Rollen zu bringen.

Trends & Analysen 527-28/13

CW: Was hat sich seit Ihrem Amtsantritt bei VMware im September 2012 verändert?GELSINGER: Ich nenne es ger-ne das nächste Kapitel in der Geschichte von VMware. Lange Zeit hatte sich das Unterneh-men fast ausschließlich auf das Thema Server-Virtualisierung konzentriert. Jetzt haben wir das Spektrum deutlich verbrei-tert: Wir wollen das Data Center virtualisieren. Wir wollen IT-Ressourcen sowohl in der Pri-vate als auch in der Public Cloud verfügbar machen. Und wir entwickeln uns zum Ser-vice-Provider. Es geht nicht mehr nur darum, Software zu entwickeln, sondern auch dar-um, Software beziehungsweise die dazugehörige Infrastruktur zu betreiben. Das ist eine neue Kultur.

CW: Lassen Sie uns trotzdem zunächst über Ihr Kernge-schäft Server-Virtualisierung sprechen. Hier hat sich Micro-soft mit seinem kostenlosen Hypervisor Hyper-V zu einem hartnäckigen Konkurrenten entwickelt. Wie reagieren Sie darauf?GELSINGER: Wir konkurrieren mit Microsoft in diesem Markt ja schon seit sieben oder acht Jahren. Microsoft hat sein Pro-dukt langsam verbessert, das registrieren wir. Und hier denke ich als ehemaliger Intel-Mana-ger an meinen Mentor Andrew Grove (Intel-CEO von 1987 bis 1998, Anm. d. Red.) der einst den Satz prägte: „Only the pa-ranoid survive.“ Wir müssen in der Tat paranoid sein, wenn es

um Microsoft geht. Das Unter-nehmen hat große finanzielle Möglichkeiten und die nötige Beharrlichkeit.

CW: Mit Hyper-V scheint Mi-crosoft auf einem guten Weg zu sein.GELSINGER: Hyper-V startete im Lowend des Markts mit an-fangs überschaubarem Erfolg. Wir haben übrigens auch eine umfassende Virtualisierungslö-sung für mittlere und kleine

Kunden für 84 Dollar, und unseren Hypervisor erhal-ten unsere Kunden schon lange kostenfrei. Geld kann man mit solchen Produkten nicht verdie-nen. Wenn es um größe-re Deals geht, kann ich mich nicht erinnern, wann wir das letzte Mal einen Auftrag an Micro-soft verloren haben.

Die Kunden haben viel Geld in unsere Produkte investiert, und es wäre sehr teuer für sie, noch eine andere Lösung zu im-plementieren. Und unsere

Produkte funktionieren einfach. Ich habe gestern mit zehn CIOs aus deutschen Dax-Unterneh-men zu Abend gegessen. Wir haben jeden Einzelnen gefragt, was er von VMware hält. Die Antwort: Das Produkt arbeitet fantastisch, und wir lieben eu-ren Support.

CW: VMware-Produkte gelten aber als teuer und komplex.GELSINGER: Zur Kostenfrage kann ich nur sagen: Es hat in

den letzten zehn Jahren keine Technologie im Data Center ge-geben, die so effizient und kos-teneffektiv war wie VMware. Insofern kann man durchaus sagen: Es sind wahrscheinlich unterm Strich die billigsten Pro-dukte, die Unternehmen bis dato installiert haben.

CW: Der blanke Hypervisor entwickelt sich immer mehr zum Commodity-Produkt. VM-wares Strategie ist es, ein Ökosystem an Software um sein Kernprodukt herum auf-zubauen. Dazu gehören etwa Monitoring- und Manage-ment-Tools. Wie erfolgreich ist dieser Weg, und was sind die nächsten Schritte?GELSINGER: Die Strategie ist durchaus erfolgreich. Vergan-genes Jahr haben wir beispiels-weise unsere vCloud Suite auf

den Markt gebracht. Die se Produktsammlung über-trifft unsere Wachs-tumserwartungen. Kunden, die die Suite kaufen, lassen dreimal so viel Umsatz bei uns, als wenn Sie nur unser Hypervisor-Produkt ge-kauft hätten. In einer aktuellen IDC-Erhebung erscheint VMware als größter und am schnells ten wachsen-der Anbieter von Ma-nagement-Software für die Cloud. Auf der Liste stehen eine Menge anderer Firmen, darunter Ci-

trix, IBM, BMC, Dell und so weiter.

„VMware entwickelt sich zum Cloud-Provider”

Von Wolfgang Herrmann*

Foto

: VM

war

e

CEO Patrick Gelsinger verrät, wie er VMware vom Softwareentwickler zum Service-

Provider weiterentwickeln und Konkurrenten wie Microsoft in Schach halten will.

„Die Kunden haben viel Geld

in unsere Produkte investiert,

und es wäre sehr teuer für

sie, noch eine andere Lösung

zu implementieren.“ Patrick Gelsinger, VMware

6 Trends & Analysen 27-28/13

CW: Genau genommen ver-sucht VMware ja, eine umfas-sende System-Management-Schicht für Unternehmen be-reitzustellen. Damit konkur-rieren Sie mit den großen System-Management-Anbie-tern vom Schlage IBM, Hew-lett-Packard oder BMC. Wie differenzieren Sie sich?GELSINGER: Unsere Strategie unterscheidet sich von diesen Anbietern. Wir haben beispiels-weise kein CMDB-Tool (Confi-guration Management Databa-se). Für die klassischen System- Management-Anbieter ist das ein Must-have. Wir konzentrie-ren uns auf Cloud Operations, Cloud Provisioning, auf Dinge wie Self-Service-Portale. Hier spielt unser Zukauf von Dyna-micOps eine wichtige Rolle. Dy-namicOps managt nicht nur Workloads in der Cloud, son-dern auch solche, die in älteren, nicht virtualisierten Infrastruk-turen laufen. Wenn ein Kunde heute einen Servicekatalog oder ein Self-Service-Portal aufbauen

will, kann er vCloud Automation Center – ehemals DynamicOps – einsetzen.

Wir verfolgen also einen he-terogenen Ansatz, der auch Pro-dukte außerhalb der VMware-Welt einbezieht. Mit der Version 5.2, die aktuell auf den Markt gekommen ist, wurden weitere Funktionen und Integrationen aufgenommen: So können ver-schiedene Endpoints als Grund-lage für Provisionierung von neuen Services verwendet wer-den, egal ob es sich um ver-schiedene Hypervisoren, phy-sische Plattformen (Server) oder verschiedene IaaS-Cloud-Ange-bote handelt.

CW: Das nächste große Ding in der Rechenzentrums- und Virtualisierungs-Szene ist das sogenannte Software Defined

Data Center. Analysten hal-ten VMware für einen der wichtigen Protagonisten. Kön-nen Sie unseren Lesern kurz erklären, was dahinter steckt und wie Unternehmen davon profitieren können?GELSINGER: Im Grunde geht es um dieselbe Idee wie bei der Server-Virtualisierung. Ziel ist

es, eine virtuelle Schicht für alle Rechenzentrumskomponenten, also Server, Storage, Networ-king, Security und Rechenleis-tung, im Data Center einzuzie-hen. Warum brauchen Unter-nehmen so etwas? Aus den gleichen Gründen, die auch für Server-Virtualisierung spre-chen: Kostenvorteile, einfache Bereitstellung von IT-Ressour-

cen und geringer Verwaltungs-aufwand.

Wir glauben fest daran, dass dies auch für die anderen Seg-mente im Rechenzentrum gel-ten wird. Beispielsweise werden sich künftig Netzservices eben-so rasch auf Knopfdruck bereit-stellen lassen wie heute eine virtuelle Maschine. Dazu inte-grieren wir unsere eigenen Pro-dukte mit den Netz-Virtualisie-rungstechniken der zugekauf-ten Firma Nicira. Das Konzept führt zur Realisierung von IT as a Service.

CW: Wie realistisch sind sol-che Szenarien heute schon?GELSINGER: Wir befinden uns in einem frühen Stadium. Aber wir haben erste Kunden, die sowohl VMware- als auch Nicira-Technik nutzen. Zu den großen

Anwendern gehören beispiels-weise Rackspace, Ebay und In-tel, aber auch Service-Provider wie AT&T.

CW: Eine neue VMware- Initiative trägt den Namen „vCloud Hybrid Service“. Da-hinter verbirgt sich ein IaaS-Angebot (Infrastructure as a

Service). VMware betritt also den Markt für Public-Cloud- Services und konkurriert mit Schwergewichten wie Ama-zon, Google, Microsoft oder Rackspace?GELSINGER: Ja. Wir entwickeln uns zum Public-Cloud-Provider.

CW: Was sagen Ihre Partner dazu? Immerhin schaffen Sie damit ein Konkurrenzangebot zu deren Services.GELSINGER: Zunächst einmal: Stellen Sie sich vor, Sie betrei-ben eine virtuelle Maschine mit VMware-Software in Ihrem ei-genen Data Center. Sie können diese heute ganz einfach auf ein anderes Stück Hardware ver-

schieben. Die virtuelle Maschine (VM) bekommt von dem Umzug nichts mit. Die Software, die in der VM läuft, bleibt dieselbe, Gleiches gilt für die Netzkonfi-guration und das Management.

Mit vCloud Hybrid Service wollen wir diese Fähigkeit auch anbieten, um die Virtual Machi-ne auf einen Server in einem Public Cloud Data Center zu schieben. Mit anderen Worten: Die VM kann keinen Unter-schied erkennen, ob sie in Ih-rem eigenen oder einem exter-nen Rechenzentrum einer Pu-blic Cloud arbeitet. Denn es spielt de facto keine Rolle mehr.

CW: Aber das funktioniert nur in einer reinen VMware-Um-gebung.GELSINGER: Richtig. Aber weil VMware in den Unternehmen rund 80 Prozent der Workloads trägt, ist das kein Nachteil für die Kunden. Die Flexibilität, Ressourcen auf einfache Weise zwischen internen und externen Infrastrukturen zu verschieben, ist für sie ausschlaggebend. Dazu sind keinerlei Änderungen in der Netzkonfiguration oder beispielsweise in den Firewall-Services notwendig. o

Best in Cloud ist für mich...„…das ideale Format, um bedeutende Cloud-Projekte für Business- wie IT-Verantwortliche sichtbar – und zuletzt auch für deren individuelle Einsatzsze-narien – bewertbar zu machen.“

Jetzt bewerben bis 31. Juli! COMPUTERWOCHE sucht die besten Cloud-Projekte.

www.best-in-cloud.de

Peter Burghardt,Managing Director,techconsult GmbH

cw27_Best_in_Cloud_Teaser_100x95.pdf Juni 4, 2013 11:59:41 Uhr

*Wolfgang Herrmann wherrmann@ tecchannel.de

„Künftig werden sich Netzservices ebenso

rasch auf Knopfdruck bereitstellen lassen

wie heute eine virtuelle Maschine.“

„Wir verfolgen einen heterogenen Ansatz,

der auch Produkte außerhalb der VMware-

Welt einbezieht.“

Trends & Analysen 727-28/13

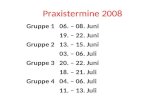

1641 16551694

140

Data-Center-Systeme

Weltweite IT-Ausgaben in Milliarden Dollar

2012

2013*

2014*

Wachstum in Prozent

*Prognose; Quelle: Gartner

Enterprise-Software Devices IT-Services Telecom-Services

143 149

285 304 324

676 695740

906 926968

1,8

2,1

4,1

4,7

6,4

6,6

10,9

2,8

6,5

2,0

2,2

4,6

-0,70,

92,

3

Gartner senkt Prognose für weltweite IT-Investitionen

Die Verhandlungen zwischen dem Betriebsrat und der

Geschäftsleitung von HP Deutschland über die Schlie-ßung des Rüsselsheimer Stand-orts zum 31. Oktober 2013 sind gescheitert. Jetzt muss eine Ei-nigungsstelle unter Vorsitz eines Arbeitsrichters über die Zu-kunft von 1100 Arbeitnehmern in der Hewlett-Packard-Nieder-lassung entscheiden.

Wesentliche Gründe, die zum Scheitern der Verhandlungen führten, waren laut Martin Sperber-Tertsunen von der IG Metall die Weigerung der HP-Geschäftsleitung, die sozialen

Härtefälle am Standort in ein internes Stellenbewerbungspro-gramm einzubeziehen. In Rüs-selsheim gibt es einen beson-ders hohen Anteil an älteren Mitarbeitern zwischen 45 und 55 Jahren.

Betriebsräte der Kunden solidarisieren sich Weitere soziale Härtefälle sind Alleinerziehende und Schwer-behinderte. Auch hätten sich Geschäftsleitung und Betriebs-rat nicht auf die Ausgestaltung einer vom Management ange-botenen Transfergesellschaft einigen können.

Immerhin sei man übereinge-kommen, eine Qualifizierungs-gesellschaft zu gründen.

Für HP ist die Causa wegen der Publizität, die die geplante Werksschließung mittlerweile erlangt hat, unangenehm. In einem Schulterschluss mit den HP-Arbeitnehmern haben die Betriebsräte von Kundenunter-nehmen das HP-Management aufgefordert, respektvoll mit den Mitarbeitern umzugehen. Unterzeichnet haben unter an-derm die Betriebsräte von Opel, Daimler, Volkswagen, Porsche, Siemens, Continental-Teves und Continental-Automotive. (jm)

Keine Einigung über Schließung von HP-StandortBetriebsrat und Geschäftsführung streiten über Rüsselsheimer Niederlassung.

Die Marktforscher waren im vergangenen Quartal noch davon ausgegangen, dass die ITK-Investitionen 2013 weltweit um 4,1 Prozent steigen würden. Jetzt erwartet Gartner nur noch ein Wachstum von zwei Prozent. Den Analysten zufolge liegt die Kor-rektur weniger daran, dass Unternehmen sparsamer geworden sind, als an den weltweit zunehmenden Währungsschwankungen, die dem Dollar zusetzten. Zum anderen hat die Schwäche mit der anhaltend mäßigen Entwicklung im Segment der Devices zu tun,

wo die Misere im PC-Geschäft andauert. Gartner hatte den Devices noch vor drei Monaten ein knapp achtprozentiges Wachstum pro-phezeit, jetzt erwarten die Auguren nur noch ein Plus von 2,8 Prozent. Der stabile Aufwärtstrend im Bereich der Enterprise-Software verdankt sich laut Gartner unter anderem dem großen Interesse an CRM-Lösungen. Er werde durch den gegenwärtigen E-Com-merce- und Mobile-Trend weiter beflügelt. (jm)

Heiko Meyer, neuer Vorsitzen-der der Geschäftsführung der HP Deutschland GmbH, hat gleich mit Entlassungen zu kämpfen. Fo

to: H

P

8 News 27-28/13

Apple und die Mode: Das IT-Unternehmen teilte mit, dass der Lenker des Haute-Couture-Labels Yves Saint Laurent, Paul Deneve, zu einem Vice Presi-dent ernannt wurde. Er werde an „Spezialprojekten“ arbeiten und direkt an CEO Tim Cook berichten.

Achtung, Fälschung! Micro-soft warnt, dass zurzeit vermut-lich gefälschte Office-Pakete im Umlauf sind. Es handelt sich offenbar um nachgeahmte „Office Home“ und „Business Product Key Cards“. Bereits im August 2012 waren gefälschte Office-Pakete im Handel ent-deckt worden.

HP fördert Frauen: Bundesfa-milienministerin Kristina Schrö-der hat die Hewlett-Packard GmbH mit dem ersten Platz im neu geschaffenen Frauen-Kar-riere-Index ausgezeichnet. Der Preis honoriert das Engage-ment von Unternehmen in der Frauenförderung.

iPhone ganz schnell? Infor-manten aus dem Apple- Umfeld wollen wissen, dass das nächste iPhone-Modell den kommenden Standard LTE Release 10 unterstützen wird. Normalerweise wäre das keine so große Nachricht. Aber Apple hatte bezüglich der LTE-Unterstützung in der Vergangenheit eher langsam reagiert.

Probleme mit Android 4.2.2? HTC wird für das Smartphone „HTC One S“ kein Update auf das Betriebssystem und die Softwareversionen Android 4.2.2 anbieten. Vielsagende Erklärung: HTC habe „die eige ne Vorgabe, für jedes ein-zelne Gerät eine stabile und hochwertige Software bereit-zustellen, die unter allen vor-stellbaren Szenarien einwand-frei arbeiten muss“.

IT-Markt+++ CW-Ticker +++

Der Gründer und Ex-Vorstands-chef des Heidelberger Personal-dienstleisters Reutax, Soheyl Ghaemian (Foto), ist am 3. Juli verhaftet worden, berichtet die „Rhein-Neckar-Zeitung“. Ghae-mian wird Betrug und Untreue vorgeworfen.

Am 22. März hatte der 36-Jäh-rige mit seinem Haupt- und zwei Tochterunternehmen Insolvenz angemeldet, seit-dem führt der Mannheimer Insolvenzverwalter Tobias Wahl die Geschäfte weiter. Hierüber hatte die COMPUTERWOCHE bereits in Ausgabe 15 vom 8. April 2013, Seite 6 berichtet („Reutax-Pleite setzt Freiberuflern zu“).

Das Geschäftsmodell des Unter-nehmens – die Vermittlung von Fachkräften – gelte als tragfähig, meint Insolvenzverwalter Wahl. Er ist gerade dabei, einen Käu-fer für das Unternehmen zu su-chen. Momentan hat die Firma etwa 100 Angestellte.

Wahl hofft, die Gläubiger – vor allem Hunderte von Freiberuf-

lern, die seit Monaten von Reutax kein Geld mehr gesehen haben – entschädigen zu können. Aller-dings gelten die Aussichten als schlecht. Da kein Vermögen vorhanden sei, könnten die offenen Forderungen nur aus dem laufenden Geschäft beglichen werden. (hk)

Reutax-Gründer Soheyl Ghaemian verhaftet

Einer Studie des Personaldienst-leisters Robert Half zufolge will fast jeder zweite CIO zusätz-liche Cloud-Experten einstellen. Befragt wurden 600 CIOs welt-weit, davon 100 aus deutschen Unternehmen. Knapp die Hälfte

möchte in den kommenden zwölf Monaten Personal für den Bereich Cloud Computing ins Haus holen. Vor allem CIOs aus mittelständi schen Unter-nehmen (61 Prozent) zeigen sich interessiert. Aus Sicht der Befragten ist Cloud Computing (38 Prozent) nach dem Thema IT-Sicherheit (42 Prozent) das größte Wachstumsfeld der IT-Branche.

Schwieriger wird es mit dem gewünschten Profil der Exper-ten. 71 Prozent der IT-Chefs haben laut Umfrage keine Vor-

stellung, welche beruflichen Qualifikation Cloud-Manager mitbringen müs sen. Am ehesten trauen sie die Aufgaben Pro-grammierern oder Projekt-Ma-nagern zu. Sie hätten wohl die ideale Kombination aus IT-Wis-sen, betriebs wirtschaftlichem Know-how und Compliance-Kenntnissen. Der Cloud-Exper-te werde zum „IT-Broker“, der permanent nach der kostenef-fizientesten IT-Lösung suche, meint Christian Umbs, Director bei Robert Half Technology in Frankfurt am Main. (tc)

CIOs suchen Cloud-Experten

Regine Stachelhaus wurde zum 1. Juli 2013 in den

bislang achtköpfigen Aufsichts-rat von Computacenter aufge-nommen. Ihre Erfahrung in der IT-Branche kommt dem IT-Dienstleister zugute, denn der verliert seinen langjährigen Geschäftsführer Oliver Tuszik an Cisco.

Stachelhaus blickt auf eine bewegte jüngere Vergangen-heit zurück. Als sie 2010 Mit-glied des Vorstands von Eon wurde, war sie erst die dritte Frau, die es in das Topmanage-

ments eines Dax-Unterneh-mens schaffte. Dort zeichnete sie bis zum Frühjahr 2013 für verschiedene Bereiche verant-wortlich: Personal, Compli-ance- und Rechtsthemen, Einkauf und Immobilien-Management sowie für Beratung und IT-The-men.

Vor dem Eon-Engage-ment war sie als Ge-schäftsführerin beim Deutschen Komitee für Uni-cef tätig.

Ihre Nähe zur IT hatte sie sich in 14 Jahren bei Hewlett-Packard erworben. In Böblin-gen fungierte sie zuletzt als

Geschäftsführerin Deutschland und Vice

President der Dru-ckersparte (Imaging and Printing).

Die Volljuristin hat sich immer wieder

durchaus auch kontrovers zu gesellschaft-lichen The-men wie etwa der Frauen-quote geäu-ßert. (jm)

Regine Stachelhaus: Seit 1. Juli wacht sie über Computacenter.

Stachelhaus im Computacenter-Aufsichtsrat

Foto

s: G

haem

ian

Stift

ung

; Eo

n; T

asha

tuva

ngo

/Shu

tter

sto

ckNews 927-28/13

Mehr Effizienz und Si-cherheit – mit diesem Versprechen wirbt die

Deutsche Börse Cloud Exchange AG (DBCE) für ihre Cloud-Res-sourcen um „Early Adopters“ auf der Anbieter- und Kunden-seite. Neben mittel ständi schen Anwenderunternehmen und Startups will das Joint Venture des Frankfurter Finanz handels-platzes mit der Zimory GmbH, einem in Berlin an sässigen An-bieter von Cloud- Management-Software, auch Serviceanbieter als Abnehmer ansprechen, die auf Basis zugekaufter Kapazität eigene Dienst leistungen offerie-ren.

Bisher hat die DBCE eigenen Angaben zufolge etwa 20 Inter-essenten zu einem Commitment bewegen können. Die Anwender bleiben bislang ungenannt. Bei

den Anbietern handelt es sich um IaaS-Provider (Infrastruc-ture as a Service) wie T-Sys-tems, Host Europe und das Leibniz-Rechenzentrum, aber auch um Colocatoren wie Equi-nix oder Global Switch.

Der Kunde weiß, wo seine Daten liegen Mit im Boot ist zudem der TÜV Rheinland, der dem Vorhaben seinen Segen in Sachen Risk-Management und Compli-ance geben soll. „Wir sorgen dafür, dass die technischen Grundlagen der Datensicher-heit dem State of the Art

entsprechen“, so Ulrich Fietz, Finanzvorstand des Zertifizie-rungsunternehmens, „und wir werden das später überprüfen.“

Wie DBCE-Vorstandsmitglied Maximilian Ahrens versichert, kann der Kunde über einen Fil-ter bestimmen, wo seine Daten liegen sollen, sprich: welche die „Governing Region“ ist und

welches Datenschutzge-setz angewendet wird. Neben reinen Infra-strukturservices wer-de die DBCE „Use Cases“ vermitteln, sagt Ahrens, der zuvor

Chief Product Officer bei

Zimory war.

Mit diesem Begriff bezeichnet der DBCE-Vorstand gebrauchs-fertige Pakete aus Rechenzen-trums-Kapazität und Anwen-dungen. Darüber hin aus sollen die Abnehmer der Cloud-Ser-vices auf vorgefertigte Vertrags-modelle zugreifen können.

Die DBCE rechnet damit, dass der Marktplatz zum Zeitpunkt seines Launches – geplant ist Anfang 2014 – 200 bis 300 Pro-dukte bereitstellen wird, die sich beispielsweise durch unter-schiedliche Service-Level-Ag-reements (SLAs) definieren. Die Preise sollen allein durch Ange-bot und Nachfrage bestimmt werden – ohne Eingriffe des Marktplatzbetreibers. Der stellt jedoch die Rechnungen und verbucht die Zahlungsströme.

Keine Angst vor einem Vendor-Lock-inFür die Anbieter ist das Vorha-ben offenbar attraktiv. „Wir be-kommen derzeit einen großen Teil des Markts nicht, weil die Kunden Angst haben vor einem Vendor-Lock-in“, bekennt Pa-trick Pulvermüller, Chief Opera-ting Officer der Host Europe Group. Eine standardisierte Plattform könnte vielen Unter-nehmen diese Angst nehmen: „Das ist eine gute Ergänzung unserer Wertschöpfungskette.“

Wie Ahrens ergänzt, lässt sich mit Hilfe der Colocatoren der Wechsel zu einem anderen An-bieter auch technisch vereinfa-chen, da sich der alte und der neue Provider auf derselben Colocation-Plattform bewegen.

Jörg Rosengart, Geschäftsfüh-rer des Colocators Equinix Deutschland, wirbt für seine Services auch mit dem Hinweis auf die hohe Transparenz: „Der Kunde kann genau sehen, wer außer ihm noch in einem Re-chenzentrum ist.“

Deutsche Börse baut Cloud-MarktAnfang 2014 soll die elektronische Börse für standardisierte Rechenzentrums-

Dienstleistungen und Speicherkapazität an den Start gehen.

Sandkastenfreunde

DBCE-Vorstand Maximilian Ahrens kommt vom Ber liner Software-anbieter Zimory.

Von Karin Quack*

Foto

s: D

BC

E; K

arin

Qua

ck

10 Trends & Analysen 27-28/13

Dieter Kranzlmüller, Direktori-umsmitglied der Ludwig-Maxi-milians-Universität München und Leiter des Hosted-Services-Pioniers Leibniz-Rechenzen-trum, freut sich, „dass wir wie-der vorn mit dabei sind“. Das flexible Angebot spreche bei-spielsweise Studenten an, die sich mit einem Produkt selb-ständig machen wollten, aber nicht wüssten, wie das Geschäft skaliere. Es sei zwar etwas teurer als die standardisierten Dienste von Amazon, aber dafür garantierten die SLAs deutlich mehr Ausfallsicherheit.

Social Community für Cloud-KundenUnd noch einen Vorteil soll der Marktplatz bieten: Rüdiger Bau-mann, CEO der Zimory GmbH, rechnet damit, dass sich eine „Social Community“ von Cloud-Kunden bildet, die nicht nur Services nutzen, sondern diese auch bewerten.

Die IaaS-Cloud-Management-Software von Zimory soll die physische Verbindung zwischen Käufer und Verkäufer herstel-len. „Wir liefern für den Markt-platz das, was die SIM-Karte für das Handy leistet“, beschreibt Baumann den Beitrag des Soft-wareunternehmens.

Derzeit sind die Techniker der DBCE damit beschäftigt, letzte Hand an die Produktspezifika-

tionen zu legen. Im vierten Quartal sollen die Tests beendet sein. Wenn alles glatt geht, ist der Spot-Markt für Cloud-Ser-vices dann Anfang 2014 live.

Der IaaS-Markt wird durcheinandergewirbeltDie Experton-Analysten Carlo Velten und Steve Janata sehen in diesem Vorhaben eine „echte Innovation Made in Germany“, die das Potenzial habe, den glo-balen Markt für Cloud-Infra-struktur-Ressourcen nachhaltig zu verändern: „Das Projekt kann Katalysator für den gesamten IaaS-Markt werden, der 2015 auf globaler Ebene ein Volumen von 33,5 Milliarden Euro errei-chen wird.“

Zudem könne DBCE die der-zeitige Anbieterlandschaft kräf-tig durcheinanderwirbeln, so die beiden Marktkenner: Abzu-warten bleibe, wie sich die „heute dominanten US-Player Amazon AWS, Google & Co.“ an-gesichts transparenter Cloud-Marktplätze positionierten, auf denen kleinere Anbieter zu glei-chen Konditionen wie größere Zugang zum Kunden erhielten.

Sind Cloud-Architekturen und CIOs schon reif?Allerdings zweifeln Velten und Janata, ob die CIOs und Cloud-Architekturen der Unterneh-men schon reif seien für diesen

Schritt. Aus Experton-Sicht sollten sich die Anwender aber jetzt „im Rahmen ihrer Cloud-Sourcing-Strategien“ mit dem neuen Beschaffungsmodell aus-einandersetzen.

Forrester-Analyst Stefan Ried gratuliert der Deutschen Börse „zu ihrem mutigen, wenn nicht kühnen Schritt“. Er prophezeit der DBCE aber auch eine „stei-le Lernkurve“ und die Notwen-digkeit eines „langen Atems“.

Ausschlaggebend wird Ried zufolge sein, inwieweit sich die DBCE und ihre Partner auf die Anforderungen eines Echtzeit-Markts einlassen und die damit verbundene „IT-Lieferkette“ be-herrschen. Für Langzeitverträ-ge eigne sich eine solche Servi-cebörse eher weniger.

Die Idee eines Standardvertrags ist für Ried bestechend. Die komplizierte deutsche Recht-sprechung setze aber Grenzen. Deshalb sei auch die Möglich-keit, ungenutzte Rechenzen-trums-Kapazität weiterzuver-kaufen, wohl illusorisch.

Auch die Entscheidung für Zimory sieht Ried eher kritisch: Zwar biete die Software aus Berlin offene Programmier-schnittstellen, aber sie bleibe doch proprietär. Viele Provider würden deshalb lieber mit VM-ware oder dem Open-Source-Projekt Openstack arbeiten – und die DBCE drängen, diese ebenfalls zu unterstützen. o

der Wocheder Wocheder WocheCloud, Social, Mobile – und sichere Zugangs-kontrolle?

Antworten auf diese und Ihre persönlichen Fragen im COMPUTERWOCHE Live-Webcast am 11. Juli.

Jetzt kostenlos anmelden.

http://w.idg.de/webcast-mobile-security

jetzt QR-Code scannen und bewerben

Powered by

cw27_Oracle_Tipp_der_Woche_100x70_Neu.pdf Juli 2, 2013 09:31:26 Uhr

Die Börse in der Frankfurter Innenstadt (Foto) dient heute vorwiegend als Kulisse für TV-Beiträge. Gehandelt wird in Eschborn.

*Karin Quack [email protected]

Trends & Analysen 1127-28/13

Viele Business-Process-Management-Suiten sind mit großen Erwartungen

angeschafft und bald wieder abgelöst worden. Sie sind Fremdkörper in den

IT-Landschaften geblieben. Open-Source-Ansätze können ein Ausweg sein.

Business-Process-Management, kurz BPM, ist keine Erfindung dieses Jahr-zehnts. Doch die Disziplin entwickelt

sich ständig weiter. Was ist neu, was Stand der Technik, was müssen die Unternehmen beachten, wenn sie die Vorteile des BPM nutzen wollen?

Zunehmende AutomatisierungDie Globalisierung und das Internet führen besonders im Dienstleistungsbereich zu massiven Veränderungen der Geschäfts- modelle. Gleichzeitig entstehen völlig neue Geschäftsideen und mit ihnen neue Unter-nehmen. Nahezu alle diese Veränderungen gehen mit einer zunehmenden Automatisie-rung betrieblicher Abläufe einher, denn nur dadurch lassen sich die erwünschten Skalen- effekte in wachsenden Geschäftsfeldern tat-sächlich erzielen.

Diese Entwicklung hat in den vergan- genen fünf Jahren rapide zugenommen. So hat das Business-Process-Management vor allem im Kontext der „Prozessautomatisie-

rung“ eine rasante Verbreitung und Weiter-entwicklung erfahren. Im deutschspra-chigen Raum setzen inzwischen etablierte Unternehmen wie die VHV Versicherungen oder die österreichische Wüstenrot Bau-sparkasse, aber auch schnell wachsende Startups wie MyToys.de oder Zalando auf BPM.

Das prominenteste Beispiel für diese Wei-terentwicklung ist sicher BPMN 2.0: Dabei handelt es sich um eine von der Object Ma-nagement Group (OMG) standardisierte grafische Notation zur Prozessmodellie-rung, also eigentlich eine Sammlung von Symbolen.

BPMN 2.0 hat sich durchgesetzt Das Besondere an BPMN 2.0 ist, dass sich die visualisierten Geschäftsprozesse aus der Notation auch sofort ausführen lassen. Dazu dienen „Process Engines“. Die Grafik „Beispielprozess Bestelleingang“ auf der Seite 13 zeigt die – stark vereinfachte – Mo-dellierung eines so abbildbaren Prozesses:

• Nach Erhalt der Bestellung (zum Beispiel über einen Online-Shop) wird diese erst einmal geprüft.

• Diese Prüfung ist ein „User Task“; das bedeutet, dass der Mitarbeiter ein To Do in seiner Aufgabenliste erhält.

• Nach erfolgter Prüfung wird die Bestel-lung entweder bestätigt oder abgelehnt. Die angeheftete Uhr zeigt an, dass die Prüfung durch den Mitarbeiter maximal fünf Tage dauern darf. Nach Ablauf die-ser Frist wird der Vorgang eskaliert.

• Bis auf den erwähnten User Task sind alle weiteren Aufgaben „Service Tasks“ (er-kennbar an den Zahnrädern). Hier wird also ein IT-System über eine Schnittstelle aufgerufen, um die jeweilige Aufgaben zu erledigen.

• Die Leistung der Process Engine besteht darin, das BPMN-2.0-Diagramm abzuar-beiten. Dazu muss sie nicht nur Aufgaben zuweisen und IT-Systeme aufrufen, son-dern auch die Einhaltung der Fristen überwachen.

Was sind dieaktuellen Trends im BPM?

Von Jakob Freund*

Foto

: Ser

gey

Niv

ens/

Shut

ters

tock

12 Titel 27-28/13

XXX XXX

Das Beispiel deckt selbstverständlich nur einen Bruchteil der Möglichkeiten von BPMN 2.0 ab. Trotzdem wird der Nutzen der neuen Notation schnell ersichtlich. Das hat auch Marko Lehn, Teamleiter Software Engineering bei Zalando, festgestellt: „Un-sere in BPMN 2.0 modellierten Prozesse werden direkt ausgeführt, was die Verstän-digung zwischen Fachabteilungen und Ent-wicklung erleichtert und die Entwicklungs-zyklen verkürzt.“

Ein weiterer Vorteil dieses Ansatzes: Die vergleichsweise leicht verständlichen BPMN-Diagramme lassen sich im Betrieb nutzen, um Laufzeitinformationen auszu-werten. Damit können sie zum Beispiel den aktuellen Stand und Fortschritt eines Ge-schäftsvorgangs oder die aufgetretenen Fehler sichtbar machen.

BPMN 2.0 eignet sich gleichzeitig, die betrieblichen Abläufe unabhängig von IT-Umsetzungen zu dokumentieren. Auch des-halb hat sich der Standard in den letzten fünf Jahren weltweit durchgesetzt und wird heute für alle Aspekte des Geschäftspro-zess-Managements erfolgreich eingesetzt.

Der Markt für BPM-Suiten Generell macht der Markt für kommerzielle BPM-Suiten eine fortschreitende Konsoli-dierung durch. Das belegen die in jüngerer Zeit abgeschlossenen Übernahmen von Lombardi durch IBM oder von Inubit durch Bosch Software Innovations.

BPMN-2.0-konforme Process Engines sind mittlerweile in vielen BPM-Produkten ent-halten, so beispielsweise in denen von IBM, Oracle und SAP. Allerdings ist der Einsatz solcher BPM-Suiten auch mit einer Heraus-forderung verbunden, die viele Unterneh-men in der Vergangenheit nicht vollständig meistern konnten: Die Automatisierung von Geschäftsprozessen stellt schlussendlich eine Art Softwareentwicklungsprojekt dar. So gesehen ist eine BPM-Suite vor allem eine Plattform, auf deren Grundlage sich die eigentlich Mehrwert stiftenden Prozess-anwendungen erstellen lassen.

Die Wahrheit über Zero-CodingIm Kontext der allgemeinen Überlegungen zur modellgetriebenen Softwareentwick-lung versuchten vor einigen Jahren die meisten BPM-Suite-Hersteller, eine Umset-zung ohne Programmierung („Zero-Coding“ genannt) zu ermöglichen. Damit verbun- den war das Versprechen an die Fachbe- reiche, dass sie eigene Geschäftsprozesse ohne die vermeintlich lästige, langsame und teure hausinterne IT umsetzen können.

Das hat auf der Anwenderseite selbstver-ständlich erst einmal für viel Begeisterung gesorgt.

Allerdings konnte dieses Versprechen nicht gehalten werden – was im Rückblick auch nicht überrascht: Eine Prozessanwen-dung besteht neben dem reinen Prozess-modell aus einer Vielzahl von Komponen-ten, zum Beispiel Benutzeroberflächen, Schnittstellenaufrufen etc. Diese lassen sich

aber nicht in BPMN modellieren. Wer eine BPM-Suite nutzt, muss diese Komponenten also in einer ganzen Armada aus zuneh-mend komplexen Formularen, Wizards und Ähnlichem konfigurieren.

Am Ende wird doch wieder program-miert, allerdings nicht in einer gängigen Programmiersprache, sondern eben auf genau die Art und Weise, die der Hersteller der BPM-Suite vorgesehen hat. Und in der Konsequenz ist es nicht – wie erhofft – die Fachabteilung, sondern die haus interne IT, die diese Umsetzung leistet. Und das unter erschwerten Bedingungen:

Die Kollegen müssen hierfür die herstel-lerspezifische Lernkurve zur Bedienung der Formulare oder Wizards durchlaufen, bis sie überhaupt produktiv arbeiten können, und sie müssen dieses Know-how auch auf-rechterhalten. Sollte das nicht möglich sein, werden externe Entwickler hinzugezogen,

die im Regelfall nur beim Hersteller selbst zu bekommen sind. In den meisten Fällen sind sie über die Maßen teuer oder zum benötigten Zeitpunkt nicht verfügbar.

Was geht mit Open Source ?Es dürfte nicht überraschen, dass viele BPM-Suiten, die mit großen Erwartungen eingeführt wurden, nach einigen Jahren wieder abgeschafft werden mussten. Sie bildeten einen Fremdkörper in der hausin-ternen IT – sowohl im Rahmen der Infra-struktur als auch hinsichtlich des Know-hows – und waren einfach nicht tragfähig.

Nicht zuletzt deshalb zeichnet sich ein interessanter neuer Trend im BPM-Soft-waremarkt ab: Immer mehr Unternehmen setzen auch für geschäftskritische Kernpro-zesse auf Open-Source-Projekte. Diese Ent-scheidung erscheint auf den ersten Blick sehr gewagt. Man muss sich nur einmal vor Augen führen, dass die Schadensregulie-rung in einer Versicherung oder der Ver-trieb eines Online-Händlers möglicherwei-se stillstehen, wenn die BPM-Software nicht richtig funktioniert.

Tatsächlich gibt es dafür aber gute Grün-de: Gerade Unternehmen, deren Geschäfts-modell maßgeblich in IT umgesetzt wird, verfügen in der Regel über eigene Program-mierer. Die mit zehn Millionen Anwendern weltweit am weitesten verbreitete Program-miersprache ist Java, und in dieser Sprache werden auch die meisten frei verfügbaren BPM-Plattformen veröffentlicht.

Weniger abhängig vom AnbieterDamit hat die hausinterne IT die BPM-Plattform besser im Griff, ohne hersteller-spezifisches Know-how aufzubauen. Die Abhängigkeit vom Anbieter wird geringer, die Entwicklung von u

Beispielprozess Bestelleingang (stark vereinfacht) Mit BPMN 2.0 und einer Process Engine lassen sich die modellierten Prozesse direkt aus-führen. Das erleichtert auch die Verständigung zwischen Entwicklung und Fachbereich.

Quelle: Camunda Services

Bestellungerhalten

Bestellungprüfen

Bestellungok?

BestellungbestätigenJaX

Nein

Bestellungablehnen

Vorgangeskalieren

5 Tage

„Der verfügbare Quellcode

erleichtert die Abbildung

unserer Anforderungen.“

Marko Lehn, Zalando

Titel 1327-28/13 Business- Process-

Management

uProzessanwendungen beschleunigt sich, und die Flexibilität bei der Umsetzung wird gesteigert. Das macht sich gerade bei Kern-prozessen bemerkbar und kann zu ent-scheidenden Wettbewerbsvorteilen führen.

Knackpunkt FlexibilitätFür den Softwareingenieur Lehn vom Online-Händler Zalando ist genau diese Flexibilität der Knackpunkt: „Eine BPM-Plattform, deren Quellcode verfügbar ist, erlaubt uns die Abbildung unserer indivi-duellen Anforderungen mit einer Konse-quenz, die geschlossene BPM-Suiten un-möglich erreichen können.“

Aber taugen solche Plattformen auch für Prozessanwendungen, die eine große Last bewältigen müssen? Ein Blick auf die Free-net AG vermittelt zumindest eine erste Vor-stellung. Dort wickelt eine Open-Source- BPM-Plattform bis zu 1600 Vorgänge pro Stunde ab. Die dafür notwendige Hardware besteht lediglich aus einem kleinen Cluster, drei Servern mit je zwei CPU-Cores.

Erfolgsfaktoren für BPMAuch wenn BPM potenziell große Chancen bietet, tun sich viele Unternehmen schwer, diese tatsächlich zu nutzen. Das liegt wohl auch daran, dass das Thema sehr viel-schichtig und entsprechend weit gefasst ist: Man kann von der unternehmensweiten Prozessdokumentation bis zur Implemen-tierung technischer Workflows alles Mög-liche darunter verstehen.

Auch deshalb sind leider viele Initiativen der vergangenen Jahre im Sande verlaufen oder mit zweifelhaften Ergebnissen „erfolg-reich“ abgeschlossen worden. Was ist zu tun? Es lassen sich drei Faktoren identifi-zieren, die den Erfolg einer BPM-Initiative maßgeblich beeinflussen:

1: ModellierungskompetenzBPMN 2.0 ist ein komplexer Standard. Wer ihn gut beherrscht, kann aussagekräftige und technisch verwertbare Diagramme er-stellen, die trotzdem auch für Fachanwen-der leicht verständlich sind.

Doch diese Kompetenz lässt sich nicht ohne Mühe erwerben. Sie muss systematisch aufgebaut und durch „Learning by Doing“ perfektioniert werden. Das bestätigt Karl Brandner, Chefarchitekt IT bei der DAB Bank: „Der BPMN-2.0-Ansatz bietet viele Chancen, erfordert aber einen stabilen me-thodischen Rahmen und eine gute Abstim-mung der eingesetzten Werkzeuge.“

Ein solcher „methodischer Rahmen“ drückt sich beispielsweise in sinnvollen Modellierungskonventionen aus. Mit den

„eingesetzten Werkzeugen“ sind die Tools gemeint, die zum einen für die fachliche

Modellierung und zum anderen für die technische Ausführung vorgesehen sind.

Diese Werkzeuge müssen übrigens nicht immer aus einer Hand stammen.

BPMN-2.0-Modelle sind dank der Stan-dardisierung zwischen den Produkten

austauschbar, wodurch sich regel-rechte Tool-Ketten aufbauen lassen.

2: Iterative Einführung„Erst werden alle Prozesse im Ist-Zustand erhoben und dokumentiert, im Anschluss widmen wir uns der Optimierung.“ Dieses häufig zu hörende Konzept hat in der Ver-gangenheit zu vielen gescheiterten BPM-Initiativen geführt.

In der Praxis hat es sich bewährt, statt-dessen den BPM-Lebenszyklus von der Er-hebung über die Verbesserung bis zum Betrieb zunächst an wenigen ausgewählten Prozessen zu erproben. Die damit gewon-nen Erfahrungen lassen sich dann für die nächste Iteration, sprich: den nächsten Pro-zess, verwenden.

3: Business-IT-KollaborationDa die Umsetzung von Prozessanwendun- gen auf Basis einer BPM-Plattform immer auch gewisse Programmierarbeiten erfor-dert, hat die Zusammenarbeit zwischen den Fachabteilungen und der IT eine hohe Be-deutung. Der Fachbegriff hierfür ist „Busi-ness-IT-Alignment“. Das bedeutet, alle be-teiligten Partner „auf Linie zu bringen“. Hierzu kann BPMN 2.0 einen entschei-denden Beitrag leisten.

Aber die neue Notation wird kein Allheil-mittel für alle auftretenden Probleme sein können. Hier spielen noch andere Faktoren mit. Ein adäquates IT-Projektvorgehen ist ebenso wichtig wie eine allgemein kon-struktive Unternehmenskultur, die eine vertrauensvolle Zusammenarbeit der Part-ner auf Augenhöhe fördert.

Völlig falsch wäre es, wenn eine Fachab-teilung sich selbst als den alleinigen „Eigen-tümer“ eines Prozesses verstünde. Wenn sie also in umfangreichen Lastenheften vor-schriebe, was sie gerne hätte, damit diese Wünsche dann unbesehen ausprogrammiert werden. Für eine derart veraltete Mentalität hat die IT in modernen Geschäftsmodellen bereits eine viel zu große – und noch immer rasant zunehmende – Relevanz. (qua)

*Jakob Freund ist Geschäftsführer der Camunda Services GmbH in Berlin.

Übersicht: Aktuelle Open-Source-BPM-Plattformen

Quelle: Camunda Services

Name Website Hersteller / Sitz Exemplarische Anwender laut Website

Activiti www.activiti.org Alfresco / Großbritannien Keine Angaben

Bonita Open Solution www.bonitasoft.org Bonitasoft / Frankreich Comops, Egyptian Exchange, Old Dominion University

Camunda BPM www.camunda.org Camunda / Deutschland Freenet, Wüstenrot Bausparkasse, Zalando

JBoss jBPM www.jboss.org/jBPM Red Hat / USA EnerNOC, Swedish Railways, Vilogia

„Der BPMN-2.0-Ansatz

erfordert einen stabilen

methodischen Rahmen.“

Karl Brandner, DAB Bank

14 Titel 27-28/13Business- Process-

Management

www.best-in-bigdata.de

Erleben Sie den MASTER OF BIG DATA!COMPUTERWOCHE kürt die besten Big Data Projekte.

Immer mehr polystrukturierte Daten beispielsweise aus Ihrem Onlineshop,aus Social Networks und der Machine-to-Machine-Communication stellen Sietäglich vor neue Herausforderungen.Das Business fordert, die Datenqualität zu steigern, um detaillierte Performance-Informationen in Echtzeit ableiten zu können. Und das am besten heute schon!

Seien Sie dabei, wenn live auf der Bühne wegweisende Best-Practice-Beispiele und innovative Technologien in den Bereichen Data Management und Business Analytics gezeigt werden.

Jury-Mitglieder u.a.:

Mit Award-Verleihung am Abend des24. September 2013

24. / 25. September 2013Commerzbank Arena, Frankfurt /M.

BIG DATA KONGRESS von

Professor Dr. Walter BrennerInstitut für Wirtschafts-informatik, Universität St. Gallen

Andreas ZilchVorstand, Experton Group AG

Dr. Carsten BangeGeschäftsführer, Business Application Research Center (BARC)

Veranstalter:Platin Sponsor: Sponsor:

Erleben Sie denMASTER OF BIG DATA

24. / 25. SeptemberCommerzbank Arena,

BIG DATA KONGRESS von

BEST

IN

Kooperationspartner:

cw27_Big_Data_neu.pdf Juni 28, 2013 12:57:52 Uhr

In dem Maß, wie sich die Unternehmen nach

dem großen Sparen wieder dem Wachstum widmen,

wird sich das Business-Process-Management von

Grund auf verändern – mit Augenmerk auf neue

Interaktionsmodelle und Big Data.

Nach und nach ist Business-Process- Management (BPM) in manchen Unternehmen zu einem kritischen

Faktor für Agilität, Produktivität und Effi-zienz geworden. Es hat dazu beigetragen, die Kosten im Unternehmen zu senken. In den kommenden Jahren wird sich BPM jedoch einem radikalen Facelifting unter-ziehen müssen – weil sich die Unternehmen nach Jahren des Sparens wieder verstärkt dem Thema Wachstum widmen.

Die Änderungen lasssen sich in fünf dis-ruptiven, sozusagen Mauern einreißenden Trends zusammenfassen. Sie sind mit zwei Grundthemen verbunden: neue Modelle der Interaktion mit den Kunden und Big Data. Unternehmensarchitekten sollten ihre Zu-kunftspläne an diesen Trends ausrichten.

1 Das BPM erhält einenFront-Office-Status

Die neue Aufmerksamkeit auf die Customer Experience führt zu einer Aufwertung des BPM. In den vergangenen zehn Jahren fris-tete diese Disziplin quasi ein Mauerblüm-chendasein im Backoffice der Unterneh-

men, wo sie dafür sorgte, die Kosten zu senken und die Effizienz zu steigern.

Jetzt aber wollen Unternehmen vor allem Wachstum erzielen. Damit wird BPM immer mehr in den Front-Office-Bereich gescho-ben. Dort soll es beispielsweise differen-zierte und leicht anzupassende Kunden- erfahrungen ermöglichen. Schon 2015 wird die Mehrzahl der BPM-Initiativen, so die Forrester-Prognose, als primäres Ziel die Verbesserung der Kundenerfahrung im Fokus haben.

2 „Mobile Disruption“ für eine bessere Kundenerfahrung

Die Verantwortlichen für Geschäftsprozesse und Unternehmensarchitekturen erwachen allmählich aus ihrem Schlummer und er-kennen die Bedeutung der Mobilität. Sie setzen dafür adäquate Kernprozesse auf, also solche, die Geschwindigkeit und Flexi-bilität unterstützen sowie kontextsensitiv reagieren – genau so, wie es die heutigen mobilen Kunden und Mitarbeiter erwarten. Die besten BPM-Programme nutzen diesen disruptiven Trend zu folgenden Zwecken:• Optimierung der Geschäftsprozesse für mobile Anwendungen: Forrester prognos-tiziert hier einen mehrere Milliarden Dollar schweren Markt für Process-Reengineering.

• Einstiegspunkt für das Anstoßenvon Prozessen: In fünf Jahren wird

mehr als die Hälfte aller Prozesse über eine Meldung beziehungs- weise über eingehende Daten von einem Smartphone oder Tablet aus gestartet. Diese grundlegende Ver-

änderung wird große Möglich-

keiten für die Unternehmen eröffnen, um ihre derzeit erstarrten Prozesse wiederzu-beleben.• Just-in-Time-Prozesse für mobile Mitar-beiter: In der vergangenen Dekade haben Unternehmen ihre aushäusigen Mitarbeiter mit drahtlos vernetzten Laptops ausgestat-tet, damit sie unterwegs oder im Home Office Verbindung zur Zentrale halten konn-ten. Dann kamen die Tablets, und einige Unternehmen fangen nun an, Rückmel-dungen in Echtzeit zu ermöglichen. Damit helfen sie den mobilen Mitarbeitern, ihre Ergebnisse zu verbessern.

3 Zwischen Automatisierung und „Human Touch“

Globalisierung ist der Inhalt vieler Unter-nehmensstrategien. Wer ernst damit ma-chen will, stößt häufig nur zu schnell auf Hindernisse wie Silodenken sowie sich überschneidende und widersprechende Ab-läufe. Um die Kosten für redundante Sys-teme zu senken sowie die Myriaden von lokalen und regionalen Regulierungen ein-halten zu können, benötigen die Unterneh-men neue Wege der Automatisierung und Bereitstellung von Prozessen. Die Vision

Fünf disruptive BPM-Entwicklungen

Von Clay Richardson und Craig Le Clair*

Foto

s: k

oic

hi10

14; S

erg

ey Y

aro

chki

n/Fo

tolia

.co

m

16 Titel 27-28/13

XXX XXX

sieht folgendermaßen aus: Statt diverser unverbundener BPM-Projekte, die lediglich partielle Verbesserungen mit sich bringen, wollen die Unternehmen alle Prozesse ver-einfachen, standardisieren und integrieren – um sie anschließend als Shared Services anzubieten.

Hinzu kommt ein weiterer Trend: Trotz der anhaltenden Bewegung in Richtung Automatisierung kehren die Unternehmen allmählich zurück zum „menschlichen Faktor“. In der neuen Prozessumgebung steht der Kunde wieder im Mittelpunkt. Und die besten Unternehmen werden sich da-durch von den anderen abheben, dass sie ihrer Klientel eine persönlichere und schlicht bessere Erfahrung vermitteln.

4 „Big Process“: Nachhaltige Transformation der Abläufe

Mit dem Begriff Big Process bezeichnet Forrester eine Fokusverschiebung weg von isolierten BPM- und Prozessverbesserungs-Projekten hin zu einer nachhaltigen, unter-nehmensweiten Transformation der Ge-schäftsabläufe. Die muss allerdings unbe-dingt von der Unternehmensleitung unter-stützt werden.

BPM-Programme können dabei helfen, das Big-Process-Denken in die Tat umzusetzen. Und zwar, indem sie neue Wege finden, wie sich Prozesse besser bereitstellen sowie Prozesse und Daten enger verknüpfen las-sen. Diese Entwicklung wird in den kom-menden fünf Jahren unaufhaltsam voran-schreiten. Weiterentwickelte Methoden und Tools werden bei folgenden Aufgaben hel-fen:• Schaffen von leichtgewichtigen Lö-sungen, die durch neuartige Daten und Analysemöglichkeiten vorangetrieben wer-den: Diese „BPM-Light“-Plattformen wer-den es ermöglichen, rasch sowohl struktu-rierte als auch unstrukturierte Geschäfts-prozesse zu gestalten. Dabei stellen sie nur rudimentäre BPM-Funktionen zur Verfü-gung: eine Ausführungsmaschine, Prozess-modellierung, Web-basierende Formulare, Arbeitslisten und Administrationsfunk- tionen.• Ausnutzen der Explosion und der wach-senden Bedeutung von „nichttraditio-nellen“ Daten: Big Data und fortgeschrit-tene Analytik werden die Prozesse inner-halb der kommenden fünf Jahre erneuern. Denn diese müssen eine Flut von zusätz-lichen Daten berücksichtigen, die derzeit bereits fleißig gesammelt werden.• Support für bessere Kontroll- und Ent-scheidungsmechanismen: Die Hauptziele der Eigner von unstrukturierten Prozessen sind bessere Einsicht in die Prozesse und leichtere Entscheidungsfindung für die be-troffenen Mitarbeiter und die Prozesseigner selbst. Professionelle Enterprise-Archi-tekten bezeichnen zumeist Prozessstandar-disierung, Kontrolle und Entscheidungsun-terstützung als ihre obersten Prioritäten.

5 Prozess-Mining ausgehend vom Kunden und hin zu ihm

Die Unternehmensarchitekten werden zu-nehmend verwirrt vom schieren Volumen der verfügbaren Metriken, mit denen sich die operationalen Aktivitäten verfolgen las-sen. Trotz dieser Fülle haben die meisten Metriken ein entscheidendes Manko: Sie können keine Verbindung zu den geschäft-lichen Zielen und der finanziellen Perfor-mance herstellen.

Deshalb sind neue Prozess-Mining-Tech-niken notwendig. Diese Techniken können ein breiter angelegtes und systematischeres Set von Metriken bereitstellen. Damit sind die Unternehmen dann in der Lage, neue Arten von Wissen zu extrahieren. Und das wiederum erlaubt es ihnen, fortschritt-lichere Prozesse zu entdecken, zu beobach-

ten und weiter zu verbessern. Die Resultate sind die folgenden:• Eine Metrikperspektive, die eine Brücke zur finanziellen Leistungsfähigkeit des Un-ternehmens schlägt: Heute werden BPM und traditionelle Analytik verbunden, um mit operationalen Metriken die Prozesse auf der Abteilungs- oder Systemebene zu betrachten. Dabei bleiben finanzielle Mess-zahlen oder Geschäftsziele meist außen vor. Eine Alternative sind Performance-Manage-ment-Frameworks, wie sie sich gerade ent-wickeln: Sie messen Kundenerfahrung, Produktivität, Qualität und Agilität. Ein zeit-gemäßes BPM muss diese Werte berück-sichtigen.• Die Auswertung von Kundenverhalten und Analytik zum Zweck der Interaktion: Fortschrittliches Prozess-Mining führt dazu, das Verhalten der Klientel besser zu ver- stehen. Das wiederum erlaubt den Firmen, die Erfahrungen zu verbessern, die sie ihren Kunden vermitteln. Darüber hinaus

können sie ihre Angebote besser auf den einzelnen Kunden zuschneiden und damit die Beziehung zu ihm weiter ausbauen. Letzlich steigert das den „Customer Life-time Value“.• Prozessverbesserung, die von außen nach innen entworfen und gesteuert wird: In der Regel hat BPM solche Analyse- und Reengineering-Ansätze verfolgt, die eher von innen nach außen entworfen sind. Doch nach Lage der Dinge wird das künftig umgekehrt sein müssen: Die Prozesse be-ginnen mit der Kundenerfahrung.

Generell lässt sich feststellen: Die BPM-Landschaft verändert sich; Engagement für und mit dem Kunden sowie Big Data wer-den immer wichtiger. In entsprechendem Maß müssen sich auch die Unterneh-mensarchitekten verändern. Ihre Aufgabe ist es, an der äußersten Spitze zu bleiben. Nur so können sie erfolgreich sein. (qua)

Foto

: Fo

rres

ter

*Clay Richardson ist Senior Analyst bei Forrester Research. Craig Le Clair ist dort Vice President und Principal Analyst.

„BPM kommt allmählich raus aus seinem Mauer-blümchendasein“, sagt Craig Le Clair, Principal Analyst und Vice President bei Forrester Research.

Titel 1727-28/13 Business- Process-

Management

Zehn Kriterien können darüber entscheiden, ob die Anforderungen der

Fachbereiche und die Umsetzung durch die IT überhaupt zusammenpassen.

Kern der Geschäftsprozessanalyse sind die fachlichen Anforderungen der Fachabteilungen. Klassischer-

weise verfassen die Beteiligten ihre Wün-sche an die zu modellierenden Geschäfts-prozesse in natürlicher Sprache, unterstützt durch Bilder oder Skizzen.

Dieser etablierte Ansatz führt in der Pra-xis oft zu Missverständnissen, und im Lauf der Zeit stellt er ein Fehlerrisiko dar. For-mulieren die Beteiligten ihre Anforderun- gen nicht alle nach denselben Regeln, gibt es zu viel Raum für Interpretationen: Sach-verhalte und Abhängigkeiten werden dann oft nicht eindeutig genug beschrieben.

Die BPM-basierende Prozessmodellierung zielt folglich darauf ab, dass alle Beteiligten dieselbe Sprache sprechen. Dabei sind alle durch die Modelle abzubildenden Informa-tionen für die spätere Implementierung von IT-Systemen von Bedeutung. Auch das Pro-zessmodell ist für die IT wichtig – spätes-tens dann, wenn der Fachprozess ausge-führt werden soll.

Der wichtigste Erfolgsfaktor eines BPM-Projekts ist aus diesem Grund das gemeinsame Verständnis vom Geschäftsprozess-Ablauf und vom Ver-halten eines IT-Systems. Die nachfolgenden zehn Tipps können den Unternehmen hel-fen, dieses gemeinsame Verständnis zu ge-winnen und aufrechtzuerhalten.

1. Verborgene Schätze gemeinsam heben: Prozessanalyse mit BPMN

Business Process Model and Notation, kurz BPMN, ist eine global standardisierte Spra-che für die Modellierung von Geschäftspro-zessen – und damit ein wichtiger Baustein für die erfolgreiche Zusammenarbeit zwi-schen Fach- und IT-Abteilung. Die Mäch-tigkeit der aktuellen Version BPMN 2.0 er-möglicht es, auch komplexe fachliche Zu-sammenhänge vollständig und korrekt darzustellen. BPMN 2.0 erfüllt damit die Anforderung der IT nach Präzision.

Dennoch sind einige Anforderungen nicht aus dem BPMN-Modell ablesbar und müs-

sen beispielsweise als Text beschrieben werden. Dazu zählen vor allem die

nichtfunktionalen Anforderungen wie Performance.

Ein BPM-Vorhaben beginnt selten „auf der grünen Wiese“. Meist existieren bereits Beschreibungen der fachlichen Zusammen-hänge in Textform. Soweit möglich, dienen diese als Startpunkt der Modellierung mit-tels BPMN. Erfahrungsgemäß deckt schon dieser erste Schritt die vorhandenen Lücken in den bisherigen Anforderungen auf. Die Rücksprache mit der Fachseite oder das Testen des vorhandenen Systems vervollständigt die Prozessabläufe weiter.

2. Wir kennen dich schon: Konventionen und Muster

Die Verwendung von Konventionen – für die grafische Darstellung wie für die Modellie-rung selbst – trägt entscheidend dazu bei, den Einstieg in die BPMN-Welt zu erleich-tern. Die Definition fachlicher Muster sorgt zudem für höheren Wiedererkennungswert.

Wie Geschäfts- und IT-Prozesse harmonieren

Von Eileen Hildebrand und Elena Luccone*

18 Titel 27-28/13

XXX XXX

Fachliche Muster sowie viele Konven-tionen sind projektspezifisch bezie-hungsweise werden auf die fach-lichen Besonderheiten eines IT-Systems abgestimmt. Schaffen IT- und Fachseite die BPMN-Modelle gemeinsam, beispielsweise im Rahmen von Workshops, lassen sich grundlegende Konventionen vereinheitli-chen. Auch spezifische Konventionen und fachliche Muster sollten Schritt für Schritt gemeinsam erarbeitet werden.

3. Was können wir wieder- verwenden? – Der Serviceschnitt

Oft beginnen BPM-Projekte mit der Ein-grenzung des richtigen Serviceschnitts. Ist die Granularität der Prozessschritte zu grob, sind die Services später nicht optimal wiederverwendbar; sie lassen sich schlech-ter auswerten und gewähren weniger Ein-sicht in den Prozess. Sind die Schritte zu feingranular, leidet die Performance darunter.

Sinnvoll ist es, vorhandene Soft-ware als eigenständige Services zu betrachten, die die Fachseite im Prozessmodell verwendet. Ist keine Software vorhanden, orientieren sich die Services an den von der Fachseite model-lierten Aktivitäten. Fach- und IT-Seite sollten immer in engem Dialog stehen.

4. Es gibt jemanden, der weiß, wie das geht: Competence-Center

Es empfiehlt sich, ein zentrales BPM-Com-petence-Center im Unternehmen zu defi-nieren, das alle Anforderungen für den Umgang mit BPM und BPMN sammelt. So ist ein homogener Einsatz von Methoden und Konventionen gewährleistet.

Neue Projekte oder Bereiche profitieren damit sofort von dem gesammelten Wissen. Unternehmensweite BPM-Vorgaben und -Standards lassen sich besser einhalten.

5. Klein anfangen und alle mitnehmen: Der Pilot

Unternehmen unterschätzen häufig die Aus-wirkungen von BPM: Beim Geschäftspro-zess-Management geht es nicht nur um Werkzeuge und Technik. BPM ist vielmehr eine Philosophie der Transparenz und Of-fenheit, an die viele Unternehmen erst her-angeführt werden müssen.

Des Weiteren erfordert BPM die Zusam-menarbeit über Bereichsgrenzen hinweg. Das stößt bei Fach- und IT-Abteilungen eher auf Unbehagen. Einer der Gründe da-für ist die Angst, das eigene Hoheits-gebiet aufzugeben.

Daher ist es sinvoll, mit einem BPM-Piloten zu starten. So sammeln alle Beteiligten technische Erfahrungen

und motivieren mit positiven Rückmeldun- gen andere Abteilungen. Für den Einstieg sind nicht etwa einfache, unkritische Pro-zesse am besten, sondern ein Kernprozess, an dem Verbesserungen gut sichtbar und messbar sind.

6. Vom Prozess zur Anwendung: Die Umsetzung

Grundlage für die technische Ausführung von Prozessen sind vollständige und kor-rekte fachliche Modelle, die dann mit tech-nischen Details angereichert werden. Die Fachseite muss ihre Modelle auch in ihrer technischen Umsetzung wiedererkennen. Aus technischen Gründen notwendige Än-derungen am Modell müssen mit der Fach-seite besprochen werden. Für die Umset-zung in Software definiert die IT-Seite Da-

tenmodell, Benutzer oberflächen und Anbindung von ausführbarem Code wie etwa Web-Services.

In diesem Zusammenhang ist der Begriff „Zero Coding“ weit

verbreitet. Fälschlicherweise wird ange-nommen, dass sich die bestehenden Kom-ponenten einfach zusammenstecken ließen – ohne viel Aufwand. Die Realität sieht aber anders aus.

Jeder Web-Service und jede gekapselte Funktion müssen implementiert werden. Wizards unterstützen die Entwickler bei der Erstellung von Services und Benutzeroberflächen, doch die Komplexität der fachlichen Anfor-derungen übersteigt häufig die Möglich-keiten eines Wizards. Auch wenn vorhande- ne Software einsetzbar ist oder Geschäfts-regeln durch Services implementierbar sind, bedarf die Umsetzung der Prozesse eines tiefen technischen Verständnisses – und einiger Zeit. Zu Zeitersparnissen führt BPM in späteren Phasen, sprich: bei Ände-rungen an den Prozessen.

7. Es läuft und ist sichtbar: Betrieb und Überwachung

Dank BPMN existiert ein Modell, das sowohl Fachseite als auch IT verstehen. Wird es in einer Process Engine umgesetzt, ist der Ge-schäftsprozess in Test und Betrieb wieder-erkennbar. Mit Hilfe von „Marken“ werden beim fachlichen Testen die unterschied-lichen Wege im Prozess durchlaufen. Dabei aufgetretene Probleme lassen sich anschlie-

ßend mit der Fachseite besprechen – und beheben.

Prozessdaten aus zurückliegenden Zeiträu-men werden auf herkömmliche Weise aus-gewertet. Für die Echtzeitüberwachung bieten die Hersteller von BPM-Suiten eben-falls eine Reihe von Möglichkeiten an: Beob-achtbar sind sowohl einzelne Prozess-instanzen als auch die Daten aller lau-fenden Instanzen. Dashboards stellen bei-spielsweise die Echtzeitdaten nach dem Ampelsystem dar; Fach- und IT-Seite kön-nen dann bei Problemen sofort reagieren.

8. Das geht noch besser: Optimierung und Änderung

Ein Geschäftsprozess oder eine Software werden einmal erstellt, aber im Lauf der Nutzungszeit mehrfach geändert. Daher haben Änderungen den größten Anteil am Entwicklungsaufwand. Durch ein gemein-sames Prozessmodell und die Verwendung von Regelservices lassen sich Optimierungs-potenziale leichter identifizieren.

9. Wie war das noch mal? – Die Dokumentation

Auch wenn BPMN ein besseres Verständnis der Geschäftsprozesse anbietet, stellen Pro-zessmodelle keine ausreichende Dokumen-tation dar. IT- und Fachseite müssen fest-halten, wie die Anforderungen an Ge-schäftsprozesse und Services umgesetzt wurden. Gerade bei BPM ist es wichtig, die

Konzepte, die Methodik und die Abwei-chungen vom Standardvorgehen aufzuschreiben. So bleiben einmal getroffene Entscheidungen auch nach längerer Zeit noch nachvoll-

zieh- und überprüfbar.

10. Der Weg von A nach B: Die fachliche Migration

Zur technischen Migration gehören das Wechseln vom bestehenden System in die BPM-Welt und das Ausrollen neuer Soft-wareversionen mittels BPM-Methoden. Im Rahmen der fachlichen Migration werden die Modelle fortentwickelt – zu einer neuen Phase im Prozesslebenszyklus.

Meist verlangt die Fachseite, dass sich im Notfall jederzeit in einen Prozess eingreifen lässt. Es ist aber nicht immer sinnvoll oder möglich, diese Anforderung umzusetzen. Auch deshalb müssen Fachseite und IT das-selbe Verständnis hinsichtlich des Vorge-hens in der BPM-Methodik haben. (qua)

Foto

s: S

.Jo

hn -

Fo

tolia

.co

m; M

adle

n/Sh

utte

rsto

ck

*Eileen Hildebrand ist BPM-Consultant bei der Materna GmbH in Dortmund. Elena Luccone arbeitet dort als BPM-System-Consultant.

Titel 1927-28/13 Business- Process-

Management

„Podio“ ist eine Collaboration-Plattform, die sich Flexibilität und Personalisierung auf die Fahnen geschrieben hat. Die Software erlaubt Nutzern, auf der Basis ad hoc erstellter Workspaces in Teams zusammenzuarbeiten. Die Anwender können sich aus einem Fundus leichtgewichtiger Apps bedienen oder eigene Produktivi-täts-Apps erstellen und in die Plattform integrieren.

Die in Dänemark entwickelte und 2012 von Citrix Systems über-nommene Collaboration-Plattform überzeugt mit innovativen Funk-tionen, die ein zentrales Ziel verfolgen: die einfache und zielge-richtete Zusammenarbeit im Unternehmen. Die Anwendung war-tet mit einem Feature auf, das man bei den unzähligen Konkur-

renzprodukten vergeblich sucht: Auf Podio kann jeder Anwender ganz ohne technische Fachkenntnisse eigene Business-Apps er-stellen, die seine Arbeitsformen und -prozesse abbilden. Auf dem „Podio App Market“ stehen Tausende solcher Anwendungen zur Verfügung, die von Nutzern erstellt und frei zugänglich gemacht wurden. Das Angebot ist breit gefächert und reicht von der Kun-denverwaltung über die Personalbeschaffung bis hin zu Kunden-support und Issue Tracking.

iPhone und Android werden mit Apps unterstütztDa es sich bei Podio um einen Online-Dienst handelt, müssen An-wender lediglich einen Account erstellen, um zu starten. Neben der primären Web-Anwendung stehen ihnen zudem mobile Apps für iPhone und die Android-Welt zur Verfügung.

Mit Podios Web-Anwendung können Nutzer Arbeitsbereiche (Workspaces) erstellen, Kontakte, Termine sowie Aufgaben ver-walten und mit ihren Teams via Chat kommunizieren. Dank Be-nachrichtigungen in Echtzeit und Aktivitäts-Streams à la Twitter bleibt man immer auf dem Laufenden. Darüber hinaus lassen sich jederzeit Apps aus dem Podio-Market herunterladen und in die eigenen Workspaces integrieren.

(Diego Wyllie, [email protected])

CW-Fazit: Bei Podio handelt es sich um ein innovatives Produktivitäts-Tool, das in erster Linie mit Flexibilität, zahlreichen Integrationsmög-lichkeiten und einem breiten Funktionsspektrum punkten kann. Wer Wert auf Individualisierung legt und sich genau vorstellt, wie Colla-boration in seinem Unternehmen aussehen soll, der sollte sich Podio näher ansehen.

Podio bringt flexiblen Cloud-Service für Collaboration

Hard- und SoftwaretippsKLEINE HELFERhttp://www.computerwoche.de/software/cool-tools

„Orange HRM“ ist eine populäre Human-Resource-Management-Lösung aus dem Open-Source-Lager, die einen ganzheitlichen Ansatz verfolgt und zahlreiche Funktionsmodule bietet.

Wie es bei Open-Source-Lösun-gen, die über eine große Commu-nity verfügen, häufig der Fall ist, kann die Software mit einem um-fangreichen Funktionsspektrum punkten. Sie ist modular aufge-baut und bildet branchenüber-greifende Standardprozesse, etwa in Zeitwirtschaft, Recruiting, Wei-terbildung oder Abwesenheits- und Urlaubsverwaltung, effizient ab. Zudem bietet das Tool detailreiche Analytics-Funktionen.

Unternehmen können die Software kostenlos herunterladen und auf eigenen Servern nutzen. Da Orange HRM auf offene Web-Stan-dards setzt, ist dazu lediglich ein Web-Server mit PHP-Unterstüt-zung erforderlich.

Als Datenbanksystem kommt MySQL zum Einsatz. Wer möch-te, kann das Tool auch aus der Cloud nutzen. Egal für welches der Bereitstellungsmodelle man sich entscheidet, die Bedienung bleibt gleich. Auf dem Web- Dashboard können User Mitar-beiter anlegen und verwalten, Berichte erstellen und das Sys-tem konfigurieren. Dabei lassen sich beispielsweise Benutzer-rechte ein stellen und Funktions-module nach Belieben ein- und ausblenden.

(Diego Wyllie, [email protected])

CW-Fazit: Firmen, die auf der Suche nach einer ganzheitlichen HR-Lösung für wenig Geld sind, sollten sich Orange HRM ansehen. Das Programm wartet mit einem umfangreichen Feature-Set auf und hat sich mit Tausenden Installationen weltweit bewährt.

Orange HRM – quelloffenes Personal-Management

20 Produkte & Praxis 27-28/13

Weitere Informationen �nden Sie unter

www.computerwoche.de/it-lexikon13Weitere Informationen �nden Sie unter

www.computerwoche.de/it-lexikon

Apps, Big Data, Data Breach Noti�cation, Ersetzendes Scannen,Persönlichkeitsrecht im Internet, Safe-Harbor-Modell, Social Media u.v.m.Persönlichkeitsrecht im Internet, Safe-Harbor-

Sparen Sie sich die

Anwaltskosten!

COMPUTERWOCHE und ChannelPartner erscheinen im Verlag IDG Business Media GmbH, Lyonel-Feininger-Str. 26, 80807 München,Registergericht München, HRB 99187, Geschäftsführer: York von Heimburg.Die Kundenbetreuung erfolgt durch den Kundenservice, ZENIT Pressevertrieb GmbH, Postfach 810580, 70522 Stuttgart,Geschäftsführer: Joachim John, Tel. 0711/72 52 276, Fax 0711/72 52 377, E-Mail: [email protected] oder [email protected]

Lexikon für das IT-Recht 2013/2014

DIE NEUE AUFLAGE DESNACHSCHLAGEWERKSFÜR IT-ENTSCHEIDER

Know-how zum neuesten Stand derrechtlichen Sachlage rund um IT

Praktische Checklisten undÜbersichten zur Problemlösung

Exzellente Muster und ausgefeilteTextbausteine als wertvolle Unter-stützung

Im Shop für nur 39,95 €Auch als eBook verfügbar

cw25_Lexikon-IT-Recht-Version2.pdf Juni 18, 2013 10:30:00 Uhr

Single-Sign-on (SSO) hilft, die

Zugangskontrolle abzusichern

und zu vereinheitlichen.

Wichtig ist, dass auch mobile

Apps, Clouds und soziale

Netzwerke unterstützt werden.

Wenn Online-Dienste nicht genutzt werden können, liegt es oft an vergessenen Passwörtern, Benut-

zernamen oder Verifizierungsfragen. Pro-bleme mit der Vielzahl von digitalen Iden-titäten und Zugangsdaten haben nicht nur Verbraucher. Laut der Ponemon-Studie „Security of Cloud Computing Users Study 2013“ wünschen sich 64 Prozent der IT-Verantwortlichen ein Identitäts-Manage-ment, das über die eigenen Netzgrenzen hinausgeht und auch Cloud-Dienste berück-sichtigt. Dafür gibt es gute Gründe.

Die Mehrzahl der Unternehmen beschäf-tigt sich heute mit Social Media, Mobile Computing und Cloud Computing. Mit jeder App, jedem sozialen Netzwerk und jeder Cloud sind aber weitere Identitäten und Passwörter verbunden. Eine Vereinheitli-chung der Nutzerzugänge durch ein Single-Sign-on-Verfahren erscheint als geeigneter Ausweg.