Hacker und Viren - GWDGrgerlin/pdf/vortrag03_01-2.pdf · 2 0 0 1 R a i n e r W. G e r l i n g A l l...

Transcript of Hacker und Viren - GWDGrgerlin/pdf/vortrag03_01-2.pdf · 2 0 0 1 R a i n e r W. G e r l i n g A l l...

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 1

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 1

Aktuelles aus der HackerAktuelles aus der Hacker-- und Virenund Viren--Szene Szene

Rainer W. GerlingMax-Planck-Gesellschaft

Rasterfahndung 2

MerkregelMerkregel

Alle guten Hacker Tools sindkostenlos und im Internet für

jedermann verfügbar!!

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 2

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 3

Aktuelle ProblemeAktuelle Probleme

❏ SirCam ist ein übler Virus◆ Muss den Datenschützer interessieren

✦ Verschickt Dateien ✦ Adressen aus dem Browser Cache

❏ Code Red und Nimda haben zugeschlagen❏ BadTrans (Re:)

◆ Bis zu 4000/h auf zentralen Virenscanner◆ Installiert Keyboard-Logger

❏ W32/Goner (Hi)◆ Löscht AV-Produkte und Windows

Rasterfahndung 4

Viren am ArbeitsplatzViren am Arbeitsplatz

❏ Dramatische Zunahme der Viren seit Sommer

❏ Absender in der Regel unbekannt

❏ Keinen für den Empfänger relevanten Inhalt

❏ Gut zentral löschbar◆ Mailunterdrückung!!

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 3

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 5

0

50000

100000

150000

200000

250000

300000

Datum

30.0

7.200

1

02.0

8.200

1

05.0

8.200

1

08.0

8.200

1

11.0

8.200

1

14.0

8.200

1

17.0

8.200

1

20.0

8.200

1

23.0

8.200

1

26.0

8.200

1

29.0

8.200

1

01.0

9.200

1

04.0

9.200

1

07.0

9.200

1

10.0

9.200

1

13.0

9.200

1

16.0

9.200

1

19.0

9.200

1

22.0

9.200

1

25.0

9.200

1

28.0

9.200

1

01.1

0.200

1

04.1

0.200

1

07.1

0.200

1

10.1

0.200

1

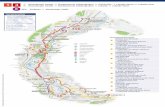

Code Red/Nimda

Firma/20

Code Red und Code Red und NimdaNimdain der X GmbH und Y AGin der X GmbH und Y AG

Nimda

Code Red

/24h

Rasterfahndung 6

TOP 20 Sicherheitslücken ITOP 20 Sicherheitslücken I(Quelle: SANS & FBI)(Quelle: SANS & FBI)

❏ Allgemein:◆ G1 – Default Installation des Betriebssystems und der

Anwendungen◆ G2 – Accounts ohne Passworte oder mit schwachen

Passworten◆ G3 – Nicht-existierende oder unvollständige Backups◆ G4 – Eine große Zahl offener Ports◆ G5 – Keine Filterung von Paketen auf korrekte

Absender- und Zieladresse ◆ G6 – Nicht-existierendes oder unvollständiges Logging◆ G7 – verwundbare CGI Programme

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 4

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 7

TOP 20 Sicherheitslücken IITOP 20 Sicherheitslücken II(Quelle: SANS & FBI)(Quelle: SANS & FBI)

❏ Windows:◆ W1 – Unicode Sicherheitslücke (Web Server Folder

Traversal)◆ W2 – ISAPI Extension Buffer Overflows◆ W3 – IIS RDS Sicherheitslücke (Microsoft Remote Data

Services)◆ W4 – NETBIOS – ungeschützte Windows Netzwerk

Freigaben◆ W5 – Informations Preisgabe via Null Session

Verbindungen◆ W6 – Schwaches Passworthashing in der SAM (LM

hash)

Rasterfahndung 8

TOP 20 Sicherheitslücken IIITOP 20 Sicherheitslücken III(Quelle: SANS & FBI)(Quelle: SANS & FBI)

❏ UNIX:◆ U1 – Buffer Overflows in RPC Services◆ U2 – Sendmail Sicherheitslücken◆ U3 – Bind Sicherheitslücken◆ U4 – R Befehle (rlogin, rsh, rcp)◆ U5 – LPD (remote print protocol daemon)◆ U6 – sadmind und mountd◆ U7 – Default SNMP Zeichenketten

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 5

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 9

KeyGhostKeyGhost™™

❏ KeyGhost™ installs even when computer is logged out, password protected or turned off.

❏ The actual KeyGhost II is injection molded to look exactly like an EMC Balun.

❏ KeyGhost Security Keyboard. It contains an internal KeyGhostcompletely concealed from view!

❏ Speichert bis zu 500.000 Tastaturanschläge

❏ Kann einfach ausgelesen werden.

Rasterfahndung 10

❏ Zu wissen, was an Ihrem PC passiert: An wen schreibt Ihre Frau Briefe? Was machen Ihre Kinder im Internet? Fragen, die PC Spion mit Leichtigkeit beantwortet!

❏ ACHTUNG: Für die Nutzung der Funktionen "Tastaturmitschnitt" und "Bildschirm-Mitschnitt" ist das Anbringen des beigefügten Aufklebers gut sichtbar am Monitor oder PC vorgeschrieben!

PC SpionPC Spion

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 6

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 11

Wireless Wireless LANLAN

❏ Shared Medium, d.h. Sniffen ist kein Problem!

❏ Wired Equivalent Privacy (WEP) verschlüsselt und schützt?!

❏ Reichweite ist so, daß der Parkplatz meistens mit abgedeckt wird.

❏ Viele Artikel und Berichte über Unsicherheiten.

Rasterfahndung 12

WerkzeugeWerkzeuge

❏ Netstumbler (http://www.netstumbler.com)◆ Win 2K, ME, 9x◆ Analysiert das Vorhandensein von Funknetzen

❏ AirSnort (http://airsnort.sourceforge.net/)❏ WEPCarck (http://wepcrack.sourceforge.net)

◆ Knacken WEP-Schlüssel

❏ AiroPeek ❏ ..

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 7

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 13

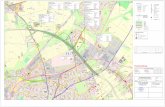

❏ laptop + wireless + GPS + car = War Driving

WLANWLAN

Rasterfahndung 14

LANguard Network LANguard Network ScannerScanner

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 8

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 15

Unicode Unicode Sicherheitslücke Sicherheitslücke

❏ Browser als universelle Kommando-shell

❏ Patches verfügbar

❏ PWS und IIS besser vermeiden

❏ ip/scripts/..%c0%af../winnt/system32/cmd.exe?+/c%20+del+/?❏ ip/scripts/../../winnt/....

Rasterfahndung 16

Internet ExplorerInternet Explorer

❏ Anstelle von http://134.76.24.1 kann auch http://2253133825◆ Die 4 mal 8 Bit werden als 32 Bit Zahl

aufgefaßt.◆ Hebelt eventuelle URL-Filter aus◆ IE 4.01, 5.01 und 5.5 ohne Patches stellen

Seite die Sicehrheitszone wie „Lokales Netz“ dar.

✦ Im „Lokalen Netz“ sind typisch Skriptsprachen und anderes aktiviert.

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 9

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 17

ARP/RARPARP/RARP(Reverse) (Reverse) Address Address Resolution Resolution ProtocolProtocol

❏ Verbindung IP-Adresse <==> MAC-Adresse❏ Cache hat nur kurze Lebenszeit (Minuten)

C:\>arp -a

Schnittstelle: 192.168.0.2 on Interface 2Internet-Adresse Physische Adresse Typ

192.168.0.1 00-80-ad-78-c3-f2 dynamisch

192.168.0.5 00-e0-7d-82-f5-06 dynamisch

192.168.0.9 00-4f-49-04-1a-83 dynamisch

C:\>arp -a

Keine ARP-Einträge gefunden.

Rasterfahndung 18

ARPARP

❏ Broadcast Protokoll auf MAC-Ebene❏ Antwort als Unicast

◆ ARP: suche MAC-Adresse zu IP-Adresse◆ RARP: suche IP-Adresse zu MAC-Adresse (bootp)

❏ Vorübergehende Speicherung im ARP-Cache auf beiden „Seiten“.

❏ Mittels Manipulationen des ARP-Caches sind „interessante“ Spoofing-Angriffe möglich.

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 10

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 19

Angriff IAngriff I

❏ Mit arpspoof kann Netzwerkverkehr umgeleitet werden

RouterSwitch

Rasterfahndung 20

Angriff IIAngriff II

❏ Sshmitm: SSH monkey-in-the-middle.❏ proxies and sniffs SSH traffic redirected by

dnsspoof, capturing SSH password logins, andoptionally hijacking interactive sessions.

❏ Schlüssel überprüfen!

❏ Angriffstool für SSL (SSLmitm) existiert auch

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 11

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 21

RestrisikoRestrisiko

„Whatever goes through your firewall, be it telnet, HTTP or other TCP/IP connections, or something real weird like DNS queries, ICMP packets, e-mail (see mailtunnel, icmptunnel), or whatelse, you can always write a tunnel client/daemon combination, and run a ssh and/or PPP connection through it.“Firewall Piercing mini-HOWTO, François-René Rideau

Rasterfahndung 22

RisikenRisiken

❏ Jedes „Loch“ in der Firewall ist ein Sicherheitsrisiko✦ http-Tunnel

• http://www.nocrew.org/software/httptunnel.html

✦ Mailtunnel• http://www.detached.net/mailtunnel/

✦ ICMP-Tunnel• http://www.detached.net/icmptunnel/

✦ DNS-Tunnel (NSTX)• http://nstx.dereference.de/• c‘t, Heft 19/2000, Seite 244

✦ Firewall-Piercing Tool Kit• http://fare.tunes.org/files/fwprc/

© 2

001

Rai

ner

W. G

erlin

g

Alle

Rec

hte

Vor

beha

lten

Seite 12

Hacker und Viren

GDD Erfakreis Bayern 7.12.2001

Rasterfahndung 23

NSTXNSTX

❏ [daten].[daten].[daten].nstx.xyz.de◆ jedes Feld maximal 63 Bytes◆ Gesamtname 256 Bytes◆ nur A-Z, a-z, 0-9, -, _◆ ca. 167 Byte Nutzdaten pro Anfrage◆ Anfrage nicht nach IP-Adresse sondern TXT-

Resource (TXT-RR, RFC 1035)◆ Durchsatz ca. 4 KByte/sec (ISDN: 7 KByte/sec)

Rasterfahndung 24