Technisches und rechtliches Rezertifizierungs-Gutachten - Langgutachten · 2015. 8. 11. · B....

Transcript of Technisches und rechtliches Rezertifizierungs-Gutachten - Langgutachten · 2015. 8. 11. · B....

-

- 1 -

Technisches und rechtliches Rezertifizierungs-Gutachten

- Langgutachten -

Einhaltung datenschutzrechtlicher Anforderungen durch das

Produkt "WIMES"

für:

e/l/s-Institut GmbH für Qualitätsentwicklung sozialer Dienstleistungen Bernsaustr. 7-9 42553 Velbert

erstellt von

Andreas Bethke Dipl. Inf. (FH)

Beim Unabhängigen Landeszentrum für Da-tenschutz Schleswig-Holstein anerkannter

Sachverständiger für IT-Produkte (technisch)

Papenbergallee 34 25548 Kellinghusen tel 04822 – 37 89 05 fax 04822 – 37 89 04 mob 0179 – 321 97 88

email [email protected]

Stephan Hansen-Oest Rechtsanwalt

Beim Unabhängigen Landeszentrum für Da-tenschutz Schleswig-Holstein anerkannter Sachverständiger für IT-Produkte (rechtlich)

Neustadt 56

24939 Flensburg tel 0461 – 90 91 356 fax 0461 – 90 91 357

mob 0171 – 20 44 98 1 email [email protected]

Stand: 19.06.2015

-

- 2 -

A. Einleitung

Die e/l/s-Institut GmbH strebt die Rezertifizierung ihres Produktes „WIMES“ für das

Gütesiegel für IT-Produkte des Unabhängigen Landeszentrums für Datenschutz

Schleswig-Holstein (ULD) an.

Die Vorlage eines rechtlichen und technischen Gutachtens ist Voraussetzung für die

Rezertifizierung des Produktes. Dieses Dokument dient als Gutachten zur Vorlage

beim ULD im Zusammenhang mit der Rezertifizierung des Produktes.

Dem Gutachten wird der Anforderungskatalog in der Version 1.2 zugrunde gelegt.

Im nachfolgenden Gutachten wird eine Ergänzung des Produktes bewertet. Insoweit

werden die Änderungen am Produkt jeweils einzeln angeführt und bewertet.

B. Zeitpunkt der Prüfung

Die Prüfung des Produktes fand vom 01.02.2015 bis zum 19.06.2015 statt.

C. Übersicht der Änderungen und Bewertung

1 Datenschutzhandbuch

Der Hersteller hat im Zuge der Rezertifizierung ein „Datenschutzhandbuch“ mit Hin-

weisen zum Datenschutz erstellt. Hierbei handelt es sich u. a. um Hinweise zur Daten-

eingabe (insbesondere den Umgang mit Freitextfeldern), zum Thema Löschung, Zu-

gangssicherung, Kommunikation und Auswertungen.

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges adäquat zu bewerten.

-

- 3 -

2 Erinnerungssystem

Über standardisierte und konfigurierbare Merkmale und bei definierten Fallereignis-

sen werden pseudonymisierte Informationsmails (das Pseudonym ist eine Fall-ID) an

die jeweils fachlich Zuständigen ausgelöst.

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

2.1 Fristen pro Mandant

Mandantenweit (Jugendämter oder Einrichtungen) wird festgelegt, ob das Erinne-

rungssystem aktiviert wird.

Bei Aktivierung gelten zur Sicherstellung des Evaluationsdesigns folgende Fristen für

die unterschiedlichen Fallarten (bei Überschreitung der Frist wird zum nächsten Be-

rechnungslauf, also jeweils zum Monatsersten und/oder Monatsfünfzehnten, eine

Sammelmail pro User mit enthaltenem Link zu den betroffenen Fällen versendet):

-

- 4 -

Standard-Fristen im Erinnerungssystem

Fristerrechnung durch Ta

ge

Referenzda-

tum 1

Referenzda-

tum 2

Basisdaten im Verhält-

nis zu Verlaufsschritt

Hilfebeginn (alle Fallty-

pen)

14 Element "Hilfe-

beginn" (Basis-

daten)

"Ausgefüllt" in

Hilfebeginn

(A1) fertig

Hilfebeginn (nur bei

Standard- und MuKi-

Fällen) im Verhältnis zu

Verlaufsschritt 1

56 Element "Hilfe-

beginn" (Basis-

daten)

"Ausgefüllt" in

Hillfeplan bzw.

Erziehungspla-

nung (A1) fer-

tig

Prüfung Hilfeende KCD: 84 Element "Hilfe-

beginn" (Basis-

daten)

Verlaufsschritt

Hilfeende (E)

fertig

Prüfung Hilfeende

Standard und MuKi

14 Element "Been-

digungsdatum"

(Hilfeendeda-

ten)

Verlaufsschritt

Hilfeende (E)

fertig

Falls der Mandant mit Bedarfsmessungen zu allen Hilfeintervallen arbeiten möchte

kann eine (für alle Hilfearten) allgemeingültige Frist (in Tagen) definiert werden, nach

der an die Erstellung einer nächsten Bedarfsmessung erinnert wird.

-

- 5 -

Im Beispiel wird 180 Tage nach der letzten Bedarfsmessung im Fall an das Erfordernis

einer neuen Bedarfsmessung per Mail erinnert.

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

2.2 Fristen pro Hilfeart

Falls der Mandant spezifische (Erinnerungs-)Fristen nach Hilfearten wünscht (z.B. un-

terschiedliche Fristen bei ambulanten oder stationären Hilfearten), kann in der Hilfear-

ten-Konfiguration pro Hilfeart ein Fristzeitraum hinterlegt werden.

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

-

- 6 -

2.3 Infomails bei Fristüberschreitungen

Die jeweils zuständigen Fachkräfte erhalten zweimal monatlich (zum 1. bzw. 15. des

Monats) aggregierte, anonymisierte Erinnerungstabellen per Mail:

Über einen Mausklick auf die in der Tabelle aufgeführten Verlaufsschritt-Icons kann

der zu bearbeitende Schritt nach Login am WIMES-Web-Portal direkt bearbeitet wer-

den. Nicht autorisierte Nutzer des hinterlegten Links werden abgewiesen:

-

- 7 -

bzw. – falls sie zwar eine WIMES-Web-Portal-Userkennung besitzen, aber auf den Fall

nicht zugriffsberechtigt sind, auf die Zugriffsverletzung hin- und damit abgewiesen:

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

2.4 Infomails bei Fallereignissen

Folgende Fallereignisse lösen jeweils spezifische, pseudonymisierte Informationsmails

an die Zielpersonen/Userkennungen aus:

Fallereignis Zielperson(en) bei eigenständiger Nutzung des WIMES-Web-Portals Zuweisung an einen (neuen) Fallverant-wortlichen (z.B. bei zentraler Erstellung der Basisdaten)

(neuer) Fallverant-wortlicher

Zuweisung an eine (neue) Vertretung (neue) Vertretung bei Kooperation zwischen Jugendamt und Einrichtung(en) Wechsel eines Fallverantwortlichen bei ei-nem Kooperationspartner

(neuer) Fallverant-wortlicher alter Fallverant-wortlicher beim Koop.-partner

Wechsel einer Vertretung bei einem Ko-operationspartner

(neuer) Vertreter alter Fallverant-wortlicher beim Koop.-partner

Speicherung eines Verlaufsschrittes mit der Option „zu Quittieren“

Fallverantwortlicher beim Jugendamt

Der Aufbau bzw. die Inhalte der Infomails bei Fallereignissen, wie auch der Erinne-

rungsmails ist immer gleich:

-

- 8 -

1. fallbeteiligter Adressat (Fachkräfte in Jugendamt oder Einrichtung), möglicher-

weise mit vollem Namen, so wie dieser in der Datenbank hinterlegt ist.

2. Info über das Ereignis (Fallzuweisung, Vertretungszuweisung, Wechsel der Fall-

verantwortung, Quittierungserfordernis)

3. Fall-ID mit hinterlegtem Hyperlink, der wiederum keine personenbezogenen

Daten - außer der Fall-ID - enthält.

4. Support-Infos

Beispiel für eine entsprechende E-Mail an den jeweiligen Partner:

In obigem Beispiel können Adressat/innen über den dem farblich abgesetzten Rah-

men hinterlegten Link direkt in den ausgewiesenen Verlaufsschritt verzweigen – vor-

ausgesetzt ist natürlich – analog zu oben beschriebenem Beispiel – die gegebene Be-

rechtigung an dem Fall.

-

- 9 -

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

3 Optionale Ergänzung der Basisdaten um Zusatzdaten

In der Mandantenkonfiguration ist eine Konfigurationsmöglichkeit für Zusatzdatenfel-

der eingefügt worden:

Es sind nur Einfach-Auswahl-Elemente möglich. Diese Zusatzdaten können als Pflicht-

feld und hinsichtlich der Anzeige bei Kooperationspartnern konfiguriert werden.

Diese Zusatzdaten sind nur durch Support-Mitarbeiter des Herstellers konfigurierbar.

Fallverantwortliche können die Überschriften der Felder nicht selbstständig ändern.

Sie können nur die Inhalte der Zusatzdaten füllen. Entsprechende Hinweise finden sich

im Datenschutzhandbuch.

-

- 10 -

Im Einzelfall werden die Zusatzdaten ergänzend zu den Basisdaten angezeigt:

Die Bearbeitung ist mit einem gesonderten Aufruf über den Schalter „Bearbeiten“

möglich:

Die Anzahl der möglichen Zusatzfelder ist begrenzt auf max. 4 Felder. Die Zusatzfel-

der-Inhalte werden ggf. an die Druck- bzw. Kopierausgabe übergeben.

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

-

- 11 -

4 WIMESplus:

optionale freitextliche Zieldokumentation und –verfolgung

Das WIMES-Web-Portal unterstützt wirkungsorientiert die Verlaufsdokumentation von

Jugendhilfe-Maßnahmen in Einrichtungen und/oder Jugendämtern. Dabei variiert die

Dokumentation der Zielsetzungen zur Maßnahme nach unterschiedlichen fachlichen

Gesichtspunkten. Ob die Ziele gesammelt (dimensionsübergreifend) pro Verlaufs-

schritt (s. 4.1 Notizfelder als übergreifende Zieldokumentation und -verfolgung pro

Verlaufsschritt oder pro WIMES-Dimension (s. 4.2 WIMESplus-Felder als Zieldokumen-

tation und –verfolgung pro WIMES-Dimension) dokumentiert und die Zielerreichung

verfolgt wird, entscheiden die Verantwortlichen beim Mandanten. Konfiguriert werden

die Elemente in der Mandantenkonfiguration durch den e/l/s-Support.

Sämtliche freitextlich zu bearbeitende Felder werden über das Verschlüsselungs-Plug-

in SecureText Fields und damit verschlüsselt an die Datenbank des WIMES-Web-

Portals gesendet. Die Konfiguration der freitextlichen Felder ist nur über den Support

des e/l/s-Institutes möglich. Die Feldinhalte werden durch die Mandanten gefüllt und

sind durch die eingesetzte Technologie ausschließlich im Browser verschlüsselt.

In der Mandantenkonfiguration können für den Mandanten Textfelder konfiguriert

werden.

Ob es sich um ein Notizfeld und damit um eine Anordnung oberhalb der Dimensio-

nen in den Verlaufsschritten des Einzelfalls [Keine Dimensionen (Notizfeld)] handelt,

-

- 12 -

oder aber um eine Zuordnung jeweils zu jeder als hilferelevant markierten Dimension

(Alle Dimensionen) wird bei der Konfiguration im Element Zuordnen zu entschieden.

Unabhängig von der Konfiguration als Notizfeld oder als Dimensionen-verknüpftes

Textfeld kann für jedes Element entschieden werden,

• ob bzw. welcher Text in der Info-Box zu dem Element angezeigt wird;

• ob das freitextliche Feld ein Pflichtfeld sein soll (z.B. mindestens ein Ziel sollte formuliert wer-

den…);

• ob zu dem Feld im weiteren Fallverlauf (zu allen Verlaufsschritten außer dem Hilfebeginn) do-

kumentiert werden kann, wie die Zielerreichung ist;

• anhand welchen Kataloges von Auswahlitems die Zielerreichung dokumentiert werden kann

(z.B. Ziel wurde teilweise erreicht, Ziel wurde erreicht, Ziel wurde übertroffen, es ist eher

schlimmer geworden etc.)

• wie das Bewertungselement betitelt werden soll

Diese Konfigurationslogik ermöglicht bei Bedarf, nur Textfelder anzuzeigen oder Text-

felder mit Bewertungselement. Ob eine Bearbeitungspflicht besteht oder nicht kann

ebenfalls festgelegt werden. In Kooperationsverbünden wird im Einzelfall immer die

Textfeld-Konfiguration der fallerstellenden Organisation (i.d.R. des Jugendamtes) an-

geboten.

Bewertung: Die Änderung sind datenschutzrechtlich nicht zu beanstanden. Die Ver-

wendung von Freitextfeldern ist für die Durchführung der Aufgaben der öffentlichen

Stelle erforderlich. Eine zweckgebundene Nutzung der Freitextfelder ist durch die ver-

antwortliche Stelle sicherzustellen. Die Freitextfelder sind zudem in derselben Ver-

schlüsselungsinfrastruktur wie Felder mit personenbezogenen Daten,

4.1 Notizfelder als übergreifende Zieldokumentation und -verfolgung pro Ver-

laufsschritt

Entscheiden die Verantwortlichen beim Mandanten bspw. übergreifend über den Ver-

laufsschritt ein Notizfeld als zusammenfassende Beschreibung des erzieherischen Be-

darfes und seiner Entwicklung während der Hilfe, kann oberhalb der WIMES-

Dimensionen der erzieherische Bedarf beschrieben werden:

-

- 13 -

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant (s.o.).

4.2 WIMESplus-Felder als Zieldokumentation und –verfolgung pro WIMES-

Dimension

Entscheiden die Verantwortlichen beim Mandanten sich für eine nach WIMES-

Dimensionen differenzierte Dokumentation der Ziele (dazu muss durch den e/l/s-

Support in der unten dargestellten WIMESplus-Textfelddefinition im Element zuord-

nen zu der Eintrag Alle Dimensionen eingestellt werden),

-

- 14 -

werden im Einzelfall (unten zunächst die Darstellung im Verlaufsschritt Hilfebeginn –

also logisch ohne das Element zur zu Hilfebeginn noch nicht möglichen Bewertung

der Zielerreichung) die entsprechenden Elemente in den als hilferelevant markierten

Dimensionen (aktivierte Checkbox Planung) bereitgestellt und die Ziele für diese Di-

mension können freitextlich eingepflegt werden:

In den folgenden Verlaufsschritten (z.B. Hilfeplanung 6 Wochen nach Hilfebeginn)

werden das vorhergehende Textfeld und ergänzend (je nach Konfiguration) ein Feld

für die Bewertung der Zielerreichung angeboten:

-

- 15 -

Die Feld-Inhalte des „Direkt vorhergehenden Verlaufsschrittes“ können über eine Fort-

schreibungsfunktion in das Feld für die Zielbeschreibung in den Aktuellen Angaben

übernommen werden. Modifikationen können natürlich vorgenommen werden:

Das Prinzip der Übernahmemöglichkeit per Fortschreiben-Befehl und der Bewertung

der Zielerreichung wird dann bis zum Hilfeende logisch fortgesetzt.

Fachlich dient die Bereitstellung der Dokumentation der individuellen Zielsetzungen in

den Dimensionen der arbeitsergonomischen Nutzung der standardisierten Wirkungs-

evaluation zur individualisierten Zielverfolgung. Wie oben schon ausgeführt werden

alle Textfelder über das Plug-in verschlüsselt an die Datenbank übermittelt. Der Evalu-

ation wird lediglich die standardisierte Bewertung der Zielerreichung zugeführt. Eine

Nutzung der Textfelder an der Datenbank ist aufgrund der Verschlüsselung nicht

möglich.

-

- 16 -

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

4.3 Zieldimension am Ende einblenden

Damit eine durchgängige Dokumentation der Bedarfe und Ziele auch in Anschlusshil-

fen unterstützt wird und darüber hinaus auch ermöglicht wird für Altfälle (s.u. „Altfälle

/ Projektdatum) die Zieldimensionen zu kennzeichnen, wird nunmehr die Spalte Ziel-

dimension auch im Verlaufsschritt Hilfeende angezeigt:

Das ist notwendig, um Zieldimensionen und korrespondierende Texte in

Anschlusshilfen (z.B. bei Wechsel der Hilfeart von „Intensivgruppe“ zu „Betreutem

Wohnen“) zu übernehmen, also durchgängig verfügbar zu haben. Die

korresponierenden Textfelder können natürlich durch die Anwender zur Laufzeit

modifiziert werden. Die Funktion dient in erster Linie der Kennzeichnung als

zielrelevant und in zweiter Linie als ergonomische Erleichterung für die Bearbeitung.

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

-

- 17 -

5 Drucken und Nutzung der Kopierfunktion im WIMES-Web-Portal

Über die entsprechenden Icons werden in den Basisdaten des Einzelfalles die Druck-

und Kopierfunktion für die weitere Verwendung angeboten:

5.1 Druckfunktion

Bei Verwendung der Druckfunktion wird ein Dialog zur Selektion der zu druckenden

Fallinhalte angeboten:

Über die Betätigung des Schalters Drucken werden die ausgewählten Inhalte an einen

HTML-Ausdruck übergeben:

-

- 18 -

-

- 19 -

5.2 Kopierfunktion

Analog wird über die Betätigung des Clipboard-Icons ein Dialog zur Selektion der zu

kopierenden Inhalte angeboten:

Nach Betätigung des Schalters „Kopieransicht“ werden die selektierten Fallinhalte in

einen Übergabe-Rahmen geladen und können mit der Windows-Kopierfunktion über

den Zwischenspeicher an z.B. eine Textverarbeitung übergeben werden.

Die Übergabe kann entschlüsselt nur auf der Anwenderseite verwendet werden.

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

-

- 20 -

5.3 Textfelder in der Kooperation zwischen Jugendamt und Einrichtung

Die freitextlichen Felder zur Zieldefinition können über die jeweiligen Sicherheitscodes

der Kooperationspartner zur gegenseitigen Information über den jeweiligen Hilfever-

lauf verwendet werden. Eine – häufig unsichere, weil nicht verschlüsselt erfolgende –

Kommunikation über E-Mail kann entfallen. Für die Erstübergabe wird die gleiche PKI

verwendet wie für die bisherige temporär per PKI verschlüsselte Erstübergabe.

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

6 Änderung des Ablaufs bei Zusendung eines neues Passwortes

In der aktuellen Version (Stand 18.06.2015) ist folgender Prozess im Falle eines ver-

gessenen Passwortes implementiert worden:

Bei der Registrierung eines Benutzers im System wird neben einer verpflichtenden

Rückrufnummer eine Sicherheitsabfrage vom Benutzer verlangt. Hierbei werden ihm

fünf feste Fragen zur Auswahl vorgegeben, deren Antwort er frei wählen kann. Die

gewählte Frage wird unverschlüsselt, die Antwort verschlüsselt in der Datenbank ab-

gelegt.. Somit sind die Antworten auch für den e/l/s-Support oder dem Koordinator

des Mandanten nicht zugreifbar.

Im Login-Bereich ist ein Link „Passwort vergessen“ implementiert, der den Benutzer

zur Eingabe einer Antwort auf seine Sicherheitsabfrage führt.

Für den Fall, dass der Benutzername vergessen wurde, muss sich der Benutzer entwe-

der an den e/l/s-Support wenden. Danach erfolgt ein Rückruf an die hinterlegte Tele-

fonnummer. Im Falle einer persönlichen Verifizierung wird eine E-Mail an den Nutzer

geschickt, die einen Link enthält, der auf einen Dialog zur Passwortvergabe (mit Er-

neuerung der Sicherheitsabfrage) durch den Nutzer verweist..

-

- 21 -

Bewertung: Die Änderung ist datenschutzrechtlich nicht zu beanstanden und positiv

zu bewerten, da niemand außer dem Benutzer selbst auf die Antwort zur Sicherheits-

abfrage Zugriff hat.

7 Änderung der Protokollierung

Gemäß der Anforderung des LDSG/DSVO müssen administrative Änderungen proto-

kolliert werden. Der Hersteller empfiehlt in seinen Datenschutzhinweisen, dass die

Mandanten die Änderungen durch regelmäßige Screenshots selbst protokollieren. Der

Hersteller protokolliert seine Zugriffe ebenfalls und stellt diese bei zweifelhaften Fällen

den Mandanten bei Bedarf zur Verfügung.

Bewertung: Die Änderung ist datenschutzrechtlich nicht zu beanstanden.

8 Weitere (kleinere) Änderungen und Fehlerbereinigungen

8.1 Altfälle / Projektdatum

Für jeden Mandanten kann in der Mandantenkonfiguration ein sogenanntes Projekt-

datum eingepflegt werden.

Bewertung: Die Änderung ist im Hinblick auf die Einhaltung des Anforderungskatalo-

ges nicht relevant.

9 Umsetzung der Auflagen aus dem Gutachten der Erstzertifizierung

Die Erstzertifizierung wurde mit zwei Auflagen durchgeführt

Auflage Nr. 1: Passwörter in der Datenbank werden ab der Version 2013.1 als "salted

hash" gespeichert.

Auflage Nr. 2: Die Überarbeitung des Mutter-Kind-Moduls, so dass dort auf das Feld

"Geburtsdatum Mutter / Vater" verzichtet wird und das Element "Geburtstag des Kindes"

-

- 22 -

auf Geburtsmonat des Kindes mit der Beschränkung der Erfassungsmöglichkeit auf Ge-

burtsmonat inkl. Geburtsjahr umgestellt wird.

Beide Auflagen wurden bereits in der im Gutachten angegebenen Version von 2013

umgesetzt.:

� Passwörter werden mit einem Salt versehen;

� das Feld „Geburtsdatum Mutter/Vater“ (was sich auf den anderen Elternteil be-

zog, der nicht in der Einrichtung aufgenommen wurde) wurde eliminiert

� das Geburtsdatum des Kindes wurde auf die Form „JJJJ.MM“ (Jahr/Monat) be-

schränkt..

Zudem wurde die Löschroutine wie vom Hersteller versprochen angepasst, so dass

diese nun wie folgt arbeitet:

� Fälle, die als gelöscht markiert sind werden 24 Stunden nach Markierung physi-

kalisch gelöscht.

� Fälle, deren Beendigungsdatum zur Laufzeit mehr als 14 Monate zurückliegt

werden nächtlich gelöscht.

Bewertung: Die Änderungen sind gem. der Forderungen des ULD umgesetzt..

D. Evaluierungsmethoden (insbesondere in technischer Hinsicht)

Es hat eine Sichtung der Änderungen und mehrfache Rücksprache mit dem Hersteller

gegeben. Darüber hinaus fand eine Evaulierung der E-Mails statt, die vom System ver-

schickt werden. Zudem wurden die Verschlüsselungsmethoden untersucht, ob diese

noch dem Stand der Technik entsprechen.

Die Löschroutine wurde erneut überprüft.

Die Zusendung eines neuen Passwortes wurde ausprobiert und die Protokollierung

wurde noch einmal überprüft.

-

- 23 -

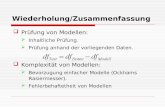

F. Zusammenfassung

Insgesamt kann festgestellt werden, dass auch mit dem neuen Produkt die Rechtsvor-

schriften zu Datenschutz und Datensicherheit eingehalten werden. Die Methoden zur

Verschlüsselung entsprechen immer noch dem Stand der Technik.

Hiermit bestätige ich, dass das oben genannte IT-Produkt den Rechtsvorschriften über

den Datenschutz und die Datensicherheit entspricht.

Kellinghusen, den 19.06.2015 Flensburg, den 19.06.2015

Andreas Bethke Stephan Hansen-Oest