Zum Gedenken an Prof. Dr. Hans Werner Meuer (1936–2014)

Transcript of Zum Gedenken an Prof. Dr. Hans Werner Meuer (1936–2014)

FORUM / PROF. DR. HANS WERNER MEUER }

FORU

M

{1 Zum Gedenken an Prof.

Dr. Hans Werner Meuer(1936–2014)

2 Der Arbeitsmarkt für IT-Fachleute

11 Gefahren für das Ge-schäftsmodell derVergleichsportale undMetasuchmaschinen?

13 Dagstuhl Manifesto

17 Blick nach vorn ohne Zorn(Teil 9)

20 Gewissensbits –wie würden Sie urteilen?

22 Contactless

23 Software-Engineering-Preis

24 Zum Titelbild

DOI 10.1007/s00287-014-0812-6

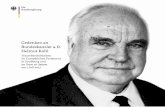

Zum Gedenkenan Prof. Dr. Hans Werner Meuer (1936–2014)

Am 20. Januar 2014 verstarb mitProf. Dr. Hans Werner Meuer ei-ner der international profiliertestendeutschen Informatiker. Hans Meuergebührt das Verdienst, durch zweigroßartige Ideen im Rahmen seinesLebenswerks die deutsche Positionim weltweiten Wettbewerb um dasHöchstleistungsrechnen ganz ander Spitze – auf Augenhöhe mit denUSA – zu etablieren.

Aus dem von Hans Meuer1986 gegründeten Mannheim Su-per Computer Seminar entstandab 2001 die jährliche InternationalSupercomputing Conference ISC.Die ISC ist inzwischen mit über3000 Besuchern die weltweit wich-tigste, wissenschaftliche Konferenzund Ausstellung für Supercom-puter-Produkte. Diese Konferenzist das europäische Pendant zurnordamerikanischen Konferenz Su-percomputing. Meuers ISC hat imZuge des Wachstums an Teilneh-mern von Mannheim ausgehenddann die Standorte Heidelberg,Dresden, Hamburg, Leipzig gewähltund wird künftig in Frankfurt be-heimatet sein. Die jeweils in der

zweiten Junihälfte stattfindendeISC-Konferenz in Deutschland istsynchronisiert mit der in der zwei-ten Novemberhälfte veranstaltetenSupercomputing-Konferenz, diejährlich wechselnd in einer ame-rikanischen Großstadt mit großertechnischer Universität stattfindet.

Seine bahnbrechende zweiteIdee setzte Hans Meuer 1993 um:Er gründete mit seinem damaligenMitarbeiter Erich Strohmeier unddem Kollegen Jack Dongarra, Uni-versity of Tennessee und ORNL,die berühmte TOP500-Liste. DieTOP500 umfasst die 500 leis-tungsfähigsten Rechnersystemeder Welt, gemessen am Linpack-Benchmark, einem Algorithmus fürdie Lösung linearer Gleichungen.Zweimal jährlich erscheint dieseListe, jeweils zu den Eröffnungs-veranstaltungen der beiden großenSupercomputer-Konferenzen ISCund SC. Wenn auch hie und daZweifel geäußert wurden, die Re-chenleistung von Supercomputernanhand nur genau eines speziellenBenchmarks zu messen, so ist dieTOP500 weltweit und quer durchalle Wissenschaftsbereiche und dieWirtschaft akzeptiert. Für ein neuesSupercomputer-System ist es einwissenschaftliches und politischesMuss, in der TOP500 zu erscheinen.Bis auf einige Ausnahmen im mili-tärischen Bereich ist die Liste dahertatsächlich vollständig, was sich un-ter anderem auch daran zeigt, dassvon einem Halbjahr zum nächstennahezu die Hälfte der Liste durchneu aufgenommene Systeme ersetztwird.

Geboren am 7. Juni 1936 hat HansMeuer Mathematik, Physik und Po-litik an den Universitäten Marburg,

{ FORUM / DER ARBEITSMARKT FÜR IT-FACHLEUTE

Gießen und Wien studiert. Das Stu-dium in Gießen schloss er 1962 mitdem Staatsexamen ab und arbeitetedann 11 Jahre lang im Forschungs-zentrum Jülich als Rechnerspezialist,Projektleiter und Gruppenleiterbis 1973. Er promovierte 1972 inAngewandter Mathematik an derRheinisch-Westfälischen TechnischenHochschule in Aachen. Er ist also– wie viele seiner Kollegen – Infor-matiker, ohne Informatik studiert zuhaben.

1974 folgte er einem Ruf aufeinen Lehrstuhl für Informatik ander Universität Mannheim mit demFachgebiet Software Engineering,wo er auch das Rechenzentrumbis zu seiner Emeritierung im Jahr2000 leitete.

Hans Meuer war Mitglied in derGesellschaft für Informatik und derACM und war Hauptherausgeber derZeitschrift Praxis der Informations-verarbeitung und Kommunikation

PIK. Er hat in seiner mehr als 30-jährigen wissenschaftlichen Arbeitzu Supercomputing und Parallel-verarbeitung zahlreiche Artikelveröffentlicht. Mit der Gründung desUnternehmens Prometeus GmbH, diedie ISC-Konferenzen jeweils ausrich-tete, hat er die Fortführung seinesLebenswerks gesichert, durch dieseine Söhne die International Su-percomputing Conference ISC auchin Zukunft erfolgreich fortsetzenwerden.

Der große Erfolg von HansMeuer in seinem wissenschaftlichenLebenswerk, insbesondere bezüg-lich der Gründung der Tagung ISC,aber auch im Hinblick auf das Vor-haben TOP500 ist den persönlichenEigenschaften des Verstorbenenzuzuschreiben. Hans Meuer warein ungewöhnlich engagierter Wis-senschaftler, der entsprechendseinem Interesse sehr viel persön-liche Lebenszeit in seinen Beruf

investiert hat. Er war aber auchein hervorragender Kommunika-tor und Brückenbauer. Er hat esstets verstanden, Wissenschaftle-rinnen und Wissenschaftler querüber alle beruflichen, geografi-schen und politischen Grenzen vonSüdafrika bis nach China und vonJapan bis in die USA persönlichanzusprechen. Dabei hat er viele da-für gewonnen, sich für die großenProjekte ISC und TOP500 zu en-gagieren. Es war stets eine großeFreude, ihn zu treffen und sich ne-ben dem Fachlichen auch persönlichauszutauschen. Hans Meurer bleibtverbunden mit der internationa-len Super-Computing-Gemeinde,die durch ihn über viele Jahre überGrenzen hinweg gewachsen ist. Da-für gilt ihm unser besonderer Dank.

Arndt Bode, Leibniz-Rechenzentrumund Technische Universität MünchenHermann Engesser, Chefredakteur

Der Arbeitsmarkt für IT-FachleuteIT-Fachleute fanden auch 2013einen guten Arbeitsmarkt vor. DieNachfrage nach neuen Mitarbei-tern bewegte sich, gemessen anden bei der Bundesagentur für Ar-beit gemeldeten Stellen, auf einemordentlichen Niveau. Die Zahl derArbeitslosen hat sich zwar leicht er-höht, nach wie vor gibt es aber nurwenig Arbeitslose mit IT-Berufen.Das Vordringen der Informatik innahezu alle Arbeits- und Lebens-bereiche geht einher mit einemüberdurchschnittlichen Zuwachsan Arbeitsplätzen für Computer-fachleute in den letzten Jahren.Gleichzeitig haben Unternehmen,insbesondere im Süden und Wes-ten Deutschlands, Schwierigkeiten,ihre vakanten Stellen für hochqua-

lifizierte IT-Experten zu besetzen.Hier könnte allerdings die stei-gende Zahl von Absolventen einesInformatikstudiums in absehbarerZeit zur Entspannung beitra-gen ebenso wie die zunehmendeAttraktivität Deutschlands beiqualifizierten Fachleuten aus demAusland.

Erwerbstätigkeit undsozialversicherungspflichtigeBeschäftigung

Rund 857.000 erwerbstätigeIT-Fachleute

Rund 857.000 IT-Fachleute warenlaut Mikrozensus 2012 in Deutsch-land tätig. In dieser Zahl sind nebenden sozialversicherungspflichtig

Beschäftigten, die den Hauptteilder Erwerbstätigen ausmachen,Selbständige und Beamte sowie ge-ringfügig Beschäftigte enthalten.Gleichzeitig ist zu berücksichti-gen, dass es sich bei dieser Zahlum eine Hochrechnung auf Basiseiner Ein-Prozent-Haushaltsstich-probe handelt, die naturgemäß mitUnschärfen verbunden ist.

634.000 sozialversicherungs-pflichtige Beschäftigte

Die Beschäftigtenstatistik der Bun-desagentur für Arbeit weist rund634.000 IT-Fachleute aus, die zumStichtag 30. Juni 2013 in Deutsch-land sozialversicherungspflichtigbeschäftigt waren. Zwei von fünf(38 Prozent) davon verfügten übereinen Fachhochschul- oder Hoch-schulabschluss (Abb. 1).

Abb. 1 Sozialversicherungspflichtig beschäftigte IT-Fachleute

Zahl der Beschäftigtenüberdurchschnittlichgewachsen

Die Statistiken über die Erwerbstä-tigkeit und die sozialversicherungs-pflichtige Beschäftigung wurden2011/12 auf die neue ,,Klassifikationder Berufe 2010“ umgestellt. Die neueSystematik der Berufsabgrenzungenweist deutliche Unterschiede zu derbis dahin verwendeten Klassifikationaus dem Jahre 1988 auf. Das hat zurFolge, dass die aktuellen Angabenzu Berufen nicht mit den Vorjahrenvergleichbar sind.

Allgemeine Aussagen zurBeschäftigungsentwicklung in IT-Berufen sind jedoch auf Grundlageder ,,alten“ Klassifikation bis zumJahr 2011 möglich:

Nachdem von 2002 bis 2004 dieBeschäftigung von IT-Experten nachdem Zusammenbruch der ,,New Eco-nomy“ stagniert war, ist die Zahl der

beschäftigten IT-Kräfte seit 2005kontinuierlich gestiegen. Selbst imKrisenjahr 2009 gab es gegenüberdem Vorjahr ein Beschäftigungsplus,ein Trend der bis 2011 ungebrochenwar. Im Zehn-Jahresvergleich wa-ren 2011 gut 100.000 oder knapp einViertel mehr Informatiker sozialver-sicherungspflichtig in Deutschlandbeschäftigt. Gegenüber dem Vorjahrwar 2011 ein überdurchschnittli-cher Zuwachs von drei Prozent zuverzeichnen, bei Informatikern mitFachhochschul- und Hochschul-abschluss sogar um fast vier Prozent.

WeitreichendeAufgabenfelder

Mit 199.000 der 634.000 sozialver-sicherungspflichtig Beschäftigtenkonzipiert, erstellt, installiertoder betreut 2013 fast jeder dritteIT-Beschäftigte Hard- und Software-Lösungen oder komplexe IT-Systeme

(Abb. 1). Sie analysieren Problem-stellungen, finden Modelle undAlgorithmen oder forschen aufdem Gebiet der Informatik. Typi-sche Ausbildungen in diesem Feldsind beispielsweise Fachinforma-tiker/in, Informatiktechniker/in,Informatiker/ in (Hochschule) – all-gemeine oder angewandte Informatikoder Wirtschaftsinformatiker/in.Rund 153.000 – jeder Vierte – hatseinen Tätigkeitsschwerpunkt inder Softwareentwicklung und Pro-grammierung. Für weitere 137.000IT-Kräfte stehen Aufgaben wie dieIT-Systemanalyse, die Beratungvon Anwendern oder der Vertriebvon IT-Produkten im Vordergrund.Darüber hinaus sind 122.000 IT-lerim Feld der IT-Netzwerktechnik,IT-Koordination, IT-Organisation,IT-System- und Webadministrationsowie in der Datenbankentwicklungund -administration tätig. Insgesamt

{ FORUM / DER ARBEITSMARKT FÜR IT-FACHLEUTE

Abb. 2 IT-Fachleute nach Wirtschaftszweigen

sind vier Prozent der IT-Beschäftigtenmit Führungsfunktionen betraut.

Wenig ältere BeschäftigteIT-Fachkräfte sind, statistisch gese-hen, eine junge Berufsgruppe. Sosind acht von zehn Beschäftigtenjünger als 50 Jahre. Im Durchschnittaller Berufe sind von zehn Beschäf-tigten nur sieben Personen unterFünfzig. Der allein durch Ruhestands-eintritte bedingte Ersatzbedarf inden nächsten Jahren ist damit ver-gleichsweise kleiner als bei anderenBerufsgruppen.

Geringer FrauenanteilDer Frauenanteil unter den IT-Beschäftigten fiel 2013 mit 16 Prozentnach wie vor sehr gering aus. Be-trachtet man die Frauenanteile beiden Nachwuchskräften zeichnet sichhier auch für die nächsten Jahre nur

wenig Veränderung ab: So waren2012 beispielsweise nur sechs Pro-zent der 26.000 Auszubildendenfür den dualen AusbildungsberufFachinformatiker/in Frauen1. Beiden Studierenden im Studienbe-reich Informatik lag der Frauenanteilimmerhin bei 18 Prozent.2

In allen Wirtschaftsbereichenvertreten

Etwas mehr als zwei Fünftel derInformatikfachkräfte sind in Fir-men tätig, deren Schwerpunkt aufder Erbringung von Dienstleistun-gen der Informationstechnik liegt(Abb. 2). Die weiteren Fachkräftesind in IT-Abteilungen von Unter-nehmen anderer Wirtschaftszweigeangestellt. Hierzu zählen insbeson-

1 Quelle: BiBB, Datenbank DAZUBI2 Quelle: Statistisches Bundesamt, ohne Lehrämter

dere Unternehmensberatungen und-verwaltungen (6 Prozent), der Groß-handel (5 Prozent), Hersteller vonIT-Produkten, elektronischen undoptischen Geräten (4 Prozent) sowieBehörden und Ämter (4 Prozent).Hinzu kommen als wichtige Be-schäftigungsbranchen für IT-ler derMaschinenbau und der Einzelhandel(jeweils 3 Prozent). Kleinere Beschäf-tigungsanteile von jeweils rund zweiProzent finden sich zudem im Ver-lagswesen, bei Autoherstellern und-zulieferern, bei Finanzdienstleistern,in Architektur- und Ingenieur-büros und bei Unternehmen derTelekommunikation. Es gibt wohlkaum einen Wirtschaftszweig, derheutzutage ohne Informatiker aus-kommt. So verteilen sich die weiterenIT-Beschäftigten zu kleineren An-teilen auf die restlichen Branchen inDeutschland.

Abb. 3 IT-Fachleute – Geografische Verteilung

Regionale Konzentrationauf Großstädte

Es verwundert nicht, dass sich derHauptteil der IT-Arbeitsplätze in denBallungszentren München, Hamburg,Berlin, Stuttgart und Frankfurt befin-det, in denen zusammen ein Viertelder IT-Beschäftigten Deutschlandsarbeiten (Abb. 3). Bezogen auf dieBeschäftigtenzahl insgesamt gibt esaußerdem sehr viele IT-Fachkräfte inden Regionen Heidelberg, Bad Hom-burg, Wiesbaden, Düsseldorf, Fürth,Karlsruhe-Rastatt und Nürnberg.

Beschäftigungsgewinnein vielen Regionen

Im Vergleich zum Jahr 2007 gab es2011 in Deutschland rund 59.000sozialversicherungspflichtige IT-Arbeitsplätze mehr.3 Das war ein

3 Vergleiche mit Vorjahren sind – wie bereits ausgeführt –nur bis maximal 2011 möglich.

Plus von zwölf Prozent. Die größtenNetto-Zuwächse an Arbeitsplätzengab es dabei in den großen Beschäf-tigungszentren Berlin, Hamburg,München und Frankfurt, gefolgtvon Karlsruhe-Rastatt, Fürth undKöln. Prozentual hohe Zuwächsevon um die 40 Prozent der in derRegion beschäftigten IT-Fachkräftewaren zudem in Ingolstadt, Heilbronnund Regensburg festzustellen. Be-schäftigungseinbußen von mehr alseinhundert Arbeitsplätzen musstendagegen in Mönchengladbach undKrefeld hingenommen werden.

Sechs Prozent ausländischeFachkräfte

Deutschland ist auch für ausländi-sche IT-Arbeitskräfte ein attraktiverStandort. Rund 41.000 IT-Kräfte –sechs Prozent aller sozialversiche-rungspflichtig beschäftigten IT-ler– wiesen 2013 eine ausländische

Staatsangehörigkeit auf. Etwa dieHälfte von ihnen stammt aus ei-nem Land der Europäischen Union,darunter 5800 Beschäftigte ausden südeuropäischen Krisenstaa-ten (14 Prozent). Aus Österreich,Frankreich und Großbritannienkommen weitere 5600 auslän-dische IT-Fachleute. Den neuenEU-Beitrittsstaaten Rumänien, Bul-garien und Kroatien gehörten imJuni 2013 rund 3200 in Deutschlandtätige Informatiker an. Größere Be-schäftigungsgruppen außerhalb derEU-Staaten bildeten 4000 Fachleuteaus Indien, 2600 aus der Türkei, 1900aus der Russischen Föderation, 1600aus China, 1400 aus den USA sowie1300 aus der Ukraine.

Rund 94.000 SelbständigeRund 94.000 IT-Fachleute waren2012 als Selbständige tätig. Die Mehr-zahl – rund 71.000 – erbrachte ihre

{ FORUM / DER ARBEITSMARKT FÜR IT-FACHLEUTE

Abb. 4 Nachfrage nach IT-Fachleuten

Dienstleistungen ohne eigene Mitar-beiter, zum Beispiel als Freelancer,während etwa jede vierte Selbstän-dige weitere Arbeitnehmer angestellthatte. Tätigkeitsschwerpunkte liegenbeispielsweise in der Softwareent-wicklung und Programmierung sowiein der IT-Anwendungsberatung.

Entwicklung derArbeitskräftenachfrage

Zahl der gemeldeten Stellenrückläufig

Die Beschäftigungschancen imIT-Bereich, gemessen an den gemel-deten Arbeitsstellen, waren 2013 gut.Jahresdurchschnittlich hatte die Bun-desagentur für Arbeit rund 10.300Jobangebote im Bestand.4 Die Neu-

4 inklusive Stellen, die der Bundesagentur für Arbeit imRahmen von Kooperationsvereinbarungen über technischeSchnittstellen gemeldet werden.

zugänge gemeldeter Stellen, die mehrüber die Dynamik der Nachfrage aus-sagen, beliefen sich 2013 auf 33.500Arbeitsstellen für IT-Fachkräfte. Daswaren zwar 2300 Stellen oder sechsProzent weniger als im Vorjahr. Ver-glichen mit früheren Jahren bewegtsich der Einstellungsbedarf der Un-ternehmen dennoch auf einem gutenNiveau. So wurden 2013 deutlich mehrIT-Kräfte gesucht als in den Jahren2007 bis 2010 (Abb. 4).

Von den 33.500 Stellenmeldun-gen im Jahr 2013 richtete sich mit 7300Offerten gut jedes fünfte Angebotan Fachkräfte mit einer Berufsaus-bildung5. Mit 13.000 Stellenzugängenwandte sich der größere Teil je-doch an Spezialisten6, die über ein

5 Anforderungsniveau 2 – Fachkraft (Klassifikation derBerufe 2010 – KldB 2010)6 Anforderungsniveau 3 – Spezialist (KldB 2010)

Anforderungsprofil verfügen, das üb-licherweise durch eine Weiterbildungoder eine dreijährige Hochschulaus-bildung erworben wird. Weitere 13.100Stellen sollten mit Experten7 besetztwerden, deren Qualifikation einemmindestens vierjährigen Studiumentspricht. Die Bedeutung eines aka-demischen Abschlusses ist dabei inden letzten Jahren gewachsen: War vorzehn Jahren noch rund jede vierte ge-meldete Stelle für einen Akademikerausgeschrieben, stieg der Anteil biszum Jahr 2013 auf mehr als ein Drittel(39 Prozent)8

Wenige BefristungenIm Vergleich zum Durchschnitt al-ler Berufe fällt bei Stellenangeboten

7 Anforderungsniveau 4 – Experte (KldB 2010)8 für 2013 Anforderungsniveau 4 (KldB 2010) – mind.vierjährige Hochschulausbildung oder vergleichbareQualifikation

Abb. 5 Stellenbesetzungen

für Informatiker ein geringer An-teil an Befristungen auf. So wurde2013 bei 83 Prozent der gemeldetenStellen für IT-ler ein unbefriste-ter Arbeitsvertrag angeboten. Beiden Angeboten für akademischeIT-Experten liegt der Anteil sogarnoch leicht höher bei 85 Prozent.Zum Vergleich: Bei allen gemelde-ten Arbeitsstellen sind 78 Prozentunbefristet, bei allen akademischenExperten 71 Prozent.

Viele Stellenmeldungenvon IT-Unternehmen, aberauch von Unternehmens-zentralen und dem Handel

Der mit Abstand größte Anteil derbei der Bundesagentur für Arbeit 2013insgesamt eingegangenen Stellen fürIT-Fachleute, wurde mit 28 Prozentvon Unternehmen der IT-Branche

gemeldet, die Mitarbeiter für die Soft-wareentwicklung, die Erstellung undProgrammierung von Internetseitenoder für Beratungsleistungen auf demGebiet der Informationstechnologiesuchten. Sechs Prozent der Stellenwurden von Unternehmensberatun-gen und -zentralen gemeldet, fünfProzent durch die Öffentliche Ver-waltung. Von Arbeitgebern im Groß-und Einzelhandel, von Bildungs-einrichtungen, einschließlich derHochschulen, von Unternehmens-dienstleistern sowie Architektur-und Ingenieurbüros kamen jeweilsdrei Prozent der Offerten. Jede vierteStellenmeldung stammte von ei-nem Zeitarbeitsunternehmen odereiner privaten Arbeitsvermittlung.Hier sind die genauen Einsatzge-biete der gesuchten IT-Fachkräftenicht bekannt.

Stellenbesetzungendauern länger

Dass der Bedarf an qualifiziertenIT-Fachkräften nicht immer ohneWeiteres gedeckt werden kann, zeigtsich an einer steigenden Vakanzzeit(Abb. 5). Durchschnittlich vergin-gen bei der Besetzung von Stellenfür Informatiker auf Fachkraft- undSpezialistenebene 94 Tage zwischendem geplanten Besetzungsterminund der tatsächlichen Abmeldung beider Bundesagentur für Arbeit. Daswaren im Schnitt 22 Tage mehr alsnoch 2007.9 Bei Experten dauerte dieStellenbesetzung 120 Tage – 31 Tagelänger als 2007.

Verglichen mit der Vakanzzeitüber alle gemeldeten sozialversiche-rungspflichtigen Stellenangebote sind

9 Rundungsbedingte Differenzen möglich.

{ FORUM / DER ARBEITSMARKT FÜR IT-FACHLEUTE

Abb. 6 Fachkräftemangel

Angebote für IT-Fachkräfte und Spe-zialisten 13 Tage länger vakant. BeiOfferten für IT-Experten war dieVakanzzeit sogar 35 Tage höher alsbei gemeldeten Stellen für Experteninsgesamt.

Kein flächendeckenderFachkräftemangel

Ein genereller Fachkräftemangel anIT-Fachleuten zeigt sich derzeit inDeutschland nicht. Jedoch ist bei IT-Experten, deren Kenntnisse einemmindestens vierjährigen Informa-tikstudium vergleichbar sind, einMangel zu beobachten, ebenso wie beiHochqualifizierten in der Software-entwicklung und Programmierung.Hier stehen rechnerisch 100 gemel-deten Arbeitsstellen 109 arbeitsloseIT-Experten gegenüber.

Der Fachkräftemangel beiden IT-Experten fokussiert sichbesonders auf die Bundesländer Bay-ern, Baden-Württemberg, Hessen,Nordrhein-Westfalen, Niedersach-sen, Thüringen und Sachsen-Anhalt(Abb. 6). In Hamburg, Rheinland-Pfalz und Sachsen zeigen sichAnzeichen für Fachkräfteengpässebei IT-Experten. Fachkräftepotenzialgibt es noch in Berlin. Hier übersteigtdie Arbeitslosenzahl erkennbar dieStellenanzahl, die Vakanzzeit fällt un-terdurchschnittlich aus und zeigt sichzudem rückläufig.10

Aktuell kein Fachkräftemangelist hingegen bei nichtakademischen

10 Differenzierte Aussagen zum Saarland sowie zu Bremen,Schleswig-Holstein, Brandenburg und Mecklenburg-Vorpommern sind aufgrund kleiner Größenordnungennicht sinnvoll.

IT-Fachkräften sowie in den Tätig-keitsbereichen IT-Systemanalyse, IT-Anwendungsberatung, IT-Vertriebsowie der IT-Netzwerktechnik undIT-Koordination erkennbar.11

Entwicklungder Arbeitslosigkeit

Arbeitslosigkeit 2013leicht gestiegen

Die Zahl arbeitsloser IT-Kräfte ist2013 leicht gestiegen. Hier dürftensich die gewachsenen Absolventen-zahlen und die 2013 etwas moderatereWirtschaftsentwicklung bemerkbarmachen. Rund 26.500 IT-Fachleute

11 vergleiche Bundesagentur für Arbeit: Der Arbeitsmarktin Deutschland – Fachkräfteengpassanalyse Dezember2013, Nürnberg 2013. www.statistik.arbeitsagentur.de >Arbeitsmarktberichte > Fachkräftebedarf und Stellen

Abb. 7 Arbeitslosigkeit in IT-Berufen

waren 2013 bei der Bundesagentur fürArbeit arbeitslos gemeldet. Gegen-über dem Vorjahr waren dies 2000oder acht Prozent mehr.

Ein Rückblick auf die letztenJahre zeigt, dass die Arbeitslosenzahldynamisch auf das konjunktu-relle Umfeld reagiert: Nach demZusammenbruch der ,,New Eco-nomy“ stieg die Arbeitslosigkeitim IT-Bereich stark an; bis zumHöchststand von 67.000 im Jahr2004 (Abb. 7). Danach reduziertesich die Arbeitslosigkeit – trotz stetigwachsender Absolventenkohorten.In den Jahren 2009 und 2010 kames, bedingt durch die Wirtschafts-krise, zu einem leichten Anstiegder Arbeitslosigkeit. Dieser konntein den beiden folgenden Jahrenmehr als ausgeglichen werden. Trotzdes leichten Anstiegs wurde 2013 –zumindest seit zehn Jahren – der

zweitniedrigste Stand an Arbeitslosenerreicht.

Knapp jeder dritte arbeitslose IT-ler (29 Prozent) verfügte 2013 übereinen Fachhochschul- oder Hoch-schulabschluss. Dementsprechendwaren auch 28 Prozent (7400) derArbeitslosen mit IT-Berufen auf derSuche nach einer Stelle mit dem An-forderungsniveau ,,Experte“. Knappdie Hälfte der Arbeitslosen (12.500)suchte eine Tätigkeit mit dem An-forderungsniveau ,,Spezialist“ undjeder Vierte als ,,Fachkraft“ mit einerBerufsausbildung (6400).12

UnterdurchschnittlicheArbeitslosenquote

Fachleute mit einem Informatik-beruf sind seltener arbeitslos als

12 Anforderungsniveaus laut Klassifikation der Berufe 2010– siehe Ausführungen zu den gemeldeten Stellen.

viele andere Berufsgruppen. DieArbeitslosenquote13 betrug 2012insgesamt knapp drei Prozent. Amniedrigsten fiel dabei mit unter zweiProzent die Quote für die Teilgruppeder Experten mit einer vierjährigenakademischen Qualifikation odervergleichbaren Kenntnissen aus.

Knapp jeder Dritte suchtbereits ein Jahr oder länger

Knapp ein Drittel aller arbeitslosenInformatiker war mindestens einJahr ohne Arbeit. Informatiker, dieeine Stelle als Experte suchten, sindweniger stark von Langzeitarbeitslo-

13 Letzte verfügbare Daten von 2012.Die berufsspezifischeArbeitslosenquote ist als Schätzung zu verstehen, weildie für die Berechnung verwendeten Daten aus demMikrozensus auf Hochrechnungen basieren. Weitere Un-schärfen können durch Spielräume bei der Zuordnungvon ausgeübten Tätigkeiten bzw. Angaben zur gesuch-ten Tätigkeit (Arbeitslose) zur Klassifikation der Berufeentstehen.

{ FORUM / DER ARBEITSMARKT FÜR IT-FACHLEUTE

Abb. 8 Informatik-Studierende

sigkeit betroffen. Von ihnen war nurjeder Fünfte ein Jahr oder länger aufder Suche. Gegenüber dem Vorjahrhat die Zahl der langzeitarbeitslosenInformatiker leicht zugenommen.

Ältere überproportionalarbeitslos

Ein Blick auf die Altersstruktur beiInformatikern lässt die Schlussfolge-rung zu, dass es Ältere immer nochschwerer am IT-Arbeitsmarkt haben.So waren 30 Prozent der arbeitslosenIT-ler 50 Jahre oder älter. Dieser An-teil steigt seit 2009 kontinuierlich an.Bei den sozialversicherungspflichtigbeschäftigten Informatikern stelltdiese Altersgruppe hingegen nur21 Prozent. Einen besseren Standam Arbeitsmarkt hatten nach die-ser Betrachtungsweise die Jüngeren:Informatiker, die das 35. Lebensjahrnoch nicht erreicht haben, stellen

bei den Beschäftigten 36 Prozent,während sie bei den Arbeitslosennur einen Anteil von 31 Prozent innehaben. Ähnlich sieht es bei den IT-Fachkräftenzwischen35und49Jahrenaus. Sie waren nur zu 39 Prozent unterden Arbeitslosen vertreten, bei denBeschäftigten aber mit 43 Prozent.

Akademischer Nachwuchsin der Informatik

Mehr erfolgreiche AbschlüsseSeit der Jahrtausendwende sind dieAbsolventenzahlen der Informatik-studiengänge stetig gewachsen. Rund20.600 Informatiker14 schlossen 2012ihr Studium erfolgreich ab, fünf Pro-zent mehr als im Vorjahr und so vielewie noch nie (Abb. 8).

14 Quelle: Statistisches Bundesamt (für alle Angaben ausder Hochschulstatistik), Angaben ohne Lehrämter

Die Hochschularten sind rela-tiv gleichmäßig in der Informatikvertreten. Mit einem Anteil von51 Prozent hatten ein paar mehrStudierende ihre Prüfung an Fach-hochschulen als an Universitätenabgelegt. Die Hälfte der Absolven-ten hatte allgemeine Informatikstudiert; ein knappes Drittel hattesich auf Wirtschaftsinformatikspezialisiert. Mit weitem Abstandfolgte als drittstärkstes Studienfachdie Medieninformatik (9 Prozent).Der Frauenanteil lag insgesamtbei niedrigen 16 Prozent. Merk-lich stärker sind Informatikerinnenaber in den zahlenmäßig kleinerenStudienfächern Medizinische Infor-matik (34 Prozent), Bioinformatik(33 Prozent), Computer- und Kom-munikationstechniken (32 Prozent)und Medieninformatik (28 Prozent)vertreten.

Der Anteil der Bachelorab-schlüsse liegt mittlerweile bei59 Prozent. Die meisten Ange-hörigen dieser Prüfungsgruppetreten jedoch nicht unmittelbar indas Erwerbsleben ein, da sie zu-nächst weiterstudieren. Wie dieletzte Absolventenbefragung desHochschulinformationssystems(HIS) ergab, streben 70 Prozent derInformatik-Absolventen eine weitereakademische Qualifizierung an15. Be-rücksichtigt man dies, verkehrt sichdas Plus bei den Absolventenzahlenseit 2009 in eine rückläufige Zahl derBerufseinsteiger: Etwa 12.000 Infor-matikabsolventen dürften 2012 neudem Arbeitsmarkt zur Verfügunggestanden haben.16 Das waren einProzent weniger als 2011 und sechsProzent weniger als 2010. Erst bei denfolgenden Prüfungsjahrgängen (ab2013) dürften sich die gestiegenenAnfängerzahlen in einer zunehmen-

15 Quelle: HIS – Hochschulinformationssystem ,,Übergangvom Bachelor- zum Masterstudium“, 201216 Absolventen mit Diplomabschluss, Master- oderPromotionsabschluss sowie 30 % der Absolventen mitBachelorabschluss

den Zahl junger IT-Berufseinsteigerniederschlagen.

Rund 4100 Männer und Frauen,also jeder fünfte Absolvent schloss2012 das Informatikstudium mit demMaster ab. Die Prüflinge waren imDurchschnitt 27,9 Jahre alt und damitüber ein Jahr jünger als Absolventenmit universitärem Diplomabschluss(29,1 Jahre).

Der Promotion kommt in derInformatik eine eher untergeordneteBedeutung zu. Die Promotionsin-tensität17 – errechnet als Relationzwischen den Promotionen im Jahr2012 und den durchschnittlichenuniversitären Diplom- und Master-abschlüsse der Jahre 2006 bis 2008 –lag bei 13 Prozent.

Weiter großes Interesse anInformatikstudiengängen

Die Entwicklung der Studienanfän-gerzahlen ist eng verknüpft mit derwirtschaftlichen Entwicklung derBranche. Zur Zeit des IT-Booms-

17 eigene Berechnungen auf Basis der Hochschulstatistikdes Statistischen Bundesamtes

um die Jahrtausendwende war das In-teresse an Informatikstudiengängendeutlich angestiegen. Nach dem Plat-zen der ,,dot-com-Blase“ entschiedensich ab 2001 Jahr für Jahr wenigerjunge Menschen für ein Studium derInformatik. Seit 2007 ist dieser Trendgestoppt und die Neueinschreibun-gen nehmen kontinuierlich zu. Siewerden in den nächsten Jahren zueinem Zuwachs des Fachkräftepo-tenzials beitragen. Im Studienjahr2012/13 immatrikulierten sich imStudienbereich Informatik 54.200Studierende18. Das waren acht Pro-zent mehr als ein Jahr zuvor. DerFrauenanteil unter den Studienan-fängern steigt seit 2007 leicht, aberkontinuierlich an. Nach 17 Prozent imJahr 2007 betrug er 2012 immerhin22 Prozent.

Insgesamt verzeichnete der Stu-dienbereich Informatik im Studien-jahr 2012/13 rund 158.400 Studie-rende19, 12.300 oder acht Prozentmehr als im Jahr zuvor.

18 Studierende 1. Fachsemester, ohne Lehramt19 ohne Lehramt

Gefahren für das Geschäftsmodellder Vergleichsportale und Metasuchmaschinen?

Veronika Fischer

Vergleichsportale, mit derenHilfe sich Angebote und Preisevergleichen lassen, verschaf-fen einen schnellen Überblickz. B. über Flüge, Hotelzimmer,Mobilfunktarife und den Kraftfahr-zeugmarkt. So nützlich sie auchsind, haben Geschäftsmodelle vonInformationsaggregatoren in denvergangenen Jahren doch für eini-gen Diskussionsstoff gesorgt. Für

den Endnutzer bieten sie den Vor-teil, dass er nur eine einzige Abfragedurchführen muss, mit der mehrereBestände gleichzeitig durchsuchtwerden. Er gibt seine Suchkriterienin das Suchformular der Metasuch-maschine ein, seine Abfrage wirdin die Suchmasken der verschie-denen Anbieter übertragen unddie Abfrageergebnisse gebündeltdargestellt. Dies kann dazu füh-ren, dass die Webseiten fremderAnbieter gar nicht mehr besucht

werden, was für sie wiederumnachteilig ist, wenn sie Werbung ge-schaltet haben. So wehren sich z. B.Fluggesellschaften gegen solche Ein-griffe in ihr Direktvertriebsmodell,weil sie durch Zusatzangebote wieHotelzimmer- oder Mietwagenreser-vierungen zusätzliche Einnahmenselbst generieren wollen. RechtlicheAnsatzpunkte für ihr Vorgehen sinddas Urhebergesetz, insbesonderedas Schutzrecht des Datenbank-herstellers, sowie die Vorschriftendes Gesetzes gegen den unlaute-ren Wettbewerb (UWG). Auch überein „virtuelles Hausrecht“ ist schondiskutiert worden.

{ FORUM / VERGLEICHSPORTALE UND METASUCHMASCHINEN

Zum Einsatz von Metasuch-maschinen und der Reichweite desDatenbankrechts ist kürzlich eineEntscheidung des Europäischen Ge-richtshofs ergangen (EuGH, Urteilvom 19.12.2013, Rs. C-202/12 – Inno-web/Wegener), die von dem bisherin Deutschland vorherrschendenVerständnis abweicht. Gerichte undSuchmaschinenanbieter werden dieVorgaben des EuGH künftig zu be-achten haben, da die Bestimmungendes Urheberrechtsgesetzes, welcheden Datenbankschutz regeln, auf eu-ropäisches, die deutschen Gerichtebindendes Recht zurückgehen, näm-lich die sog. Datenbankrichtlinie(96/9/EG).

Nach Art. 7 Abs. 1 derDatenbank-Richtlinie kann derje-nige, der die Kosten zur Erstellungder Datenbank getragen hat, dieEntnahme und/oder die Weiter-verwendung der Gesamtheit odereines wesentlichen Teils der Da-tenbank untersagen. Die deutscheRechtsprechung hatte bislang fürdie Frage, ob ein „wesentlicherTeil“ entnommen wird, auf die je-weiligen Abfragen der Endnutzerabgestellt (z. B. BGH GRUR 2011,1018, 1021 – Automobil-Onlinebörse).Die einzelnen Nutzer greifen jedochregelmäßig nur auf einen unwe-

sentlichen Teil des Datenbestandeszu, was solange zulässig ist, als sienicht in ihrer kumulativen Wirkungdie Investition des Datenbankher-stellers zu beeinträchtigen drohen.Allerdings dürfen nach der bishe-rigen deutschen Rechtsprechungfür sich genommen zulässige Ein-zelabfragen nicht einfach addiertwerden, um eine solche kumula-tive Wirkung festzustellen. Der BGHlässt ein Zusammenrechnen nurzu, wenn Umstände vorliegen, dieauf ein bewusstes und gewolltesZusammenwirken der Nutzer schlie-ßen lassen. Daran fehlt es typischerWeise bei der Nutzung von Ver-gleichsportalen; Konsequenz war,dass in Deutschland die Inhabersolcher Datenbanken in der Regelgegen derartige Metasuchmaschinenkeine Handhabe hatten.

Der EuGH hat nun einen an-deren Ansatz gewählt, um diemassenhafte Abfrage von Daten-banken zu erfassen. Er stellt nichtdarauf ab, welchen Anteil die ange-zeigten Inhalte am Gesamtvolumender Datenbank besitzen. Stattdes-sen knüpft er an die Eröffnungdes Zugangs durch den Betreiberder Metasuchmaschine an. Startetder Endnutzer eine Suchabfrage,durchsucht die Metasuchmaschine

nämlich den gesamten Datenbe-stand und nicht nur kleine Teile.Mit dieser Argumentation werdenzwar bisherige Unsicherheiten überdie Reichweite des Datenbankschut-zes beseitigt. Die Interpretation desEuGH ist jedoch denkbar weit, dafür den Verletzungstatbestand eineHandlung herangezogen wird, dieder eigentlichen Nutzung vorge-lagert ist. Zwar hat der EuGH nureinen sehr spezifischen Fall ent-schieden, bei dem die Betreibervon Metasuchmaschine und aus-gelesener Datenbank in direktemWettbewerb zueinander standen.Die Formulierungen lassen es abernicht als ausgeschlossen erscheinen,sie allgemein auf den Einsatz vonMetasuchmaschinen zu beziehen –das würde das Geschäftsmodell vonMetasuchmaschinen im Kern tref-fen. Die weitere Rechtsprechung indiesem Bereich ist daher genau imAuge zu behalten.

Ass. iur. Veronika Fischer,Institut für Informations- undWirtschaftrecht am KarlsruherInstitut für Technologie (KIT);Geschäftsführung der DGRI e.V.

Dagstuhl ManifestoSchloss Dagstuhl is a place wherecomputer science researchers andpractitioners meet to discuss researchoutside the strictformatof traditionalconferences. Founded in 1990, it hasearned an international reputation asan incubator for new and innovativeideas. Schloss Dagstuhl hosts over 50seminars each year that are organizedby leading researchers. In this series,they present their results and visions.

Massive Open Online Courses:Current State andPerspectives

Edited byPierre Dillenbourg(EPFL, Switzerland,[email protected])Armando Fox(University of California, Berkeley, USA,[email protected])Claude Kirchner(Inria, France, [email protected])John Mitchell(Stanford University, USA,[email protected])Martin Wirsing(Ludwig-Maximilians-UniversitätMünchen, Germany, [email protected])

AbstractThe rapid emergence and adoptionof MOOCs (Massive Open OnlineCourses) has raised new questionsand rekindled old debates in highereducation. Academic leaders are con-cerned about educational quality,access to content, privacy protec-tion for learner data, production costs

and the proper relationship betweenMOOCs and residential instruction,among other matters. At the sametime, these same leaders see oppor-tunities for the scale of MOOCs tosupport learning: faculty interest inteaching innovation, better learnerengagement through personalization,increased understanding of learnerbehavior through large-scale dataanalytics, wider access for continuingeducation students and other nonres-idential learners, and the possibilityto enhance revenue or lower educa-tional costs. Two years after “the yearof the MOOC”, this workshop was anopportunity to summarize the stateof the art and the future directions ofgreatest interest as seen by an inter-national group of academic leaders.Eight provocative positions are putforward, in hopes of aiding policymakers, academics, administrators,and learners regarding the potentialfuture of MOOCs in higher education.The recommendations span a varietyof topics including financial consid-erations, pedagogical quality, and thesocial fabric; they are developed in [3].

IntroductionOnline education is not new; Mas-sively Open Online Courses (MOOCs)are. Much has been written aboutthem in numerous recent reportsand recommendations [1, 4–9]. Theiruniquely powerful combinationof classical digital teaching tools(videos, audios, graphics or slides),individualized tools for acquiring andvalidating knowledge, and appropri-ate use of dedicated social networksmakes them a new and formidablemeans of accessing knowledge andeducation. If backed up with scientificand pedagogical excellence, MOOCsallow one to reach and teach simul-taneously tens of thousands and even

hundreds of thousands of learners ina new pedagogical dynamic.

The computer science and in-formatics community has longcollaborated with the teaching andknowledge dissemination communitythrough the creation and deploy-ment of technology for teaching andlearning. However, MOOCs seem torepresent a new level of engagementbetween these communities becauseof their scale, their links to economicand production systems in higher ed-ucation, and the conversations aboutteaching that they have provoked,some of which may induce radicalchanges in teaching mechanisms. Theconsequences on transmission of cul-ture and educational content, and onsociety as a whole, will be deep.

The Dagstuhl Perspectives Work-shop on “Massively Open OnlineCourses, Current State and Perspec-tives” took place at Schloss Dagstuhlon March 10–13, 2014. Twenty-threeleading researchers and practitionersfrom informatics and pedagogicalsciences presented and discussedcurrent experiences and future di-rections, challenges, and visions forthe influence of MOOCs on universityteaching and learning. The first dayof the workshop consisted of a seriesof presentations in which each par-ticipant presented those topics anddevelopments he or she consideredmost relevant for the future develop-ment of MOOCs. On the second andthird day the participants divided intoseveral working groups according tothe main thematic areas that had beenidentified on the first day.

This manifesto summarizes thekey findings of the workshop and pro-vides a collection of research topicsfor MOOCs. The eight theses pre-sented in the report can be dividedinto three categories: the integrationof MOOCs into university education,quality assurance and measures of

{ FORUM / DAGSTUHL MANIFESTO

success, and policies for access andprivacy.

The working group chose to makespecific recommendations that are in-tended provoke discussion and leadto better understanding of the coreissues. The manifesto represents theeditors’ best effort to capture the mainpositions put forward during themeeting, but may vary from the opin-ions of individual participants. Thisis a summary of the full manifesto toappear in the Dagstuhl PerspectivesWorkshop series [3].

Integration of MOOCsinto university education

Universities shouldrefactor residential educationusing MOOCs

The MOOC-accelerated paradigmshift in education, comparable toshifts in the news media and the mu-sic industry, is forcing an unbundlingand rebundling of educational compo-nents. In the case of higher education,we must rethink long-establishedmodes of interaction, teaching roles,and structures in a way that recog-nizes that the sources of knowledgeand therefore the roles of instructorsand campuses have changed.

We see the most important shiftsas follows:

– With the wide availability of high-quality, (often) free, and easy-to-reuse content online, mostinstructors’ primary responsibil-ity shifts from creating content tocreating context.

– Rearrangements of residentialcourse elements (lectures, recita-tions, labs, and so on) and newteaching roles beyond simply “in-structor” and “teaching assistant”will better fit this new instructionalmodality. One challenge of thisreorganization is changes to campus

infrastructure, but one facilitator isthat inexpensive video productionwill empower domain experts tocreate better materials to prepareand train the new teaching roles.

– The absence of the “sage on thestage” will open new ways to fosterteacher and learner commitment.Campuses should focus less on con-veying content-oriented skills andmore on social/professional skills,such as collaborative work andperspective-broadening activities,to complement independent studyand discovery.

New pedagogical approachesshould be developed to takeadvantage of scale

MOOCs offer new opportunitiesfor scaling up education to verylarge numbers of learners: theycan reach up to 200,000 learners,compared with the approximately500 in a typical lecture or seminarroom. This scale is made possiblein part by the “open” features ofMOOCs and their worldwide acces-sibility and leads to the two followingopportunities.

Rich despite scale We care aboutpedagogical diversity at scaleand this leads us to the follow-ing recommendation expressed asa research question: How can wecreate a broad range of effectivepedagogies at massive scale, andefficiently contribute to achieve21st century competencies? Thechallenge is to explore which ofthese pedagogies can work effec-tively at massive scale or what weneed to do for dealing with scale(new services, metrics, and so on)in technology-enabled environ-ment, while retaining their educa-tional power and accessibility. Re-searchers have already recognizedthe importance of scale as a new

first-class aspect of pedagogy, asevidenced by new scholarly con-ferences such as Learning At Scale(http://learningatscale.acm.org).

Rich because of scale The new tech-nological opportunities for mul-tiple degrees of scale create newchallenges, which should bene-fit from studies and lessons learntregarding scale in telematics engin-eering, human networks, as well asnetworked learning. We thereforerecommend that research efforts bedirected to invent new pedagogicalapproaches that are intrinsicallydesigned to take advantage of scale.We believe these two approachesof (a) scaling rich activities ini-tially designed for low scale and(b) inventing new scale-poweredactivities, are complementary tothe construction of new landscapesof learning through ambitiousresearch programs.

Universities should movetowards providing officialcredit for MOOCs

In a nutshell, credits are necessaryconditions for MOOCs to impact theEuropean or worldwide educationallandscape.

Currently, most universities donot provide official credits towards anon-campus degree for MOOC com-pletion certificates. This is especiallyimportant in Europe where credits areformally defined in terms of learnersworkload and serve as an exchangecurrency, thereby allowing mobilityamong curricula within an institutionand among institutions. If MOOCswere recognized with official credits,this current physical mobility wouldbe enhanced with virtual mobility.Physical plus virtual mobility wouldboth allow and motivate the construc-tion of cross-institutional curricula,something that already occurs inpractice but is hampered by many

institutional, technical and logisticalconstraints.

Quality assurance andmeasures of success

Quality criteria for MOOCsshould be developed

Although the question of quality ofa MOOC should, in principle, be nodifferent than the question of qualityapplied to any course produced by aneducational provider, MOOCs haveadditional properties that make thequestion of MOOC quality unique.First, MOOCs are usually free or verylow cost to the learner. Second, themassive scale has meant that the of-fering institutions have seen MOOCsas a vehicle for publicity and repu-tational enhancement as much as aneducational device.

Standards should bedeveloped for measuringparticipation in MOOCs

When governments, university ad-ministrators, instructors, learners,and the general public considera MOOC, measures of participationare critical in their perceptions and at-titudes about the MOOC’s educationalvalue. For example, when participa-tion is measured in terms of numberof videos watched and assessmentstaken, there appears to be large at-trition over time with virtually allMOOCs to date, regardless of form orinitial enrollment. Interpreted naïvely,these observations can be taken asa negative aspect of MOOCs, but suchmeasures fail to consider the goalsof the learner and other factors thatmight distinguish subpopulationswith very different participation pat-terns. Participation measures willinform assessments of (a) individualstudent learning outcomes, which isperhaps primary. But through theseassessments, participation measures

will also inform assessment of (b) co-horts of learners; (c) resources, theutility of which depends in part on useof these resources, and the learneroutcomes that result; (d) instruc-tors, whose quality depends on theoutcomes of courses they teach; and(e) the quality of the MOOCs them-selves and higher-level administrativeand educational structures. As yet,we know of no consensus, detailedinventory of variables for measur-ing participation in MOOCs, whichcould guide pedagogy, practice, andpolicy. There is important researchto be done on defining measures ofparticipation and other educationalvariables for MOOCs [2], studyingthe effect of these measures on theperceptions of different stakeholders,and on how best to obtain and protectthe learner data needed for highly nu-anced, conditionalized measures ofparticipation.

Return on investmentin MOOCs is heavilyuniversity-dependent

MOOCs require considerable invest-ment of capital and human resources.Whether this investment will yieldeffective return is heavily dependenton each institution’s situation andpriorities; a corollary is that there isno single formula for computing re-turn on investment or determiningthe point of diminishing returns.

Universities operate in differentcontexts and so the opportunitiesopen to any single university may bedifferent to those of others, due to dif-ferences in funding (fees vs. no fees),legal frameworks (whether onlinelearning is recognized as legitimatehigher education), competivenessof their student recruitment againstother universities, and so on. Eachuniversitymust assess its own possibleROI by balancing these constraintsagainst the costs of developing and de-

livering MOOCs. A recent report [7]offers a rich set of interview-basedperspectives on the costs and ben-efits of MOOCs as perceived andexperienced by over 80 faculty, ad-ministrators, researchers, and otheractors from over 60 institutions inNorth America, Europe, and China.

Data access and privacy

MOOCs should provideuniversal access

By 2014 the world is expected to havemore mobile-device accounts than ithas inhabitants. It is therefore safe toassume that many learners will havethem: user data from FutureLearnshows about 20 % of learners accessthe courses from mobile devices.

Techniques such as ResponsiveWeb Design can help provide anoptimal viewing experience acrossa variety of devices. However, moreimportant are the new affordances oftheseemergingdevices, suchassmart-watches, smartbands, smartsensors,and so on. Besides offering “anytime,anywhere” access to learning mate-rials such as podcasts and videos,mobile, wearable and ubiquitous tech-nologies can link physical and virtualenvironments and support contin-uous learner engagement throughnotifications and instant messaging.In technology-enhanced learning,such devices can not only provide in-formation access, but also produceor collect content and communicatewith each other. We therefore see anopportunity to provide continuityin time and space to promote seam-less learning, allowing online andtechnology-enhanced learning to“break free” of classroom constraints.

New data policies shouldbe collectively negotiated

MOOCs generate vast amounts ofdata: data about the content of the

{ FORUM / DAGSTUHL MANIFESTO

course (videos, quizzes, exercises,slides, ...), data about the learners(clickstream data, answers to ques-tions, discussion forums, ...) and dataabout the professor and his or herpedagogical team. As any user datacollected by other online platforms,MOOCs raise serious concerns onpossible breaches of the user’s pri-vacy. Consumer law, data privacy lawand conventions vary by country andregion. One possible position thatis currently of interest is the prin-ciple that a learner’s data belongsto the learner. Accordingly to thisprinciple, learners should be able toeasily access and visualize any datarecorded about them, such as inter-action traces. Learners should beable to share their data with othersas well as analyze it themselves, withaccess to the same analysis tools thatMOOC platforms or instructors use.And a learner should be allowed todelete any subset of his data: he willlose the advantages of having it ana-lyzed, but that would be a personalchoice.

But datasets do also constitutegreat opportunities. At the individuallevel, this data is necessary for adapt-ing learning activities to individualneeds. At the collective level, thedata supports extracting knowledgeabout the effectiveness of the MOOCcomponents, in order to improve theconcerned MOOC or to acquire gen-eral pedagogical knowledge. Whensharing MOOC data one should beattentive for the data to be accom-

panied by a semantic description ofwhat was collected, that is, what eachpiece of data meant in its original con-text. Such a description would also benecessary to address the ethical issuesalready raised.

Finally, let us note that univer-sities negotiate one-by-one withMOOC platforms, which puts themin a rather weak position, despite thefact that they provide content that inhas been developed over many yearswith their own (often public) fund-ing. Universities and learners wouldbe better served if universities couldmove towards a collective negotia-tion, perhaps even at a national levelfor countries that have specific privacylaws.Wethereforerecommendthatas-sociations of universities collect dataprivacy and data ownership concernsacross their members’ institutions.

Research questionsToday a MOOC is primarily orga-nized around lectures by a universityinstructor; it is taught as an xMOOCin a traditional lecture-oriented for-mat. One consequence is that MOOCshave a rather rigid structure and suf-fer from high drop-out rates. FutureMOOCs should provide better learn-ing experiences; they should be moreenjoyable, adaptive, evaluable, acces-sible, usable by handicapped learners,aware of cultural diversity and ethicalcontext, and so on.

These requirements create newresearch problems and new methodsto address some of them including:

– better support for pedagogicalmethods,

– better support for learner diversity,– better analytics of course data.

More research is also needed to un-derstand the societal and economicimpact of MOOCs. Interesting re-search questions include ethics aboutdata as well as learners or teachersbehaviors, how to transform on-linecommunities into geographicallyconfined ones, and what MOOC busi-ness models will balance the efforts ofprivate industry and public services.

References1. President’s council of advisors on science and technology.

Letter about MOOCs, December 2013.2. Jennifer DeBoer, Andrew D Ho, Glenda S Stump, and Lori

Breslow. Changing “course”: Reconceptualizing educationalvariables for massive open online courses. Educational Re-searcher, 2014.

3. Pierre Dillenbourg, Armando Fox, Claude Kirchner, JohnMitchell, and Martin Wirsing. Massive Open Online Courses:Current state and perspectives (Dagstuhl Perspectives Work-shop 14112), May 2014.

4. Douglas H. Fisher and Armando Fox, editors. CCC-CRAWorkshop on Multidisciplinary Research in Online Education(MROE), Washington, DC, Feb 2013. Computing ResearchAssociation.

5. Michael Gaebel. MOOCs – massive open online courses,an update of EUA’s first paper (January 2013). EUA occa-sional papers, European University Association, January2014.

6. Stephen Haggard and co authors. The maturing of theMOOC: Literature review of massive open online coursesand other forms of online distance learning (bis researchpaper number 130). Research paper number 130, Depart-ment for Business, Innovation and Skills (www.gov.uk/bis),September 2013.

7. Fiona M. Hollands and Devayani Tirthali. MOOCs: Expecta-tions and Reality. Center for Benefit-Cost Studies of Educa-tion, Teachers College, Columbia University, New York, NY,May 2014.

8. Steven D. Krause and Charles Lowe, editors. Invasion ofthe MOOCs: The Promises and Perils of Massive Open On-line Courses. Parlor Press; Anderson, South Carolina, 2014.

9. UUK. Massive open online courses: Higher education’s dig-ital moment? Report, May 2013.

Blick nach vorn ohne Zorn (Teil 9)Flodoalt PaniotosSFU 2 (Science Fiction University,San Francisco USA)

E-Mail: [email protected]

[Aus dem Englischen übersetztvon Alois Potton]

Teil 9

Was bisher geschah:Wir schreiben das Jahr 2050+. Es gehtum neuartige ,,Grand Challenges“ inallen möglichen Gebieten. Die bis-herigen Initiativen sind trotz dergewaltigen Unterstützung durch Po-litik und Quantencomputer entwedersehr bescheiden und zu wenig visio-när oder aber sie haben sich wie dasgroße Ziel MoK (,,Milch ohne Kuh“)als vielleicht zu anspruchsvoll bzw.als eher utopisch erwiesen. Der Heldunserer Geschichte, Toni Apostol, ver-sucht nun, den seit langem auf derStelle tretenden Traum ,,Milch ohneKuh“ zum Erfolg zu bringen.

Die scheinbarunüberwindlichen Problememit ,,Milch ohne Kuh“

Es ist beinahe unverständlich, aufjeden Fall aber sehr lästig, dass eineKuh (also ein so genanntes dummesRindviech) einen derart komplexenVerdauungsapparat hat, der aus nichtweniger als vier Mägen besteht. ImSinne der Darwinschen Evolutions-theorie würde man erwarten, dasssich anstelle dieses kompliziertenKonstrukts etwas deutlich Einfache-res und Stabiles durchgesetzt hätteund dass im Gegenzug die Vier-Mägen-Kühe ausgestorben wären.Sehr wahrscheinlich wird sich einesolche evolutionäre Entwicklung aucheintreten, aber Schätzungen besagen,dass dieser Prozess noch ca. 120.000Jahre lang

dauern würde. Und so lange konnteman im 21. Jahrhundert leider nichtwarten, obwohl die Medizin dank derQuantencomputer geradezu rasanteFortschritte machte. Man musstesich also, um Milch schlussendlichauf andere Weise als ,,durch die vierMägen der Kuh hindurch“ erzeugenzu können, das Verdauungssystemder konventionellen Kuh genaueransehen.

Der erste von vier aufeinander-folgenden Mägen ist der Pansen, wodas von der Kuh gefressene Gras bzw.Heu durch Hinzufügen von Wassereingeweicht und zerkleinert wird,wobei für Letzteres ungeheuer großeMengen an Bakterien und Einzellernerforderlich sind. Hier zeigt sich et-was Überflüssiges (was bei MoK nichtauftritt), denn eine Kuh hat in ih-rem Gebiss nur unten Schneidezähne(8 Stück), oben aber lediglich eineHornplatte als „Gegenlager“. Die Kuhkann mit ihren Schneidezähnen einGrasbüschel, das sie mit der Zungegefasst hat, abreißen. Die Hornplatteist nur nötig, damit die Kuh mit allenmöglichen Grasarten zurechtkommt,was bei MoK-Gras wegen der ho-mogenen Grasbeschaffenheit nichterforderlich ist. Das Futter wird vonder Kuh mit etwas Speichel geschlucktund gelangt durch den Schlund inden Pansen, der als Ausgleich für dieunterschiedlichen Gras- bzw. Heu-qualitäten dient, die der Kuh zumFressen vorgeworfen werden. Bei denersten MoK-Versuchen war es immer-hin schon gelungen, eine homogeneGrassorte zu züchten, die sich vieleinfacher verarbeiten ließ als norma-les Gras, das sehr unterschiedlicheKonsistenz haben konnte. Der neueGrastyp kam daher bereits mit einemdeutlich vereinfachten Pansen aus.

Der gekaute Grasbrei wird beider konventionellen ebenso wie bei

der ,,MoK-Kuh“ auf und ab gewürgt,also diverse Male wiedergekäut. DasResultat kommt dann in den Netz-magen, wo kleinere Grasteilchenvon gröberen getrennt werden. Imindustriellen Kontext war es nacheiner Vielzahl untauglicher Versu-che gelungen, beide Mägen (alsoPansen und Netzmagen) zusam-menzulegen und auf das lästige undzeitraubende Wiederkäuen zu ver-zichten. Diese Prozedur war nämlichnur notwendig, um genügend vielSpeichel zu erzeugen, denn ohneWiederkautätigkeit gibt es bei kon-ventioneller Vorgehensweise keineSpeichelproduktion (es werden ca.200 (!) Liter Speichel pro konventio-neller Kuh und Tag benötigt) undder Pansen würde bis zum Stillstand„versauern“. Bei industrieller Pro-duktion konnte man Speichel aberauf andere Weise erzeugen und demfeinzerteilten Grasbrei beifügen.Anschließend gelangt bei der kon-ventionellen Kuh das Futter in denBlättermagen, von dort schließlich inden Labmagen und letztlich weiter inden Darm.

Man konnte diese Verdauungs-prozesse inzwischen gut verstehenund auch – wenngleich in Grenzen– korrekt maschinell nachbilden.Aber die wichtigste Frage blieb langeim Dunkeln: Wo und wie entstehteigentlich Milch bei diesem komple-xen Verdauuungsprozess und vonwelchem Teil der Mägen (die einFassungsvermögen von 110 bis 230Litern haben) bzw. der sich anschlie-ßenden Gedärme (die je nach Kuhnicht weniger als 35 bis 60 Meter langsind) wird das Produkt ,,Milch“ inden Euter abgeleitet? Das war sehrschwer nachzubilden und brauchteeine Unzahl von Messungen undSimulationen – vor allem für In-formatiker, die ja mit Milch oderKühen und noch weniger mit Eu-tern praktische Erfahrungen hatten.

{ FORUM / BLICK NACH VORN OHNE ZORN

Die Landwirte und Lebenswissen-schaftler gingen dagegen deutlichunbefangener und ,,chuzpehafter“ andie Sache heran. Erst die interdiszipli-näre Zusammenarbeit verschiedenerFachrichtungen ermöglichten denentscheidenden Durchbruch für diekünstliche Milchproduktion.

Geologische undgeographische Experimente

Bis zum Jahr 2050 hatte es inpuncto MoK keine wirklichen Fort-schritte gegeben, obwohl die Zeitdrängte. Kühe und insbesondereihre gasförmigen Ausscheidungenwaren nämlich zu einem gewalti-gen Umweltproblem geworden. DieKonzentration von Methan in derUmgebung von Kuhställen war inzwi-schen so hoch, dass man im Abstandvon weniger als 10 Kilometern voneinem Kuhstall keine Feuerwerks-körper mehr aufbauen durfte, weilschon der geringste Funkenflug einegewaltige Explosion ausgelöst hätte.Diese Regelungen ruinierten alleFeuerwerker, weil Kreise mit 10 Kilo-meter Radius um Kuhställe sämtlicheLandgebiete der Erde überdeckten(natürlich mit Ausnahme von Bur-kina Faso, wo man bereits seit 2035die Aufzucht von Kühen zuguns-ten von Importen eingestellt hatte).Aber auch in Burkina Faso war dasAbfackeln von Feuerwerken totallangweilig geworden, weil es zu vielesolcher Ereignisse gab und man daherauf solche ,,Vergnügungen“ bereitsseit Jahrzehnten verzichtete. Nur inkleineren landfernen Bereichen desIndischen und des Pazifischen Ozeanshätte man bis auf Weiteres noch Feu-erwerke abbrennen dürfen, aber dashätten nur die betagten halbblindenInsass(inn)en von Kreuzfahrtschiffenvielleicht noch halbwegs wahrneh-men können. Und auch für dieseBevölkerungsgruppe war die Sacheuninteressant geworden, weil diese

Passagiere in ihren ersten 80 Lebens-jahren eine Fülle von Feuerwerkenbestaunt hatten und keine weiterenmehr sehen wollten.

Relativ spät war man zu der ei-gentlich nahe liegenden Erkenntnisgekommen, dass für eine erfolgreicheMoK-Umsetzung die Beschaffen-heit des Bodens für das daraufanzubauende MoK-fähige Gras vonentscheidender Bedeutung seinkönnte. Etwa so, wie gute Weinrebenauf speziellen Böden besonders gutgedeihen. Allerdings war schon seit2040 die konventionelle Weinproduk-tion durch eine völlig chemisiertesolche abgelöst worden. Was da-mals den Berufsstand des Winzersan Mosel, Ahr und Rheinhessen aus-gerottet hatte – und das trotz allerverzweifelter Bemühungen gewisserWeinfexe, den konventionellen Wein-anbau durch Zahlung abenteuerlichüberhöhter Preise zu retten.

Es zeigte sich dann, dass dieBeschaffenheit der Böden (manbrauchte aus wirtschaftlichenGründen dafür natürlich große zu-sammenhängende Flächen) z. B. inSibirien oder auch in Australien fürden Anbau von MoK-Gras ungeeig-net war. In Australien war das einewegen der abenteuerlich hohen Tem-peraturen eine triviale Erkenntnis,zumal die überall auf der Erde starkzunehmende Wasserknappheit hierein Übriges tat. In Sibirien warendie Bedingungen wegen der dortals durchaus positiv empfundenenErderwärmung zwar deutlich besser,aber es stellte sich heraus, dass dieTundra- und Taiga-Böden wegen ih-rer geologischen Zusammensetzungungeeignet waren. Erschwerend kamhinzu, dass die großen nordwärtsfließenden Stöme wie Ob, Jenisseioder Lena in der Nähe ihrer jeweili-gen Mündung während eines großenTeils des Jahres nicht mehr zufroren,sondern mit ungeheuren Massen von

verschmutztem und daher unbrauch-barem Wasser riesige Landstricheregelmäßig überfluteten.

Einen Ausweg aus dieser Bre-douille fand wieder einmal der Heldunserer Geschichte als er sich an dieEntdeckung des HOE-Kriteriums fürden Spontanausfall von QuantenPCserinnerte und dabei an die untypi-sche Rolle, die Grönland in disemZusammenhang spielte. Toni konntezeigen, dass Grönland ein ausgezeich-neter und vielleicht sogar der einzigemögliche Produktionsort in der nörd-lichen Hemisphäre für den Anbau vonMoK-Gras war. Die Erderwärmunghatte dort in wenigen Jahrzehntenalle Gletscher zum Abschmelzen ge-bracht. Die paar jämmerlichen nochexistierenden eisähnlichen Pfützenkonnten durch gewaltige Fönma-schinen in kürzester Zeit beseitigtwerden. Das geschah parallel zurentsprechenden Entwicklung in derArktis (die nun nicht mehr mehr alsein Meer war) und in der Antarktis,die ebenso wie Grönland für den An-bau von MoK-artigem Gras geeignetgewesen wäre, wenngleich wegennder schlechteren Bodenbeschaf-fenheit mit erheblich schlechtererQualität und mit drastisch höherenTransportkosten von MoK für denVerbrauch in den Ländern der nörd-lichen Hemisphäre. Weshalb mandann in einer internationalen Kon-ferenz den Anbau von MoK-Grasin der Antarktis und den Verzehrvon Antarktis-MoK-Milch auf dieGebiete ,,unterhalb“ des südlichenWendekreises beschränkte.

Das Abschmelzen des Eises in derNähe der Polkappen hatte den Mee-resspiegel weltweit um knapp neunMeter ansteigen lassen. Das war abernicht allzu tragisch, denn Hollandkonnte sich (leider!) die Kosten füreine entsprechende Erhöhung derDeiche leisten. Und während das Ver-sinken der Malediven zwar in einigen

Schickimicki-Kreisen wegen des Weg-falls mancher Schnorchelgebiete unddiverser Golfplätze bedauert wurde,wurde der Untergang von Bangladeshin denselben Kreisen eher begrüßt(wenngleich nur hinter vorgehaltenerHand und mit zahlreichen Kroko-dilstränen).

Nun also Grönland!Im Gegensatz zu allen anderenangedachten Alternativen hattedie Entscheidung für Grönlandals Standort der weltweiten MoK-Gras-Erzeugung eine Reihe vonentscheidenden Vorteilen:

– Der gesamte Subkontinent war sehrgroß und trotz der Erderwärmunghinreichend kühl.

– Grönland war praktisch men-schenleer, denn die überwiegendeMehrzahl der Inuit war freiwilligausgewandert, nachdem sich wegender Erderwärmung die Jagd auf Wal-fische und auf Eisbären nicht mehrlohnte. Dieser Effekt verringerteAnzahl, Aufwand und Kosten für dieunvermeidlichen Enteignungsver-fahren. Im Lande blieben dagegendie meisten Grönländerinnen, die jaweder jagten und fischten (jedenfallskeine tierischen Lebewesen). Daswiederum steigerte das Interessean diesem Land und beschleunigteseine notwendige Umgestaltung.

– Die Abnehmer von MoK-Milchwohnten vergleichsweise nahe zumProduktionsort, was die Transport-kosten und damit auch den Preisdeutlich senkte.

– Die Bodenbeschaffenheit war fürden Anbau von MoK-Gras gera-dezu ideal, denn schließlich hießGrönland bis zu seiner Vereisunggegen Ende des ersten Jahrtausendsnicht ohne Grund ,,Grünland“. Die

Gegend, wo der berühmte Königvon Thule regiert hatte, war damalsgrüner und lieblicher gewesen alsetwa Island oder Vinland (alsodas frühere Neufundland). Dieüber mehr als ein Jahrtausendeisbedeckten Böden hatten sich indiesem Zeitraum perfekt erholt,was dazu führte, dass MoK-Grasjetzt dort wuchs wie Drieschlinge(um einen plakativen Vergleich zugebrauchen).[Man sollte in diesem Zusammen-hang auch einmal auf die sehrfortschrittliche Vermarktungsstra-tegie der alten Wikinger hinweisen:Nachdem die erste Entdeckung(Island, d. h. Eisland) floppte, weilniemand in ein offenbar so kaltesLand gehen wollte, nannte mandie zweite Eroberung Grönland(d. h. Grünland) und die drittegar Vinland (d. h. Weinland). Dakönnen sich heutige Gestalter vonReisekatalogen eine dicke Scheibevon abschneiden!].

– Und schließlich konnten sich dieLandschaftsarchitekten auf der,,vom Eise befreiten“ leeren Flächenach Herzenslust austoben und mitHilfe der Quantencomputer einenriesengroßen perfekt gestaltetenGraspark anlegen – zusammenmit vergleichsweise winzigen da-zwischen liegenden Arealen, diefür die Erzeugung der MoK-Milchaus MoK-Gras vorzuhalten warensowie mit infrastrukturellen Kom-ponenten für Marketing, Logistiketc.

Anfänglich hatte es Bedenken gegendie Nutzung von Grönland gegeben,weil das Land formell noch eine dä-nische Kolonie war. Aber Dänemarkhatte seit jeher von Milch und darausentstehenden Erzeugnissen gelebt.

Daher war es gelungen, den Dänen dieNutzungsrechte an grönländischemBoden abzuluchsen – unter der Be-dingung, dass man überproportionalam MoK-Profit beteiligt würde.

Das Planieren der nun eisfreienOberfläche von Grönland war zwarmit erheblichem Aufwand verbun-den, was aber gemessen am Wert derMoK-Erzeugung als durchaus zumut-bar angesehen wurde. Weniger alsfünf Jahre nach der Entscheidung fürGrönland als Produktionsstätte vonMoK-Gras wurden die ersten ,,MoK“-Produkte mit großem Brimboriumder gespannten Weltöffentlichkeitvorgestellt. Das beinhaltete natürlichin vorderster Linie die Erzeugungdes Endprodukts, nämlich von echterMilch, obwohl dieser letzte Schrittnoch nicht wirklich verstanden wor-den war. Es zeigte sich nämlich, dassman die MoK-Ankündigung etwaszu vorschnell getätigt hatte, denn daserzielte Resultat war zwar in Konsis-tenz und Geschmack der Kuhmilchdurchaus ähnlich oder sogar beinaheidentisch. Störend (vor allem für eherkonservative Gemüter) war aber dielila Farbe der Milch, was leider nichtwie bei der gleichfarbigen Milkakuhnur ein Werbegag war, sondern sichauf keine Weise abstellen ließ.

(Fortsetzung folgt)

Zum Autor dieser Serie .... . . braucht eigentlich weiter nichtsgesagt zu werden. Wer erst jetzt aufdie im ,,Forum“ des GI-Informatik-Spektrums ein wenig versteckte Serieaufmerksam geworden ist (es gibtsolche Leute: ,,sunt qui“, wie der La-teiner sagt), der möge eines der achtvorigen Spektrumhefte zu Rate zie-hen (oder sich ärgern, wenn er dieseweggeworfen haben sollte).

{ FORUM / GEWISSENSBITS − WIE WÜRDEN SIE URTEILEN?

Gewissensbits – wie würden Sie urteilen?In den ethischen Leitlinien der GIsteht: ,,Die GI initiiert und för-dert interdisziplinäre Diskurse zuethischen und sozialen Problemender Informatik.“ Hierzu veröffent-licht die Fachgruppe ,,Informatikund Ethik“ der GI in dieser Ko-lumne jeweils einen hypothetischen,aber realistischen Fall zusammenmit einigen Fragen, die zur Dis-kussion anregen sollen. Die Fällekönnen jeweils von allen Interes-sierten im Blog auf der GI-Websitewww.gewissensbits.gi.de diskutiertwerden. Vorschläge für Fälle werdengern aufgegriffen.

Fallbeispiel: Der Blender

Christine Hennig

Carola bekommt die Projektleitungfür ein Software-Entwicklungs-Projekt übertragen, ihr erstes Projektmit einem eigenem Team. Sie darfvom Kern-Team der Firma ein paarLeute übernehmen, verstärkt für einJahr durch weitere Programmierervon einer Leiharbeitsfirma. Caroladarf sich sogar die neuen Kollegenselbst aussuchen.

Ihr Team arbeitet nach den Vor-gaben des Projektmanagement-Frameworks SCRUM mit vierwö-chigen Sprints zur Arbeitsplanung

und täglichen Stand-Up-Meetingsüber die Fortschritte der Arbeit.Am Ende jedes Sprints erfolgt eineKundenpräsentation.

Die Zusammenarbeit mit denLeih-Arbeitnehmern erweist sichallerdings als schwierig. Die Ein-arbeitung geht nur langsam voran,und zu allem Überfluss springenin den ersten Monaten mehrereLeih-Arbeitnehmer ab.

Micha ist fünf Monate im Team,als Dirk dazu stößt. Dirks Lebenslaufist vielversprechend: Nach seinemStudium hat er Erfahrungen bei einerGroßforschungseinrichtung, einerFrankfurter Bank, einem großendeutschen Automobilkonzern undsogar Auslandserfahrungen in derSchweiz sammeln können. Außerdemist er sehr freundlich, umgänglichund durch seine Berufserfahrungerfreulich breit aufgestellt.

Zunächst jedoch ist Dirk durcheine Erkrankung wenig anwesend.Wenn er in der Firma ist, liegenBerge von Medikamenten auf sei-nem Schreibtisch. Mit seinem oftschmerzverzogenen, bleichen Ge-sicht sieht er auch nicht gesund aus.Entsprechend verzögert sich seineEinarbeitung. Krankschreiben las-sen will er sich nicht, aus Angst vorEntlassung. Dirks Verleiher bietetCarola an, im Notfall eine Ersatzper-son zu stellen, aber dann begänne dieEinarbeitung erneut.

Ihr Abteilungsleiter zitiert Carolazu sich: "Deine Jungs sind teuer. JedenMonat zeichne ich die Rechnungenab. Sieh zu, dass sie Leistung brin-gen." Da die Leiharbeitnehmer teurersind als interne Mitarbeiter, erwartetder Abteilungsleiter von ihnen einehöhere Leistung.

Carola fühlt sich zunehmend un-ter Druck. Sie ist überzeugt, dass ihrTeam nur gute Leistungen erbringen

kann, wenn alle gut zusammen-arbeiten. Außerdem hat sie keinebesseren Leiharbeitnehmer bekom-men können und möchte gern mit denvorhandenen Leuten die maximaleLeistung erreichen. Da im SCRUM dieTeamleistung zählt, geben sich alleMühe, die gesteckten Ziele der Sprintstrotz Dirks Fehlzeiten zu erreichen.Alle sind sehr hilfsbereit, besondersMicha, der gerade erst seine eigeneEinarbeitung hinter sich hat und dieProbleme gut aus eigener Erfahrungkennt.

Carola schwankt in ihrenEinschätzungen von Dirks Arbeits-leistung. Bei den täglichen Meetingsgelingt es Dirk trotz eher geringerArbeitsergebnisse immer wieder,bei Carola einen guten Eindruck zuhinterlassen. Trotzdem kommen ihrauch immer wieder Zweifel, die Dirkaber zerstreuen kann. Sie beschließt,nochmals alle Anstrengungen aufDirks Einarbeitung zu fokussieren,der mittlerweile endlich gesund ist.Gleichzeitig versucht sie, weitereMittel für eine Verlängerung der Leih-arbeitnehmer aufzutreiben, um dieVerzögerung auszugleichen.

Um die Motivation im Team zu er-höhen, kommuniziert sie die geplanteVerlängerung für Dirk und Michafrühzeitig. Eine Weile scheint diesauch Wirkung zu zeigen. Dirks Ergeb-nisse werden langsam besser. Oder irrtsich Carola? Um Dirk seinen Stärkengemäß einzusetzen, lässt sie ihn sichdie Aufgaben selbst aussuchen.

Vier Wochen später, Dirk ist mitt-lerweile sechs Monate in der Firma,steht das nächste Meeting an. Es stelltsich heraus, dass Dirk in vier Wochengerade einmal einen Unit Test pro-grammiert hat, der noch nicht mal imSource Code Repository eingechecktist. Carola ist entsetzt und sagt dies imStand-Up auch.

Nach dem Meeting kommt Dirkin ihr Büro. Er berichtet von psy-

chischen Problemen, die ihn nachder schmerzhaften Erkrankung unddurch das jahrelange Fernpendelnals Leiharbeitnehmer aus der Bahngeworfen haben. Er versichert Ca-rola, dass er wie aus einer Tranceaufgewacht wäre und ab sofort besserarbeiten würde.

Carola verbringt ein hartes Wo-chenende. Dirk ist ein netter Junge, ertut ihr leid. Aber dass er in absehba-rer Zeit noch ausreichend produktivwird, sieht sie nicht. Wenn er bleibt,wirft sie das Projektgeld weiter zumFenster raus. Wenn er gehen muss,erlaubt ihr Projektplan nicht mehr,eine Ersatzperson einzuarbeiten; da-mit zerfällt auch ihr eigenes Team.Außerdem ist die Verlängerung be-reits von der Firmenleitung bewilligt,das Geld aus verschiedenen Töpfenzusammengesucht, der Verleih-Firmakommuniziert, und die Verwaltungs-prozesse sind im vollen Gange. Wiesteht Carola nun da?

Schweren Herzens geht sie zu ih-rem Abteilungsleiter und informiertihn über ihre Fehleinschätzung be-züglich Dirks Arbeitsleistung undsein Leistungspotential. Der Abtei-lungsleiter ist alles andere als erfreut.Er setzt Carola unter Druck: Sie musssich sofort entscheiden, ob Dirk ge-hen muss oder noch mindestens dreiMonate bleibt. Carola will jedochkeine weiteren drei Monate abwarten.

Der Verleiher schlägt ein gemein-sames Projekt-Abschlussgesprächvor. Dirk bittet Carola vorab, seinepsychischen Probleme nicht zu er-wähnen und überhaupt nur diepositiven Seiten zu erwähnen. Gernwilligt Carola ein, sie will ja Dirkkeine Steine in den Weg legen. Inder Vorbereitung versucht sie eineListe mit seinen positiven Aspektenzu sammeln. Fassungslos stellt siefest, dass sie bezüglich seiner Arbeitnichts finden kann, so sehr sie auchnachdenkt. Langsam wird Carola

klar, dass sie einem Blender aufge-sessen ist. Ist er gar ein Hochstapler?Der Gedanke lässt ihr keine Ruhe.

Micha kommt in Carolas Büro.Auch Micha hat beim Versuch, DirksArbeit zu übernehmen, festgestellt,dass da nichts zu übernehmen ist.Carola fühlt sich in ihrem Verdachtbestätigt. Dirk versucht in seinenletzten Tagen mit Hochdruck, einenguten Eindruck bei Carola zu hin-terlassen. Anscheinend hat er Angst,Carola könnte doch noch Negativesseinem Verleiher gegenüber erwäh-nen. Langsam beginnt Carola dasSystem zu durchschauen, mit demDirk den guten Eindruck erweckenkonnte. Sie fühlt sich jetzt manipuliertund getäuscht.

Auch Micha kommt noch einmalzu Carola ins Büro und entschuldigtsich, dass er von sich aus nichts ge-sagt hatte. Er wollte Dirk nicht ohneihn zu informieren anschwärzen. Erhatte sich aber auch nicht getraut,Dirk direkt darauf anzusprechen ausAngst, dass Dirk dann ihm geschadethätte.

Fragen1. Hätte Micha früher zu Carola

gehen müssen?2. Hätte Michas Ruf darunter gelit-

ten?3. Hätte Carola Dirk noch eine

Chance geben müssen, als ihr zumersten Mal klar wurde, dass seineLeistungen nicht ausreichen? Darfoder soll sie zu diesem Zeitpunktden Kollegen von der fehlen-den Leistung von Dirk berichten?Wären damit persönlichkeits-rechtliche Probleme verbunden?

4. Darf Carolas Abteilungsleiter vonMicha und Dirk mehr Leistung alsvom internen Personal fordern,weil sie mehr Kosten verursachen?

5. Ist die Firmenpolitik, Leihar-beitnehmer für solche Aufgabeneinzustellen, vertretbar?

6. Wie kann Carola bei zukünftigenEinstellungen potentielle Blenderschon im Gespräch erkennen? Sollsie Kontakt zu vorherigen Firmenaufnehmen? Ab wann ist ein Ar-beitnehmer eigentlich als Blenderzu betrachten? Was, wenn Carolanur irrig annimmt, Dirk sei einBlender und er in Wahrheit vorund nach einer Schwächephaseein ausgezeichneter Programmie-rer ist?

7. Muss Carola erneut das Gesprächmit der Verleih-Firma suchenund ihren Hochstapler-Verdachtder Verleih-Firma gegenüberäußern? Besteht für sie nichtsogar die Pflicht, das Wissenweiterzugeben?

8. Wie ist die Teamleistung desSCRUM-Teams zu bewerten, wennein Teammitglied derart schwä-chelt? Wäre es auch problematisch,wenn durch die höhere Leistungder anderen Teammitglieder dieZiele erreicht worden wären?

9. Wie viel (vorübergehende) Min-derleistung muss das TeamSCRUM auffangen?

10. Hat Carola aus Eigennutz zu langegezögert, Dirk zu entlassen?

11. Hätte Carola Dirk sofort kündi-gen sollen, als er mehrere Wochenkrank war, wie es die Verleih-Firma vorgeschlagen hatte?

12. Kann die Verleih-Firma von DirksHochstapelei gewusst haben? Istes angesichts des zu vermutendenMissbrauchs ethisch vertretbar,wenn jemand weiterhin über soeine Vermittlung verliehen wird?

13. Darf sie ihren Mitarbeiter erneutverleihen, auch wenn mehrereProjekte gescheitert sind? Bis-her hat er immer gut Geld für sieeingefahren.

14. Ist es für Micha ein Wettbewerbs-nachteil, wenn er offen und ehrlichkommuniziert, welche Tätigkeitener kann, welche er nicht kann und

{ FORUM / CONTACTLESS

für welche er Einarbeitungszeitbenötigt?

15. Wie soll Micha sich künftig ver-halten, wenn ein KonkurrentVorgesetzte und Kollegen täuscht?

16. Wie ist Dirks Verhalten moralischzu beurteilen?

17. Was ändert sich an der Bewer-tung der Situation, wenn es sichkomplett um internes Personalhandelt?

Die Fachgruppe ist unter ,,http://www.fg-ie.gi.de/“ erreichbar. Unser

Buch ,,Gewissensbisse – Ethische Pro-bleme der Informatik. Biometrie –Datenschutz – geistiges Eigentum“war im Oktober 2009 im Transkript-Verlag erschienen. Ein neues Werk istin Arbeit.

ContactlessUrsula Sury

Um was es geht?Der Austausch zwischen einemDevice, wie beispielsweise einerKarte, eines Badges, eines Han-dys etc. und einem entsprechendenEmpfänger wird immer häufiger ein-gesetzt. Schon lange bekannt ist dieKarte beim Skifahren: Ohne dasseine Ta-geskarte in eine Maschinehineingesteckt oder eine Tages-karte übergeben werden muss, wirdZugang zum Skilift gewahrt. DieBerechtigung wird nur durch denAustausch von Information zwischender Karte in der Skijacke und demSender beim Eingang überprüft. Ein-gesetzt werden dabei RFID (RadioFrequency Identification Devices,Vergleiche Informatik- Spektrum –RFID – Ubiquitous zu Recht? – UrsulaSury, 2003).

Solche Kommunikationen zwi-schen Menschen, die über Devicesverfügen, und Maschinen sowie zwi-schen Maschinen und Maschinenwerden in Zukunft immer häufiger.Viele Handys sind heutzutage mitdem entsprechende RFID oder sogarweiterentwickelten Technologien wieNFC (Near Field Communication)ausgerüstet.

So wird heute diese Techno-logie schon für das Bezahlen mitder Kreditkarte angeboten. In Zu-kunft werden mit diesem Systemsehr viele Möglichkeiten eröffnet.

Insbesondere im Bereich von Zu-gängen oder dem Erwerben vonBerechtigungen für den Gebrauchvon Dienstleistungen wie Eintritte inZüge, Konzerte, Identifikation vonPersonen in Apotheken, Spitälern, die(Fern)bedienung von Apparaten etc.Kurz und gut, die Kommunikationzwischen Mensch und Maschine so-wie zwischen Maschine und Maschinewird immer häufiger kontaktlos überirgendwelche Frequenzen, unter-stützt durch RFID, NFC oder andereTechnologien, bewerkstelligt werden.

Welche Formen der Datenbear-beitungen können sich im Rahmendes Einsatzes von kontaktlosen Kom-munikationen zwischen Maschine– Maschine / Maschine – Menschergeben?

Datenbearbeitung durch denDienstleistungsanbieter

Zum einen gibt es sicher Informati-onsaustausch zwischen dem Benutzerdes kontaktlosen Mediums einerseits,und dem Anbieter der Dienstleistung(z.B Skiliftbe-treiber, Kreditkar-tenanbieter, Konzertveranstalter etc.).Der jeweilige Dienstleistungsanbie-ter weiss genau, welche Arten vonDienstleistungen und wie häufigdiese dem Benutzer zukamen. ZumBeispiel wissen die Sportbahnen Zer-matt ganz genau, wie häufig ich am3. Februar des letzten Winters welcheSportbahnen benutzt habe. Darauslässt sich einiges über mein skifah-

rerisches Können, möglicherweisemeine Wetter- und Kälteresistenz etc.schliessen.

Diese Informationen sind ge-nerell, ohne Personenbezug, alsManagementinformationen für denBetreiber der Sportanlage (odereben den entsprechend anderenDienstleistungsbetreiber) für weiterestrategische Planungen von grosserBedeutung.

Die konkrete Zuordnung der In-formationen zu meiner Person istdann interessant, wenn ein CRM (Cu-stomer Relationship Management)betrieben wird und dazu Profileüber die Benutzer gebildet werden.Diese Profilbildung ist grundsätzlichnur dann zulässig, wenn eine Formder Einwilligung (klare Informationund nicht nein sagen genügt grund-sätzlich) vorliegt. Eine Weitergabedieser Profile ohne ausdrücklicheEinwilligung ist grundsätzlich nichtzulässig.

Datenbearbeitungdurch Dritte

Wer Datensysteme betreibt und Datenbearbeitet, ist verpflichtet, sämtli-che Sicherheitsvorkehrungen gemässdem Stand der Technik vorzunehmen.Beim kon-taktlosen Austausch ist esdie Pflicht des Anbieters, dies so aus-zugestalten, dass sich dabei möglichstwenig Probleme ergeben. Dazu gehörtauch, sicherzustellen, dass Informa-tionen nicht unzulässigerweise vonDritten abgehört, abgefangen oderausspioniert werden könnten.

Entsprechend sind Informatio-nen zu verschlüsseln und/oder nursolche Informationen für den Aus-tausch zu verwenden, welche beimmöglichen Ausspionieren wenigbrauchbar sind.

Alternativen?Die Möglichkeiten und Gefahrender Datenbearbeitung durch denBetreiber und der Datenausspio-nierung durch unberechtigte Drittesind beim Einsatz von kontaktlosenKommunikationssystemen imma-nent. Es gibt immer weniger undin Zukunft kaum noch Möglich-keiten, sich im Leben anders zuorganisieren als mit kontaktlosenKommunikationssystemen.