WLAN UND SICHERHEIT PRÄSENTATION VON: LUKAS KALTENEGGER.

-

Upload

gisela-kennebeck -

Category

Documents

-

view

108 -

download

3

Transcript of WLAN UND SICHERHEIT PRÄSENTATION VON: LUKAS KALTENEGGER.

WLAN UND SICHERHEITPRÄSENTATION VON: LUKAS KALTENEGGER

WLAN-KONFIGURATION

• SCHNELLE INSTALLATION

• OHNE KABEL

• VERSCHIEDENE KONFIGURATIONSMÖGLICHKEITEN• INDEPENDENT (AD-HOC-)WLAN

• INFRASTRUCTURE WLAN

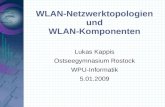

INDEPENDENT (AD-HOC-)WLAN

• ARBEITEN IM PEER TO PEER BETRIEB

• JEDER RECHNER GLEICHBERECHTIGT

• KANN DATEN ZU ANDEREN RECHNERN SENDEN

INFRASTRUCTURE WLAN

• ARBEITEN MIT ACCESS POINTS• BAUEN FUNKZELLEN UM SICH AUF

• VERBINDUNGEN DER CLIENTS LAUFEN DARÜBER

• SIND AN VORHANDENES LAN ANGESCHLOSSEN

WDS-WIRELESS DISTRIBUTION SYSTEM

• MEHRERE ACCESS POINTS • ACCESS-POINTS NUR DIREKT VERBUNDEN

• KEINE WEITEREN CLIENTS

FREQUENCY HOPPING UND DIRECT SEQUENCE

• WLANS BENUTZEN DIE SPREAD SPECTRUM TECHNOLOGY

• WURDE IM MILITÄRISCHEN BEREICH ENTWICKELT

• MEHRERE FREQUENZEN FÜR DIE ÜBERTRAGUNG

• BESONDERS BREITES FREQUENZSPEKTRUM

FREQUENCY HOPPING SPREAD SPECTRUM (FHSS)

• DABEI WIRD EIN TRÄGERSIGNAL VERWENDET

• ÄNDERT SEINE FREQUENZ IN EINEM VOM SENDER UND EMPFÄNGER VORHERSEHBAREN MUSTER

• SIND SENDER UND EMPFÄNGER SYNCHRON GESCHALTEN

• DAUERHAFTER LOGISCHER DATENKANAL

• LAUSCHER AUF EINER FREQUENZ HÖRT NUR RAUSCHEN

DIRECT SEQUENCE SPREAD SPECTRUM (DSSS)

• MEHRFACH REDUNDANTES BITMUSTER ZUR ÜBERTRAGUNG 1-BITS GEBILDET

• WIRD CHIP GENANNT

• FÜR EIN 0 BIT WIRD CHIP DES 1 BITS INVERTIERT

• LÄNGE DES CHIPS ENTSCHEIDET

• WIE VIELE BITFEHLER VOM EMPFÄNGER KORRIGIERT WERDEN KÖNNEN

• OHNE DASS DER CHIP ERNEUT ÜBERTRAGEN WERDEN MUSS

OFDM (ORTHOGONAL FREQUENCY DIVISION MULTIPLEXING)

• NEUE WLANS VERWENDEN OFDM-VERFAHREN

• MEHRERE TRÄGERFREQUENZEN GLEICHZEITIG• PHASEN UND AMPLITUDENMODULIERTES SIGNAL

• MEHRERE BITS PRO SYMBOL

• 52 TRÄGERKANÄLE BEI WLAN

SPREAD SPECTRUM SICHERHEIT

• SCHUTZ VOR UNABSICHTLICHEN MITHÖREN UND ÜBERTRAGUNGSFEHLERN

• NICHT VOR BÖSWILLIGEN ANGREIFERN

• FÜR HACKER FHSS UND DSSS KEINE PROBLEMATIK

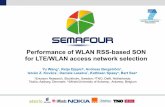

ACCESS-POINTS

• STANDARD-INSTALLATIONEN• SETUP PLUG & PLAY

• LEICHT IN VORHANDENES NETZWERK EINZUBINDEN

• WERKSEINSTELLUNGEN SOLLTEN GEÄNDERT WERDEN

MAC-FILTERUNG

• AUCH WLAN KARTEN HABEN EINE MAC-ADRESSE

• UNTERSTÜTZUNG EINER MAC-FILTERLISTE

• KEIN WIRKLICHER SICHERHEITSGEWINN

WEP (WIRED EQUIVALENCY PROTOCOL)

• URSPRÜNGLICHES VERSCHLÜSSELUNGSPROTOKOLL

• ARBEITET MIT DEM RC4 ALGORITHMUS

• SCHLÜSSELÄNGE VON 40 BIT – 128 BIT

• WEP ARBEITET MIT SHARED SECRET KEYS

• FÜR JEDE WLAN-KARTE GLEICHER SCHLÜSSEL INSTALLIERT

• KEINE KOMMUNIKATION VON UNTERSCHIEDLICHEN SCHLÜSSELN

WPA (WI-FI PROTECTED ACCESS)

• VERBESSERTER RC4 ALGORITHMUS

• TKIP

• WICHTIGSTE VERBESSERUNG IN WPA

• SCHLÜSSEL REGELMÄẞIG ERNEUERT

• MIT ÜBLICHEN METHODEN NICHT MEHR MÖGLICH ZU KNACKEN

WPA2 (WI-FI PROTECTED ACCESS 2)

• JUNI 2004 ENDGÜLTIGER WLAN-SICHERHEITSSTANDARD IEEE 802.11I • ALS WPA2 BEZEICHNET

• VERBESSERTER MODERNER STANDARDALGORITHMUS• AES (ADVANCED ENRYPTION STANDARD)

• SICHERHEIT VON PRESHARD KEYS ABHÄNGIG

RADIUS-AUTHENTIFIZIERUNG

• VOR ALLEM IN UNTERNEHMENSNETZWERKEN• WO VIELE BENUTZER UND VIELE ACCESS POINTS DIE WLAN-UMGEBUNG

REALISIEREN

• UNPRAKTIKABEL MIT AUTHENTIFIZIERUNG ÜBER PRESHARED KEY

• RADIUS-CLIENTS• MIT RADIUS-SERVER

FUNKAUSLEUCHTUNG

• REICHWEITE VON ACCESS-POINTS

• GRÖẞENORDNUNG ZWISCHEN 100 UND 300 METERN

• ÜBERSCHÜSSIGE REICHWEITE ERZEUGT UNNÖTIGES SICHERHEITSPROBLEM

• RICHTIGE PALTZIERUNG EINES ACCESS-POINTS

• OPTIMALE PLATZIERUNG IN DER MITTE EINES GEBÄUDES

• OHNE ÜBERSCHÜSSIGE REICHWEITE AUẞERHALB DES GEBÄUDES

WICHTIGE KONFIGURATIONEN EINES ACESS-POINTS

• WÄHLEN EINER SICHEREN VERSCHLÜSSELUNG!

• WPA2

• ÜBERPRÜFEN DER ÜBERTRAGUNGSSTANDARDS!

• KEIN MISCHBETRIEB WENN ALLE CLIENTS 802.11N UNTERSTÜTZEN

• EINSETZEN EINER MAC-FILTERUNG

• VERWENDEN VON SICHEREN PASSWÖRTERN UND SCHLÜSSELN

DANKE FÜR EURE AUFMERKSAMKEIT!

QUIZ

• WAS IST DER UNTERSCHIED ZWISCHEN INFASTRUCTURE WLAN

UND WDS?

• WELCHE ÜBERTRAGUNGSMETHODEN BENUTZEN WLANS?

• WELCHER ALGORITHMUS WIRD BEI WPA2 VERWENDET?

• WIE FUNKTIONIERT EINE RADIUS-AUTHENTIFIZIERUNG?